>> 목록보이기

#DVWA

#Damn Vulnerable Web Application

#웹해킹 훈련장

#Live ISO

#SQL구문삽입

#SQL Injection

#HTML 삽입

#파일업로드 취약점

#웹쉘업로드

#LFI

#RFI

WH-DVWA-1.9: Damn Vulnerable Web App 라이브 ISO

"졸라 취약한 웹 앱"(DVWA, Damn Vulnerable Web App) 훈련장은 Dewhurst Security사가 제공하는 PHP/MySQL 기반의 웹 어플리케이션이다. 이 웹앱들은 "졸라" 취약하므로 보안 종사자들은 취약점 관련 교육장으로 활용할 수 있고, 웹 개발자들은 웹 취약점을 이해하고 이를 해결할 수 있는 방안을 실습해 볼 수 있다. GitHub DVWA 페이지에서 최신 버전(현재 1.9)을 내려받을 수 있다.

DVWA 관련 바깥고리

- Damn Vulnerable Web Application (DVWA) 공식 누리집

- Kali Linux를 이용한 DVWA 설치 :: 차근차근 정보보안

- Damn Vulnerable Web Application? :: 리스메인

DVWA 1.9 라이브 ISO로 부팅 후에 웹 취약점을 실습하기 위해서는

DVWA Security 항목에서

Security Level을 Low로 설정해주어야 한다.

DVWA 웹해킹훈련장 구동

다음의 DVWA 훈련장 라이브 ISO 파일을 내려받아서 적당한 위치에 저장한다.

(http://www.dvwa.co.uk/에서는

PHP 파일의 묶음(zip)을 내려받을 수 있다. 이를 시험하기 위해서는 PHP, MySQL 등을 설치하고

환경을 설정해주어야 한다. 이 Live ISO에서는 모든 환경설정이 되어 있으므로 부팅 후에 곧바로

DVWA 훈련장을 사용할 수 있다. 다만, 이러한 설치과정을 겪어보면 웹서비스를 이해하는 데

도움이 되므로 직접 한번 해보자!!!)

VMWare Worksation Player에서 메모리 512MB(가상디스크 설정 여부 상관없음)의 가상장비를 생성한다.

이 가상장비의 CD/DVD 드라이브는 위에서 내려받은 Live ISO 파일(wh-dvwa-1.9.iso)을

지정하고 부팅을 시작한다.

VirtualBox의 경우에는 네트워크 어댑터를 "브리지모드"로 설정하고 vmnet8을 선택하여

부팅하면 VMWare 가상머신에서도 WH-DVWA-1.9 가상머신을 접근할 수 있다.

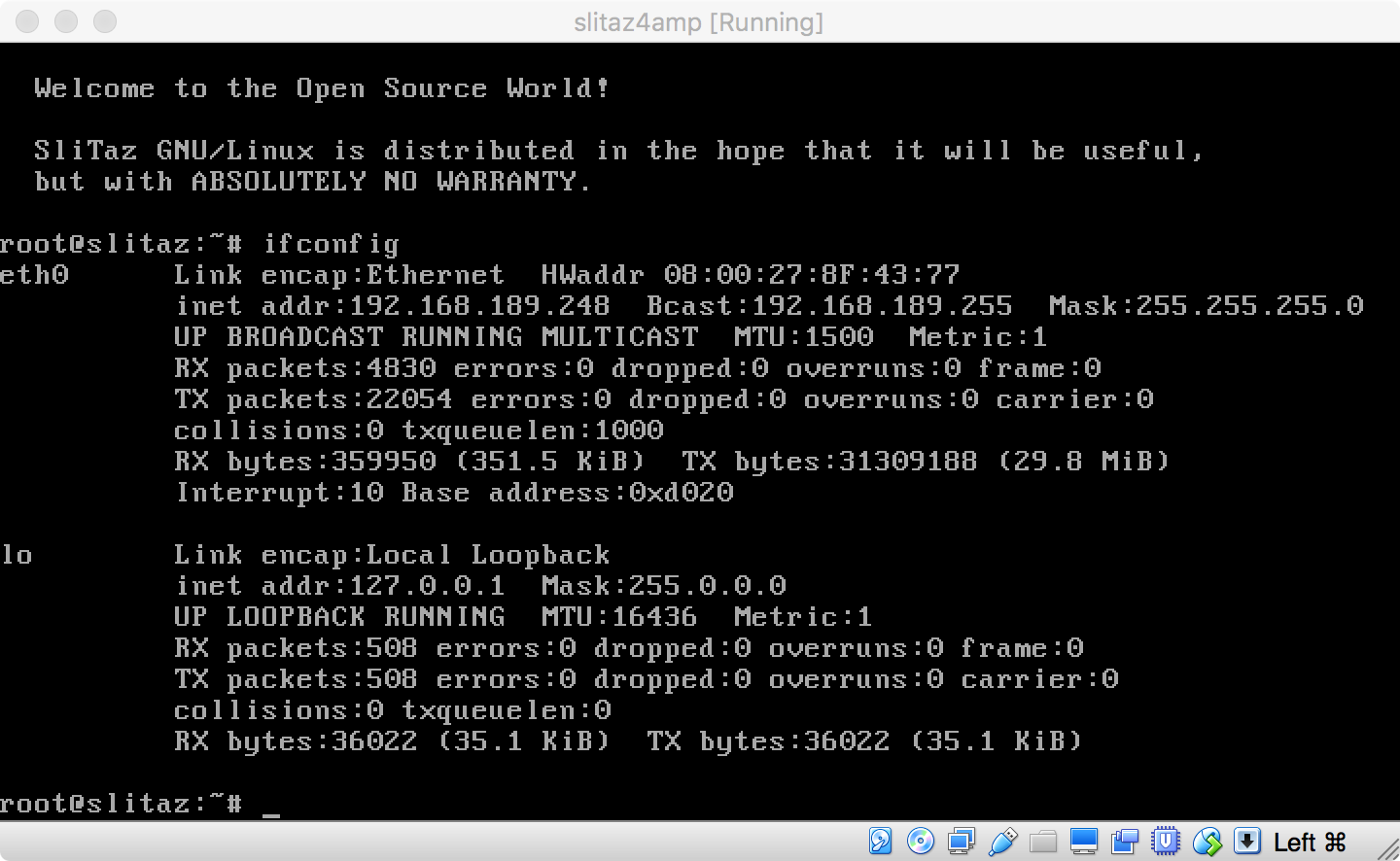

[ ↑ VirtualBox 가상머신으로 구동한 DVWA 훈련장: ifconfig로 IP주소 확인 ]

부팅이 끝나면 root/root로 로그인하여, 위와 같이 ifconfig 명령어로

DVWA 훈련장의 IP주소를 확인한다.

여기서는 192.168.189.248이다.

이제 웹 브라우저로 DVWA 홈페이지에 접속한다.

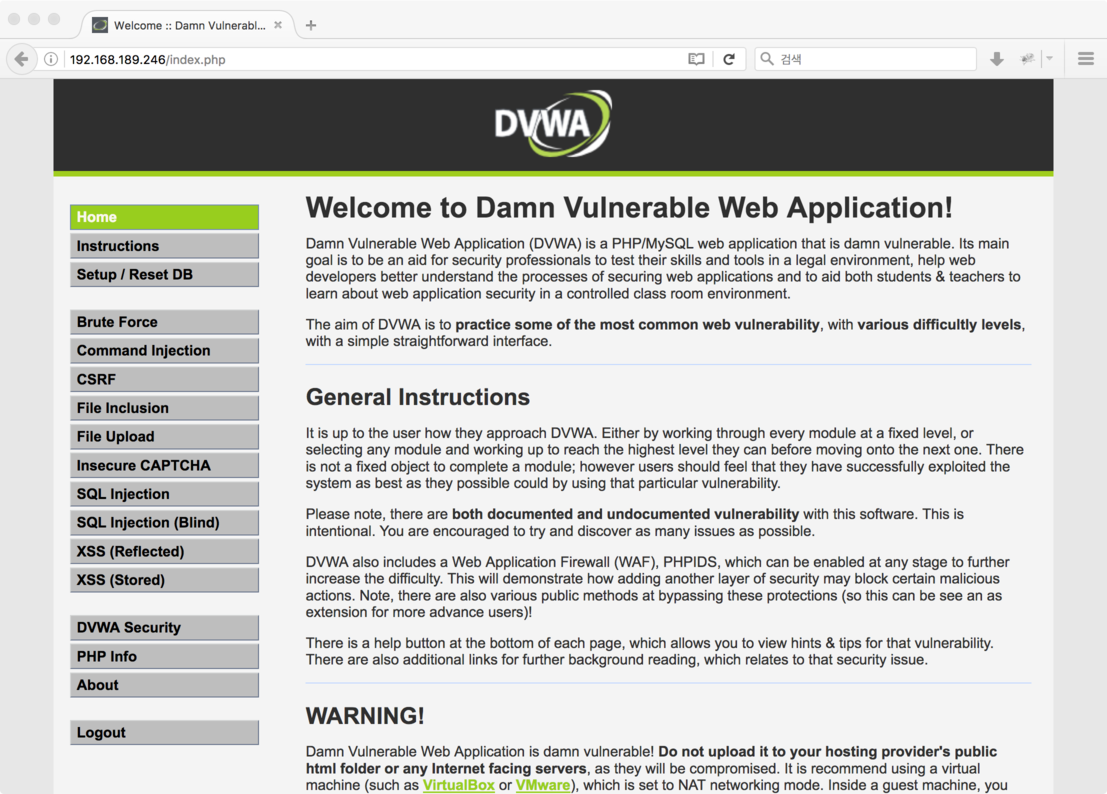

[ ↑ DVWA 홈페이지 접속화면, http://192.168.189.248/ ]

http://192.168.189.248/에 접속하면 위 그림과 같이 사용자 계정 정보(Username,

Password)를 요구한다.

기본 계정정보는 "admin/password"이다.

[ ↑ DVWA 홈페이지에 로그인한 화면 ]

기본 계정 "admin/password"으로 접속하면 위와 같은 화면이 나온다.

왼쪽 상단에는 소개자료(Introductions), 환경설정(Setup /Reset DB) 등의 메뉴가 있고

그 아래로 각종 취약점 실습 항목들이 보인다.

다시 그 아래에서 보안설정(DVWA Security), PHP Info 등의 항목을 볼 수 있다.

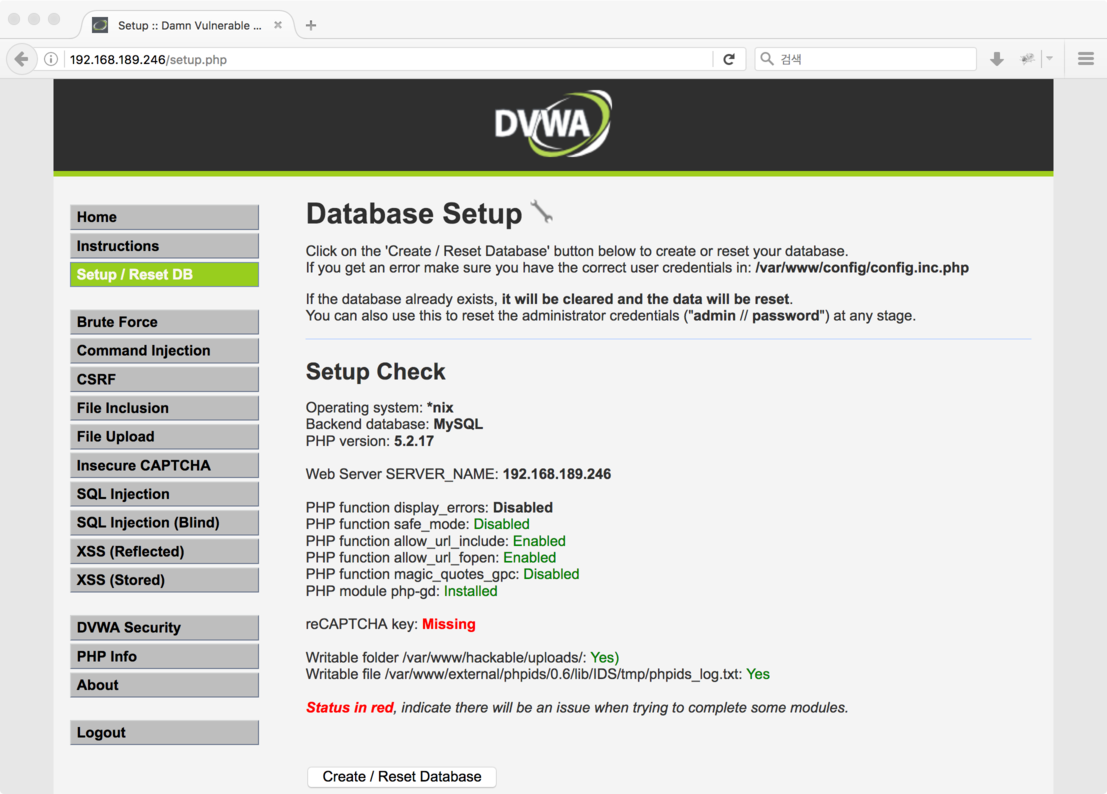

[ ↑ DVWA 홈페이지 설정 화면 (Setup / Reset DB) ]

왼쪽 차림표 위에 있는 "Setup / Reset DB"에 들어가면 현재 DVWA 훈련장의

환경을 확인할 수 있다.

이 라이브 ISO에서는 reCAPTCHA key를 제외한 모든 부분은 "취약하게" 잘(?)

설정되어 있다.

CAPTCHA 취약점을 실습하고자 하는 경우에는

구글 리캡챠 API에 등록하여 키를 받기 바란다.

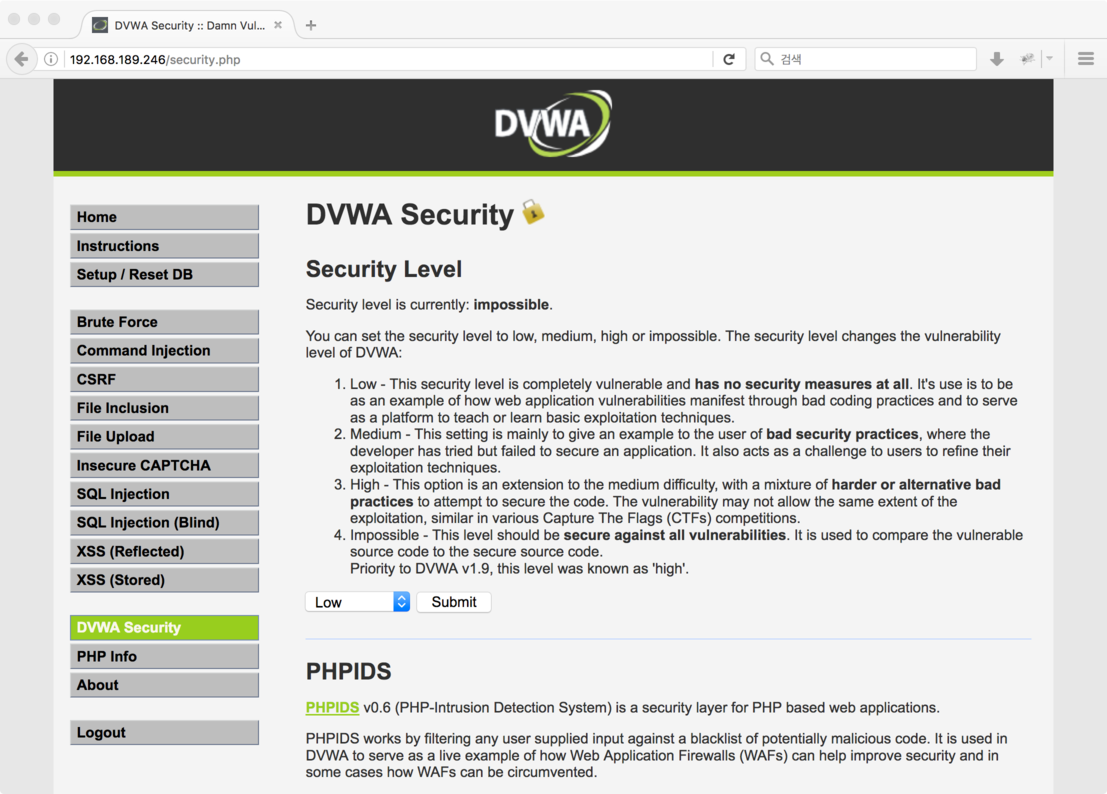

[ ↑ DVWA 보안 설정: Low로 설정해야 취약점 실습이 가능함 ]

DVWA 1.9 Live ISO를 부팅하고 나서 곧바로 실습을 하면 취약점이 발생하지 않는다.

이는 DVWA Security가 "impossible"로 설정되어 있기 때문이다.

왼쪽 차림표의 하단에 있는 "DVWA Security" 항목에 들어가서

"Security Level"을 "Low"로 선택한 후

"Submit"을 누른다. 이제 취약점 실습이 가능하다.

DVWA Security는 다음과 같이 네가지 단계가 있다.

Low- 취약점에 대한 방어조치가 전혀 없음. 기본적인 취약점 이해에 활용.Medium- 취약점에 대한 방어조치가 약간 있음. 잘못된 방어기작에 대한 학습용으로 활용.High- HTTP 헤더나 좀 더 강화된 방어기작 적용. 그러나 여전히 취약점은 존재함.Impossible- DVWA의 취약점이 완전히 해소됨. 취약한 Level과 비교하면 올바른 방어기작을 이해할 수 있음.

Security Level을

Low, Medium, High, Impossilbe로

각각 높여가면서 실습을 하고, 각 경우의 소스를 분석해보기 바란다.

개발자의 경우에는 취약점에 대한 올바른 조치 방법에 대해서 배울 수 있다.

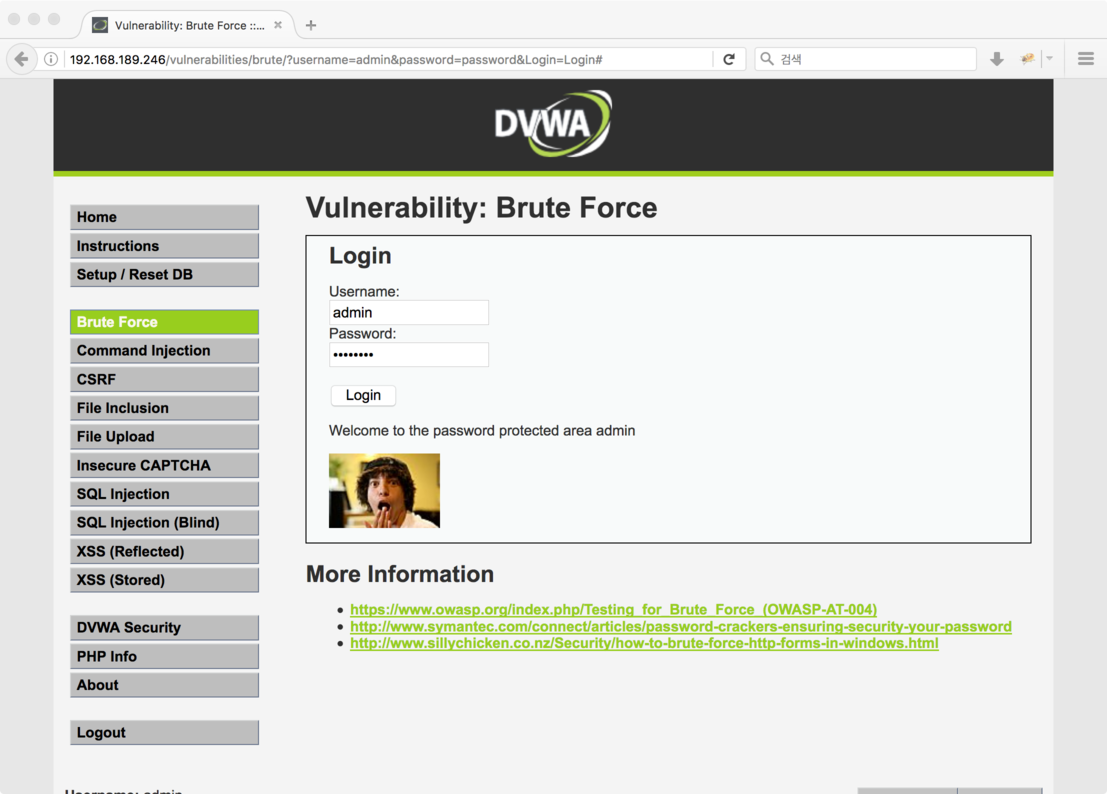

[ ↑ 취약한 관리자 계정으로 로그인한 모습 ]

위의 그림은 DVWA 1.9의 "무작위대입(Brute Force)" 예제에서 취약하게 설정된 관리자 ID/PW를

찾아낸 다음 로그인했을 때의 결과화면이다. MS 윈도우에서는 Bruter, Kali Linux에서는 THC Hydra를 이용하여

ID/PW를 알아낼 수 있다.

맺음말

"졸라" 취약한 DVWA 1.9 훈련장에 대한 DVWA 문제풀이 해설서를 참조하기 바란다. 이외에도 DVWA에 대한 실습 설명서가 몇 가지 나와 있으니 참조하기 바란다.

- 구글에서 "dvwa 문제풀이 보고서" 검색 (구글 검색결과에 한글로 된 문제풀이 해설서 하나가 있다.)

- ComputerSecurityStudent's SECURITY TOOLS >> Damn Vulnerable Web App >> DVWA v1.0.7 Lessons (영어로 된 DVWA 1.0.7 문제풀이 해설서)

[처음 작성한 날: 2016.12.01] [마지막으로 고친 날: 2017.01.07]

< 이전 글 : KISA의 랜섬웨어 예방 수칙 (2016.12.02)

> 다음 글 : DVWA Brute Force 실습 설명서 (2016.12.05)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문