>> 목록보이기

#WH-Account-02

#웹해킹 실습

#실습설명서

#취약한 회원정보 처리

#A2-Broken Authentication and Session Management

#파일업로드 취약점

#웹쉘업로드

#파일업로드 취약점

#PHP 웹쉘

#A1-Injection

#b374k.php

#PHP 국제화

#국제화 확장자

#PHP Internationalization

#Intl Extension

#HTML 삽입

#저장형 XSS

#크로스사이트스크립트

#서비스거부공격

#Denial of Service

#DoS

#홈페이지 위변조

#website defacement

#A3-Cross-Site Scripting (XSS)

WH-Account-02 웹해킹훈련장 실습 설명서

WH-Account-02 훈련장은 회원정보 갱신과정에서 발생하는 취약점을 다루고 있다.

Live ISO를 이용한 서버 구동은 WH-Account-02 소개문서를 참조하기 바란다.

이 설명서에서의 훈련장 IP 주소는 192.168.189.238이다.

회원정보를 수정하는 기능에서 ID를 웹 브라우저가 전달하는 값을 사용하게 되면

다른 계정을 정보를 덮어쓸 수 있는 취약점이 발생할 가능성이 있다.

이러한 취약점은 빈도가 제법 높은 취약점이다.

회원정보 갱신 기능에서는 키(key)가 되는 계정(ID) 값은 웹브라우저로부터 전달받지 않는 것이 좋다.

웹 개발자들의 가장 흔한 실수가 hidden 속성으로 숨긴 <input>에

중요한 값을 전달하게 하는 것이다.

웹 브라우저에 전달된 값을 다시 서버로 전달하는 과정에서는 - 클라이언트 쪽에서 어떠한 방어를 하더라도 -

조작이 가능하다.

HTML이나 Javascript가 지원하는 입력제한 기능을 사용하면 데이터 무결성 검증에서 매우 편리하다.

다수의 개발자들이 보안과는 관련이 없는 입력제한 기능을 보안대책으로써 구현하는 경우가 많다.

하지만 클라이언트 단에서의 보안은 모두 우회가 가능하다.

WH-Account-02 훈련장은 WH-Account-01 훈련장에서 회원가입시의 권한상승

취약점과 일부 파일업로드 취약점을 제거하여 구현하였으므로 먼저 살펴보길 권한다.

WH-Account-02 소개문서에 소개된 nmap,

nikto, zaproxy, hydra 등의 점검 과정도 따라해보도록 하자.

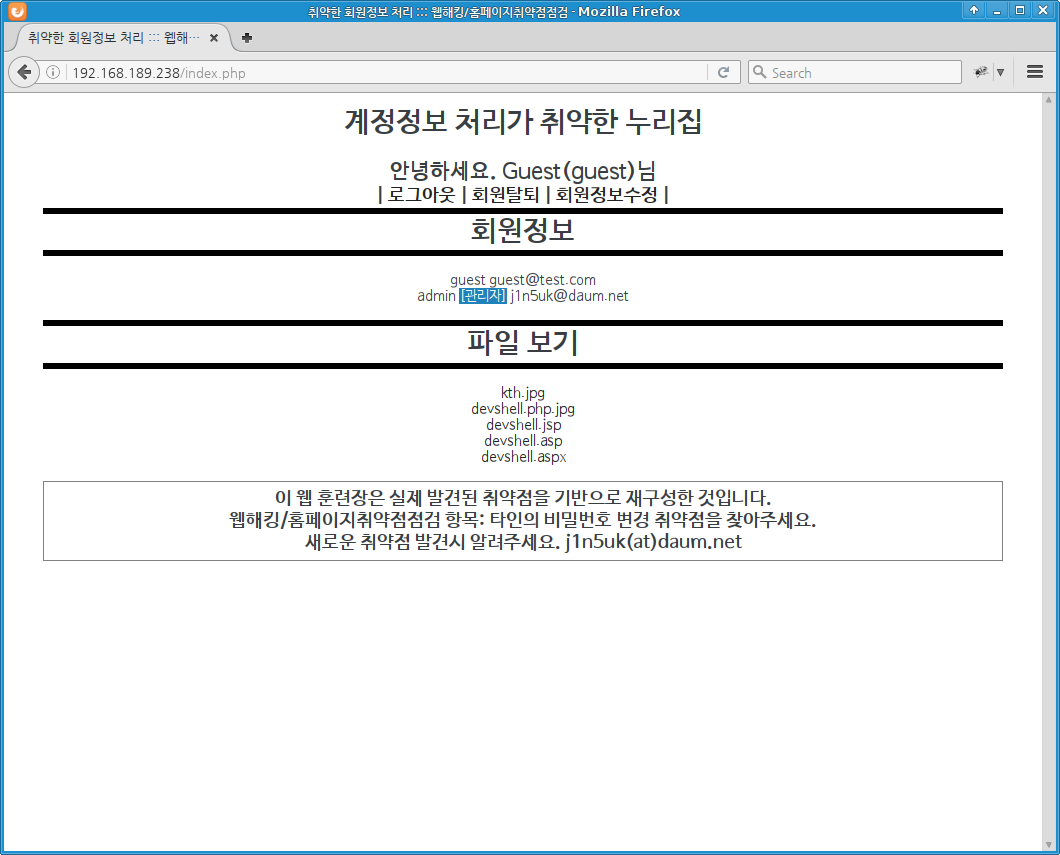

[ ↑ WH-Account-02 훈련장 누리집 첫 화면 ]

WH-Account-02 훈련장은 아이디/비밀번호로 로그인하여 회원정보와 서버에 저장된 파일에 접근할 수 있는 누리집이다. 그리고 회원가입 기능을 제공하고 있다. 회원가입을 진행해보자.

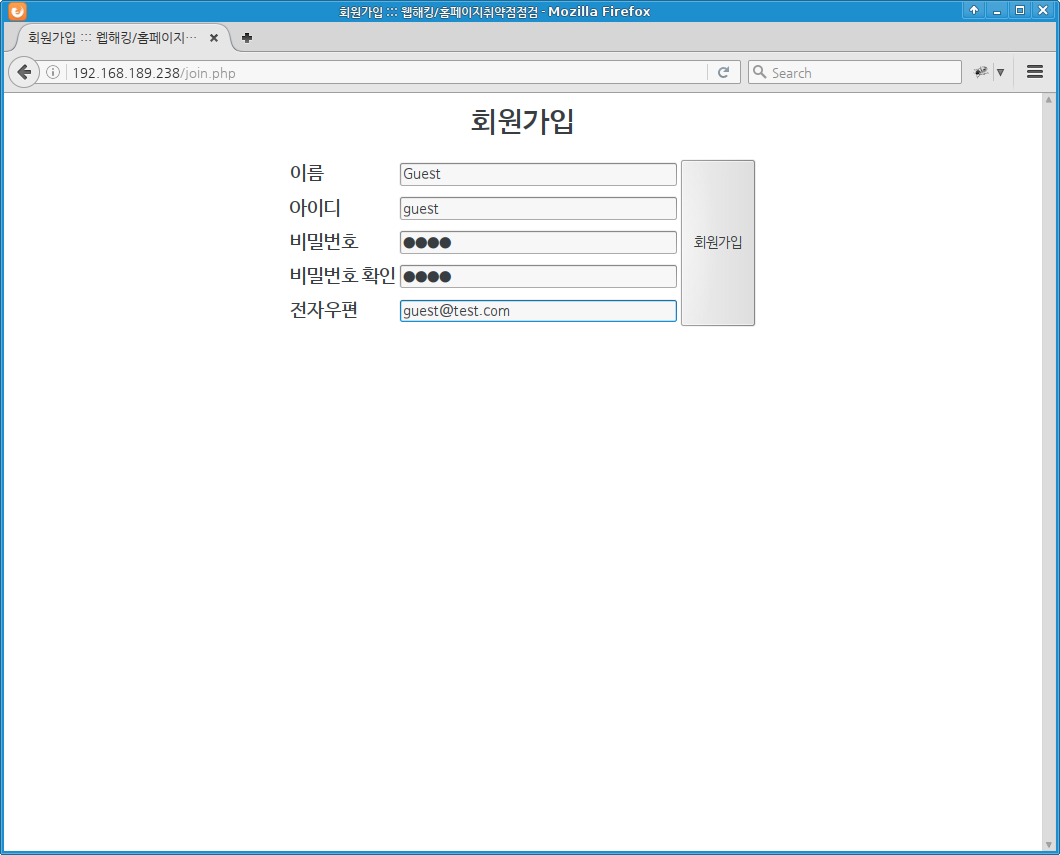

[ ↑ WH-Account-02 훈련장 회원가입 화면 ]

위 그림과 같이 guest:1234으로 계정을 등록하였다.

Firefox의 프록시로 연결한 OWASP-ZAP에서 확인한 회원가입 시의 HTTP 요청은 다음과 같았다.

[회원가입 HTTP 요청] POST http://192.168.189.238/join_ok.php HTTP/1.1 User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:45.0) Gecko/20100101 Firefox/45.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: en-US,en;q=0.5 Referer: http://192.168.189.238/join.php Cookie: PHPSESSID=teklb6i4v9uc61bcol5c1t0im0; pass=fb621f5060b9f65acf8eb4232e3024140dea2b34 Connection: keep-alive Content-Type: application/x-www-form-urlencoded Content-Length: 75 Host: 192.168.189.238 userNm=Guest&userId=guest&userPw1=1234&userPw2=1234&userEm=guest%40test.com

HTTP 요청에서는 사용자가 입력한 정보만을 전달하고 있다.

userId나 userEm 등의 정보를 조작하여도 계정과 관련해서는 별다른 취약점을 찾을 수 없다.

가입한 정보(guest:1234)로 로그인해보자.

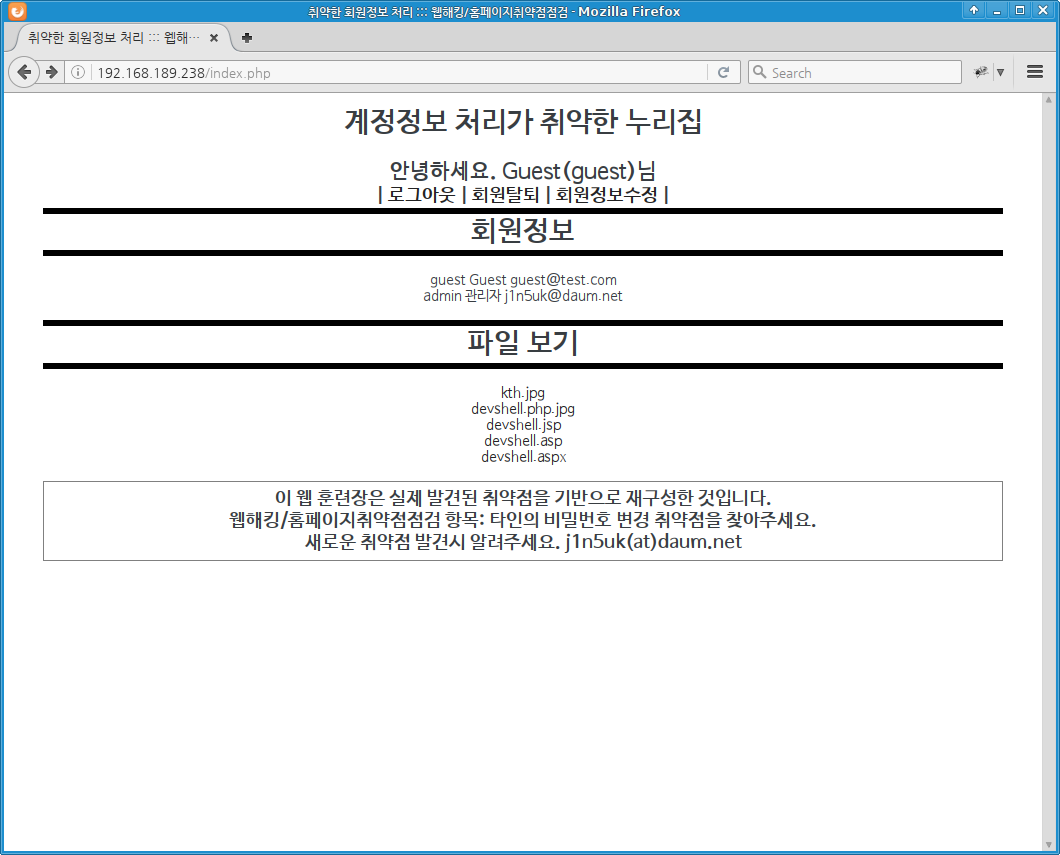

[ ↑ WH-Account-02 훈련장 회원 로그인 화면 ]

로그인 후에는

"로그아웃"(logout.php),

"회원탈퇴"(leave.php),

"회원정보수정"(accupdate.php) 기능을 제공한다.

다음으로는 기존 회원들의 정보를 출력하고, 로그인 전에는 목록만 보이던 파일들에 대한 링크가 생성된다.

회원정보 란에서 입력이 출력되는 부분을 볼 수 있다.

회원가입시 사용한 이름, 아이디, 전자우편이 로그인 후의 접속

페이지에 나타나고 있다.

아이디 이름 전자우편 ------ ------ --------------- guest Guest guest@test.com admin 관리자 j1n5uk@daum.net

회원정보가 출력되는 순서는 위와 같았다.

저장형 XSS 취약점 점검 - 회원정보

HTML삽입 취약점은 사용자의 입력이 출력되는 곳에서 발생한다.

이름을 이용하여 HTML 삽입 취약점을 점검한다.

이 예에서는 회원정보수정 기능을 이용하였다.

회원가입 기능에서의 HTML 삽입 점검은 직접 해보길 바란다.

[ ↑ WH-Account-02 훈련장 회원정보수정 화면: XSS 공격 ]

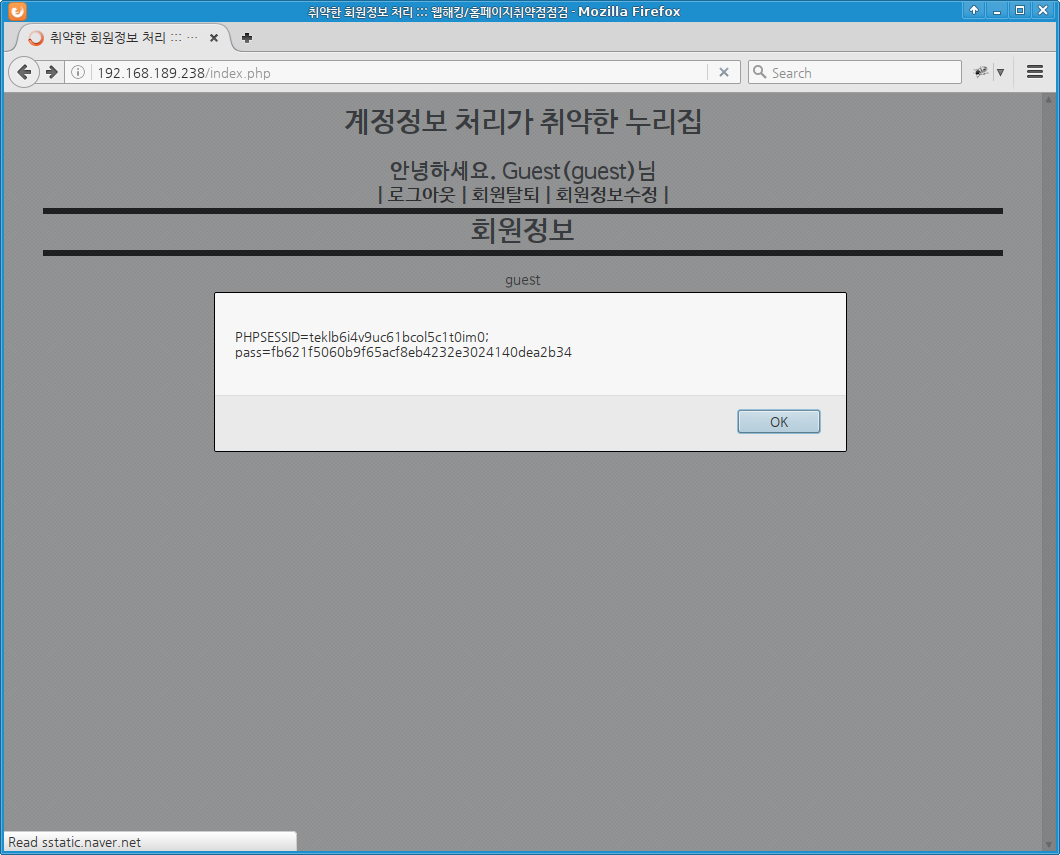

회원정보 수정 기능을 이용하여 "이름"을 위와 같이 변경하였다. 입력 문자열은

<script>alert(document.cookie)</script>

이다. 이 문자열이 그대로 홈페이지의 HTML에 삽입되면 접속자의 쿠키를 경고창으로 띄울 것이다.

[ ↑ WH-Account-02 훈련장 회원정보수정 결과: 저장형 XSS ]

위와 같이 document.cookie 값이 경고창으로 뜬다.

그리고 이 값은 회원정보로 서버에 저장되어 있으므로 저장형 XSS(Stored XSS) 공격이다.

즉 회원정보의 "이름"에는 HTML 삽입 취약점이 존재한다.

회원정보의 "아이디"와 "전자우편"에 대해서도

이러한 HTML 삽입 점검 과정을 수행하여야 한다.

사용자의 입력이 출력되는 모든 변수는 XSS 점검 대상이다.

회원정보수정 기능 점검

회원정보를 갱신할 때의 취약점 점검 질문은 "다른 회원의 정보를 변경할 수 있는가?"이다.

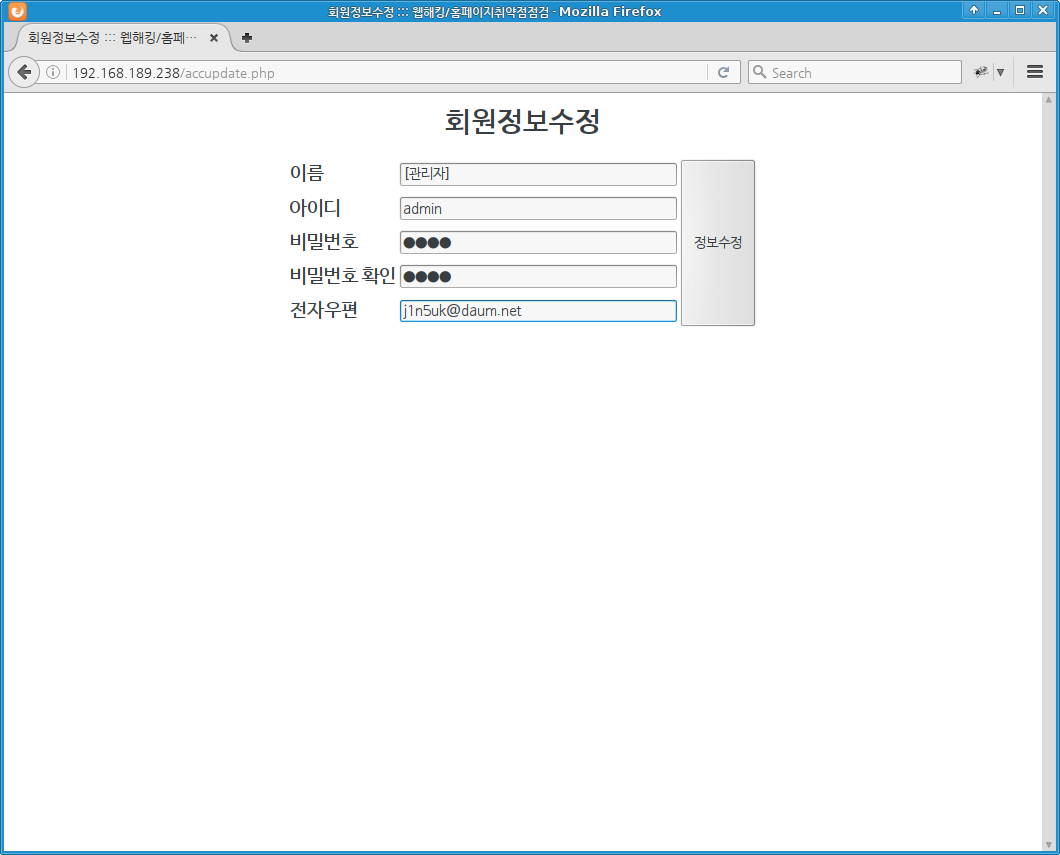

[ ↑ WH-Account-02 훈련장 회원정보수정: guest가 admin 계정정보 입력 ]

위의 화면은 guest로 로그인한 상태에서 회원정보를 수정하는 과정이다.

아이디를 guest 대신 admin으로 조작하였다

(실 서비스에서는 주로 hidden 속성의 <input>인데 HTTP 프록시나 Firefox의

"inspect element" 등으로 수정이 가능하다).

그리고 이름, 전자우편은 기존정보와 일치하게 하되, 수정 여부를 판별할 수 있는 단서를

집어넣었다("관리자" -> "[관리자]").

비밀번호는 guest와 동일하게 1234로 하였다.

[ ↑ WH-Account-02 훈련장 회원정보수정 결과: admin 계정정보 수정 성공 ]

조작한 회원정보가 수정된 것을 볼 수 있다([관리자]).

비밀번호도 바꼈을 것으로 추정할 수 있다.

admin:1234로 로그인을 시도한다.

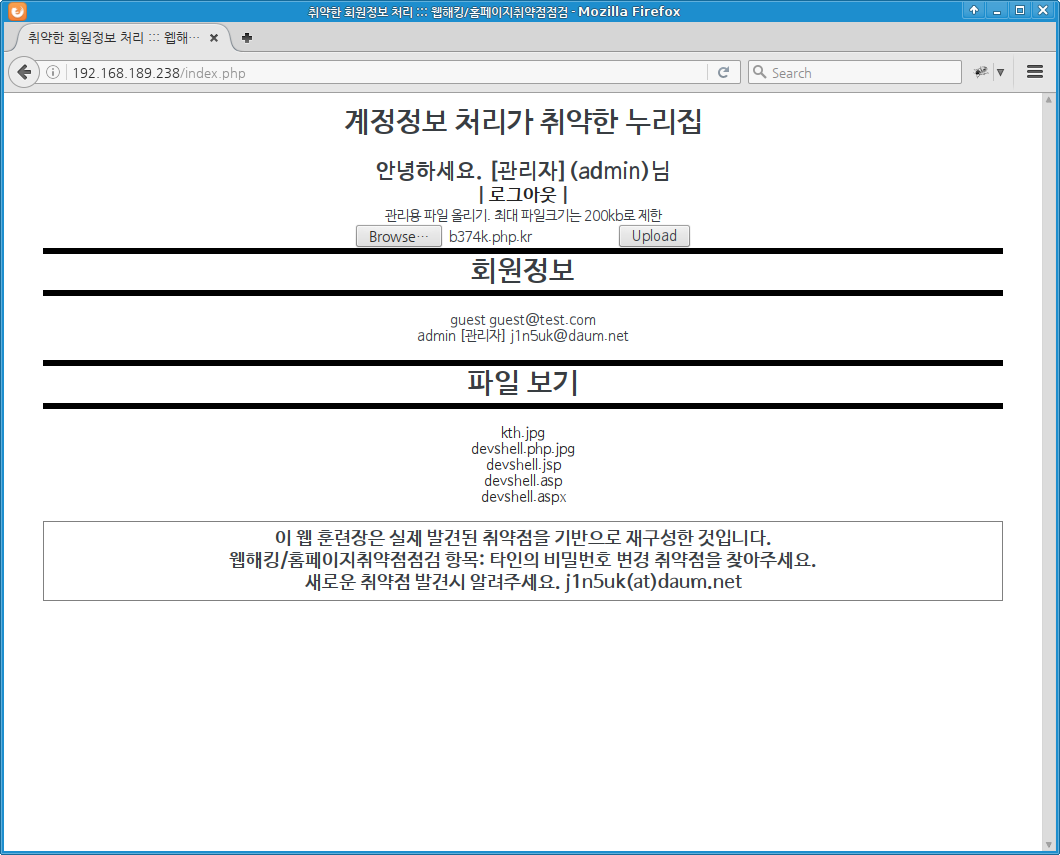

[ ↑ WH-Account-02 훈련장: 비밀번호를 조작한 admin으로 로그인 ]

관리자 로그인에 성공하였다. 이제 공격자는 관리자로 로그인에 성공하여 내부정보 탈취, 홈페이지 위변조, 악성코드 배포 등의 추가 공격을 진행할 수 있을 것이다.

이런 방식으로 타인의 계정 정보를 덮어씌울 수 있는 취약점은 열쇠가 되는 사용자의 입력 값(여기서는 ID)을

그대로 사용하기 때문이다.

서버에 저장된 나의 계정정보를 접근할 때는 반드시 세션 내에 저장한 ID(예: 해야 한다.

웹 브라우저로부터 전달되는 값(예: $_SESSION['id'])를

사용$_POST['userId'])은 참조용으로만 쓰고

실제 회원정보 접근에서는 사용하면 안된다.

관리자의 파일업로드 기능 점검

홈페이지 관리자는 일반 사용자에 비해서 권한이 많다. 대부분 관리기능은 접근이 제한되므로 개발자들이 보안에 대해서 크게 신경을 안쓰는 경향이 있다. 때문에 홈페이지 관리기능이 노출되면 추가 공격이 용이한 경우가 상당히 많은 편이다.

WH-Account-02 훈련장에서도 관리자 권한인 경우에는 "관리용 파일 올리기" 기능에 접근할 수 있다.

WH-Accoutn-01 훈련장에서와 마찬가지로 b374k PHP 웹쉘을 사용하였다.

단순 PHP 웹쉘 시도(b374k.php)와

대소문자 우회 시도(b374k.PHP, b374k.pHp 등)는

저장시 ".txtb374k.php.jpg)와

널문자 삽입을 이용한 시도(b374k.php%00.jpg)는

파일이 저장되지만 PHP확장자를 가지지 않아서 웹쉘로 동작하지 않았다.

PHP로 실행될 가능성이 있는 이형 PHP 확장자 파일(b374k.php3, b374k.php4,

b374k.php5, b374k.phtml, b374k.html)을 업로드하였을 때

파일은 모두 서버에 저장이 되나 PHP로 실행되지 않았다.

[ ↑ WH-Account-02 훈련장: PHP 국제화 확장자 웹쉘 업로드(b374k.php.kr) ]

위의 그림은 PHP의 국제화(PHP Internationalization) 기능을 이용한 웹쉘 업로드를 시도하는 화면이다.

PHP에서는 하나의 문서에 대해서 다양한 언어로 표기하는 방법을 제공하는 데 이를

PHP 국제화라고 한다.

이 국제화 기능은 이중확장자를 이용한다.

예를 들어 언어별 PHP 문서를 index.php.en(영어), index.php.de(독일어),

index.php.ko(한국어) 등으로 사용할 수 있다.

이러한 국제화 확장자(internationalization extension, intl extension)를 이용하면

마지막 확장자가 php가 아니더라도 PHP를 실행할 수 있는 가능성이 있다.

[ ↑ WH-Account-02 훈련장: 국제화 확장자(int extension) 웹쉘 실행(b374k.php.kr) ]

위 그림에서는 PHP 국제화 확장자로 업로드한 파일이 실행되는 것을 볼 수 있다.

파일 업로드 기능(/var/www/admupload.php)을 살펴보면 php 확장자 파일 업로드를

잘 처리하고 있다.

Apache 설정(/etc/apache/httpd.conf)을 살펴보면 php 확장자 파일에서만

PHP를 실행하도록 되어있다(AddType application/x-httpd-php .php).

그럼에도 불구하고 이러한 웹쉘 업로드 취약점이 발생하게 되는 원인은 사용자가 입력하는 파일 이름을

서버에 저장할 때 그대로 사용하기 때문이다.

첨부파일 이름을 이용한 XSS/DoS 공격 점검

사용자가 제공하는 파일 이름을 서버에서 그대로 사용하면 - 위에서 본 PHP 국제화 확장자에 악용되는 특수한 사례도 있으며 - 많은 경우에는 HTML 삽입 공격에 악용될 소지가 있다. 다음은 이 훈련장에서 생각할 수 있는 DoS 시나리오이다.

[ ↑ WH-Account-02 훈련장: 업로드할 파일 이름에 XSS 코드 삽입 ]

위에서 업로드하는 파일의 이름은

<img src=x onerror=document.location='files'>.png이다.

만약 여기서 삽입한 자바스크립트가 실행되면 현재 페이지를 files라는 경로로 이동시킨다.

[ ↑ WH-Account-02 훈련장: XSS를 이용한 서비스거부(DoS) ]

WH-Account-02 훈련장에서는 파일 이름이 홈페이지에서 출력된다.

이 점을 악용한 공격이며 파일 이름에 포함된

document.location='files' 자바스크립트에 의해서

로그인하는 모든 사용자는 위와 같은 화면을 보게 된다.

더 이상 서비스를 이용할 수 없으므로 "서비스거부(Denial of Service, DoS)" 공격이 이루어지게 된다.

참고: 리눅스/유닉스 파일 시스템에서는 파일 이름에 사선(/) 문자를 사용할 수 없다. 이 때문에 다른 홈페이지로 덮어쓰는 작업은 불가능하지만 이와 같이 존재하지 않거나 허용되지 않는 경로로 강제 이동시키는 공격이 가능하다.

마무리

WH-Account-02 훈련장에서 발견된 취약점을 요약하면 다음과 같다.

- [위험도 상]: 계정정보 처리 취약점 - 타인의 계정정보를 수정할 수 있음

- [위험도 상]: 파일업로드 취약점 - 업로드하는 파일의 이름을 변경하지 않아서 PHP 국제화 확장자 업로드 가능

- [위험도 상]: XSS 취약점 - 회원정보와 파일이름에 대한 검증 미비로 XSS 공격을 통해 관리자 세션 탈취 및 홈페이지 위변조 가능

- [위험도 하]: 세션키 처리 취약점 - PHP 세션 쿠키에 대해서 HttpOnly 미설정으로 XSS 공격을 통해 관리자 세션 탈취 가능

위에서 발견된 PHP 국제화 확장자 문제와 회원정보에서의 XSS 취약점은 WH-Accout-01 훈련장에서도 동일하게 발생하므로 실습해보기 바란다.

[처음 작성한 날: 2017.01.04] [마지막으로 고친 날: 2017.01.04]

< 이전 글 : WH-Account-02 회원정보수정 취약점 훈련장(라이브 ISO) 소개 (2017.01.03)

> 다음 글 : 저장형 XSS 공격을 이용한 홈페이지위변조 공격 사례 (2016.12.31)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문