• 웹 해킹 훈련장 172.16.15.116 40080/tcp 대상 공개용 도구 기반의 홈페이지 취약점 점검 실습 (20200507)

• Kali Linux 2020.1b 64bit 설치 설명서 (MS 윈도우 10, VMware 플레이어) (20200325)

• VirtualBox 가상머신으로 GSM CE 6.0.2 설치 설명서 (OpenVAS) (20200125)

• Kali Linux 2019.4 64bit Light 배포판 설치 설명서 (권장) (20191202)

• Kali Linux 2019.3 64bit Large 배포판 설치 및 한글 설정 설명서 (20191129)

• [과제] WH-MissAuth-1 웹해킹훈련장: 접속자 권한인증 후 출력 제어 취약점 (20180619)

• [과제] WH-WebEditor-SE2 웹해킹훈련장: 취약한 PHP 버전에서 원래 파일이름을 저장하는 웹에디터의 취약점을 이용한 시스템 침투 (20170827)

• [과제] WH-FILEDOWN-01 웹해킹훈련장: 파일다운로드로 서버침투 (20170810)

• [과제] WH-COOKIE-02 웹해킹훈련장: 쿠키 오용 취약점 (20170809)

• Apache Tomcat /manager/html 무작위대입공격 도구 작성 - PHP (20170721)

• 칼리 리눅스를 이용한 From SQL Injection to Shell 공략 (20170404)

• 단순한 방어법(../ 제거)의 파일 다운로드 취약점 진단 사례 (20170329)

• WH-WebEditor-CH 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170130)

• 오늘의 웹서버 공격 로그: MySQL 관리 인터페이스 자동탐색 도구 - Jorgee Scanner (20170125)

• WH-WebEditor-GM 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170123)

• 오늘의 웹서버 공격 로그: Apache ProxyAbuse 탐지 시도 (20170122)

• 오늘의 웹서버 공격 로그: Bash 쉘쇼크 취약점을 이용한 Perl Ircbot 삽입 시도 (20170122)

• 오늘의 웹서버 공격 로그: phpMyAdmin 취약점 자동탐색 도구 - ZmEu Scanner (20170121)

• 오늘의 웹서버 공격 로그: 워드프레스 취약점 자동탐색 도구 (20170118)

• WH-PathTrav-01 라이브 ISO: 파일 다운로드 취약점으로 서버 침투 (20170116)

• WH-Webshell-Loc-01 라이브 ISO: 서버 내 웹쉘 저장경로 알아내기 (20170114)

• WH-ImgShell-01 라이브 ISO: 이미지에 덧붙인 웹쉘 취약점 웹해킹훈련장 (20170113)

• SSH 무작위 대입 공격으로 root권한을 탈취한 침해사고 사례 (20170112)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 소개 (20170110)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 실습 설명서 (20170110)

• MSSQL과 MySQL의 SQL구문삽입을 이용한 OS 명령어 실행 (20170109)

• WH-CommInj-01 원격 운영체제 명령어 삽입 취약점 훈련장(라이브 ISO) 소개 및 실습 설명서 (20170106)

• WH-Deface-01 기능별 권한인증 취약점 훈련장(라이브 ISO) 소개 (20170104)

• WH-Deface-01 웹해킹훈련장 실습 설명서 (20170104)

• WH-Account-01 회원가입 취약점 훈련장(라이브 ISO) 소개 (20170102)

• WH-Account-01 웹해킹훈련장 실습 설명서 (20170103)

• WH-Account-02 회원정보수정 취약점 훈련장(라이브 ISO) 소개 (20170103)

• WH-Account-02 웹해킹훈련장 실습 설명서 (20170104)

• 저장형 XSS 공격을 이용한 홈페이지위변조 공격 사례 (20161231)

• 로그인한 상태에서 웹취약점스캐너의 자동점검 위험성 (20161228)

• DBMS Fingerprinting (데이터베이스 관리시스템 탐지) (20161222)

• FCKeditor를 대상으로 한 자동화 공격툴의 침해사례 (20161220)

• 이중 서버스크립트 혼용을 이용한 웹방화벽/확장자검증 우회 (실제 사례) (20161219)

• HTTP/HTTPS 혼용에 따른 관리자로그인 페이지 접근 우회 (실제 사례) (20161214)

• 경로재지정 취약점: 자바스크립트를 이용한 검증과 그 우회, 그리고 XSS (실제 사례) (20161214)

• 웹해킹 사례: 유명 홈페이지를 악성코드 배포 경유지로... (20161213)

• HTML 삽입, XSS 공격 탐지방법 (20161211)

• 오늘의 웹서버 공격 로그, Axis2, 공개프록시 (20161210)

• 오늘의 웹서버 공격 로그, XML-RPC, Open Proxy (20161208)

• nikto와 owasp-zap 연동 (20161206)

• 미라이 IoT DDoS 봇넷이 사용한 61개 비밀번호 (20161205)

• 오늘의 웹서버 공격 로그, SOAP 원격코드실행, D-Link 명령어 삽입, muieblackcat (20161205)

• 오늘의 웹서버 공격 로그, w00tw00t (DFind) (20161204)

• 기억하기 쉽고 안전한 비밀번호 만들기 (20161203)

• 2016.12.01-02 웹서버 공격 로그, armgg DDoS 악성코드 (20161202)

• KISA의 랜섬웨어 예방 수칙 (20161202)

• WH-DVWA-1.9 Damn Vulnerable Web App 웹해킹훈련장 (20161201)

• DVWA Brute Force 실습 설명서 (20161205)

• DVWA Command Injection 실습 설명서 (20161207)

• DVWA CSRF (low, high level) 실습 설명서 (20161208)

• DVWA File Inclusion 실습 설명서 (20161215)

• DVWA File Upload 실습 설명서 (20161221)

• DVWA SQL Injection (low, medium, high level) 실습 설명서 (20161224)

• DVWA SQL Injection medium level - OWASP-ZAP과 sqlmap 실습 설명서 (20161222)

• DVWA Blind SQLi (high level) 수동점검을 통한 '눈먼'SQL 구문삽입의 이해 (20161227)

• DVWA Blind SQL Injection (low, medium level) sqlmap 실습 설명서 (20161226)

• DVWA Reflected Cross Site Scripting (XSS) 실습 설명서 (20161227)

• DVWA Stored Cross Site Scripting (XSS) 실습 설명서 (20170101)

• SVG 이미지의 ECMAscript를 이용한 악성코드 배포 (20161201)

• WH-WebGoat-7.0.1 웹해킹훈련장 라이브 ISO (20161130)

• WebGoat: Bypass a Path Based Access Control Scheme (20161207)

• WebGoat, LAB: DOM-Based cross-site scripting (20161208)

• WebGoat, Authentication Flaws: Multi Level Login 2 (20161209)

• WebGoat, Code Quality: Discover Clues in the HTML (20161210)

• WebGoat XSS: Phishing with XSS (20161211)

• WebGoat: OS Command Injection (20161215)

• WebGoat: Numeric SQL Injection (20161216)

• WebGoat: String SQL Injection (UNION기반 SQL 구문삽입의 이해) (20161217)

• WebGoat: Blind Numeric SQL Injection (추리기반 SQL 구문삽입의 이해) (20161218)

• 2016.11.30 웹서버 공격 로그 (20161130)

• OWASP TOP 10 (2013) 문서의 각종 해킹 시나리오 모음 (20161129)

• WH-LFI-01: 널바이트삽입과 내부파일실행 웹해킹훈련장 (20161126)

• WH-LFI-01 웹해킹훈련장의 취약점 분석 결과보고서 (20161128)

• 인터넷(Internet)과 보안에 대해 짧게 생각해보다 (20161125)

• PHP Easter Egg의 이해와 조치방안 (20161125)

• WH-COOKIE-01: 잘못된 쿠키 사용 사례를 보여주는 웹해킹훈련장 (20161124)

• WH-COOKIE-01 웹해킹훈련장 홈페이지 취약점분석 결과보고서 (20161126)

• 웹해킹 공격/방어 일람 (20161121)

• webhack.dynu.net 문자배너 만들기 - toilet (20161121)

• MIME 형식의 보안위협 완화: X-Content-Type-Options 헤더 (20161120)

• X-XSS-Protection헤더 시험 페이지 (20161119)

• 방화벽을 노리는 블랙너스(Black Nurse) DoS 공격 (20161118)

• 클릭재킹 방지를 위한 X-Frame-Options 헤더 (20161117)

• X-Frame-Options헤더 시험 페이지 (20161118)

• 공시생 성적조작 사건, 물리보안과 정보보안 (20161117)

• ID/PW 평문전송, 정말 그렇게 큰 취약점인가? (20161116)

• [웹해킹훈련장] 취약한 비밀번호: WH-weak-root-pw 실습 설명서 (20161116)

• weak-root-pw 훈련장 웹취약점 분석 보고서 (20161117)

• 슬리타즈 리눅스 4.0 설치와 웹해킹훈련장 Live ISO 만들기 (20161115)

• 버추얼박스 가상머신에서 Tails OS 설치 (20161114)

• Kali Linux에 Tor Browser 설치하기 (20161114)

• 인터넷익명성 - VPN과 Tor (20161114)

• Kali Linux, open-vm-tools, Shared Folder (20161113)

• SSL Strip 공격과 HSTS (20161112)

• 모든 꼬리표 모아보기(태그 클라우드) (20161111)

• HTTP 세션 탈취와 IP보안 (20161111)

• HTTP TRACE method와 XST 공격 (20161111)

• 세션쿠키와 HttpOnly (20161110)

• HTTP 메소드 수동점검 방법 (20161110)

• 파일업로드(웹쉘) 방어하기 (20161109)

• 파일다운로드/경로조작 방어하기 (20161109)

• XSS, SQL Injection 방어하기 (20161109)

• 길찾기(sitemap) (20161109)

• 웹취약성분석 관련 파일 목록 (20161108)

• SQL 인젝션 공격도구 sqlmap의 간단한 사용법 (20161107)

• 웹취약점 분석 도구로서의 THC Hydra (20161107)

• 웹취약점 분석 도구로서의 cURL (20161107)

• [웹해킹훈련장] CVE-2014-6271: Bash Shellshock 실습 설명서 (20161104)

• [PentesterLab] CVE-2014-6271 Shellshock 훈련장 웹취약점 분석 보고서 (20161106)

• 무료 웹해킹 교육장 목록 (20161103)

• 칼리 리눅스(Kali Linux) 설치 (20161030)

• 가상머신 버추얼 박스(VirtualBox) 설치 (20161029)

• 가상머신 VMWare Workstation Player 설치 (20161028)

• [웹해킹훈련장] Drunk Admin Web Hacking Challenge 실습 설명서 (20161027)

• 스마트에디터(SmartEditor) 2.0 Basic의 웹쉘 업로드 취약점 (20160719)

<< 목록숨기기

#HTTP Method

#HTTP 헤더

#XST

#Cross-site Tracing

#세션탈취

#HttpOnly

#HttpOnly 우회

#AJAX

#XMLHttpRequest

#취약점해설

TRACE와 XST(Cross-site Tracing) 공격

웹 취약점 스캐너들이 TRACE 메소드는 XST에 취약하다고 쏟아낸다 (TRACE 메소드 수동점검 방법도 참조).

다음 예는 nikto 웹취약점탐색기의 XST 점검항목이다.

+ OSVDB-877: HTTP TRACE method is active, suggesting the host is vulnerable to XST

[ ↑ Nikto의 HTTP TRACE method 탐지 사례 ]

웹 서버 설정에서 TRACE 메소드를 비활성화시키면 조치가 완료되는 간단한 취약점이다.

현재는 알려진 공격방법이 없으나 -- 쉘쇼크(shellshock)나 해킹팀(Hacking Team),

SCADA 공격에서 처럼 -- 숨은 공략법이 있을지도 모르니 조치는 하도록 하자.

Apache의 TRACE 비활성화 방법

- Apache 1.3.34 이상, Apache2 2.0.55 이상

TraceEnable off

아파치 웹서버 설정 파일인 httpd.conf 또는 apache2.conf 파일에

TraceEnable off 한줄을 추가하고 아파치 웹서버를 재시작하면 된다.

최근에 배포되는 Apache 웹 서버나 Apache Tomcat의 경우에는 기본적으로 TRACE가 비활성화되어 있다.

TRACE를 이용한 XST(Cross-site Tracing) 공격 개요

2002년에 MS가 자사의 인터넷 익스플로러 6.0 SP1에 HttpOnly라는

개념을 도입하여 XSS 공격에 의한 세션탈취를 방지하였다.

세션쿠키(또는 세션ID)에 HttpOnly라는 속성을 부여하면 HTTP 통신에서만 이 쿠키를 사용하게 함으로써

자바스크립트나 기타 클라이언트 측 프로그램이 해당 쿠키를 접근할 수 없도록 차단하는 방법이다.

간단하면서도 효과적인 세션탈취 방어책이다.

그런데 2003년에 TRACE 메소드를 허용하는 웹서버에서는 이 HttpOnly 방어책을

우회할 수 있는 방법이 발견되었다(Jeremiah Grossman의 Cross-site Tracing 최초 보고서).

TRACE 메소드는 웹 브라우저가 보내는 HTTP 통신을 반사하는 역할을 한다.

그런데 HTTP 통신 상에는 클라이언트가 보내는 쿠키가 포함되므로 이 통신을 가로채면

HttpOnly로 선언된 쿠키값도 탈취를 할 수 있다.

root@kali:~# curl -v --cookie "PHPSESSID=dgklrb9cmv44lad6tbti706mv7" -X TRACE http://www.memozee.com/ * Trying 222.237.78.13... * Connected to www.memozee.com (222.237.78.13) port 80 (#0) > TRACE / HTTP/1.1 > Host: www.memozee.com > User-Agent: curl/7.47.0 > Accept: */* > Cookie: PHPSESSID=dgklrb9cmv44lad6tbti706mv7 > < HTTP/1.1 200 OK < Date: Fri, 11 Nov 2016 05:52:01 GMT < Server: Apache < Connection: close < Transfer-Encoding: chunked < Content-Type: message/http < TRACE / HTTP/1.1 Host: www.memozee.com User-Agent: curl/7.47.0 Accept: */* Cookie: PHPSESSID=dgklrb9cmv44lad6tbti706mv7 * Closing connection 0 root@kali:~#

http://www.memozee.com/은

현재 TRACE 메소드가 허용되고 있는 누리집이다.

위와 같이 curl을 이용하여 접속하면 웹브라우저가 보내는 모든 값(<주황색)이 서버의 응답 내용에 포함되어

반환(주황색)되는 것을 볼 수 있다.

PHPSESSID가 HttpOnly로 선언되었다고 하더라도 TRACE 메소드의 서버응답에는 사용자의 쿠키가

노출된다.

이것을 자바스크립트로 읽어서 공격자에게 보내면 결국 세션탈취에 성공하게 된다.

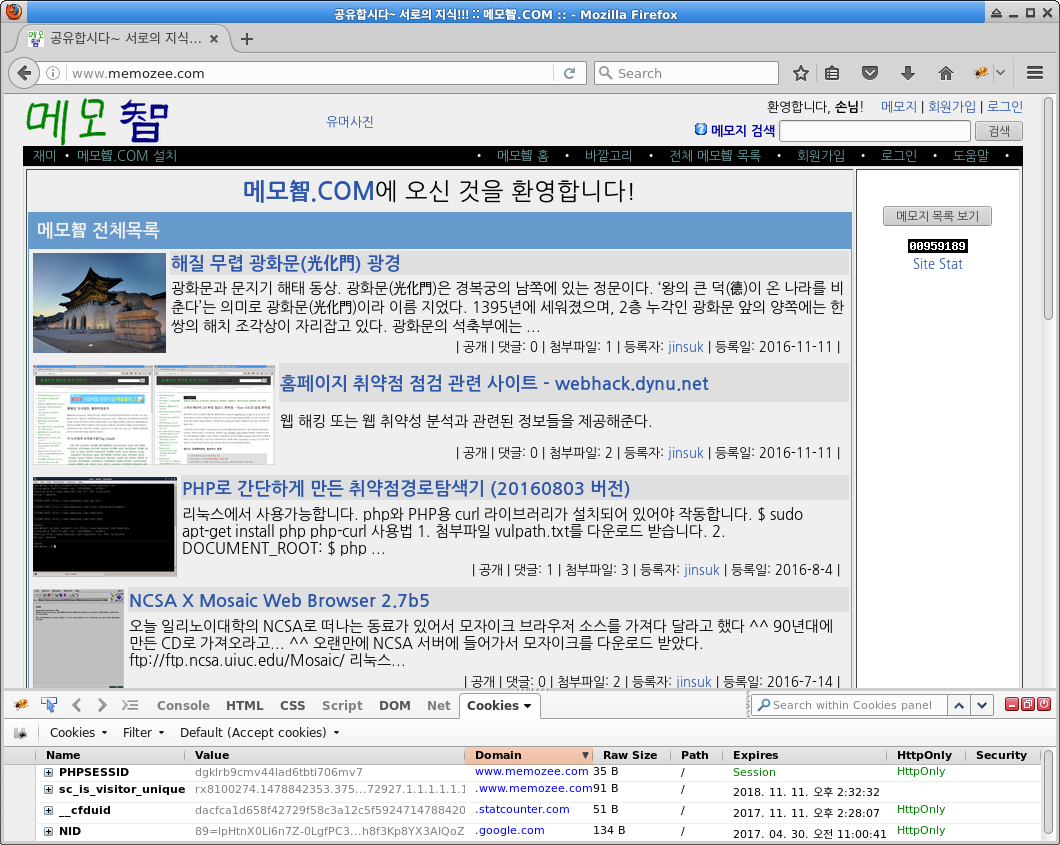

[ ↑ www.memozee.com의 쿠키정보: PHPSESSID에 대해서 HttpOnly 선언됨 ]

위의 그림은 FireFox로 http://www.memozee.com/에 접속한 화면이다. 파이어폭스의 부가기능인 FireBug를

이용하여 쿠키를 살펴볼 수 있다.

그림에서 볼 수 있듯이 PHPSESSID는 HttpOnly로 선언되어 있다.

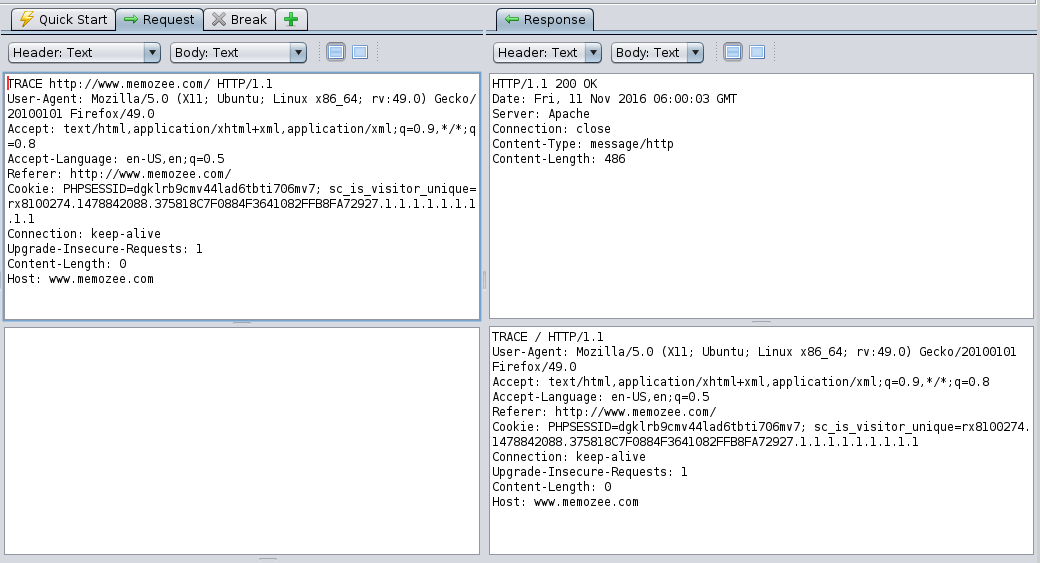

[ ↑ OWASP-ZPA 프록시로 www.memozee.com에 대한 TRACE 메소드를 실행한 화면 ]

http://www.memozee.com/에 재접속하면서 OWASP-ZAP을 이용하여 GET 메소드를

TRACE로 변경하여 보았다.

클라이언트의 요청 값 모두가 서버 응답의 본문(BODY)에 그대로 출력되는 것을 관찰할 수 있다.

Jeremiah Grossman은 이러한 점을 이용하여 HttpOnly로 선언된 쿠키를 탈취할 수 있는 방법을 제시하였다.

다음과 같이 AJAX에서 XMLHttpRequest로 TRACE 메소드를 보내고

그 결과를 alert() 창에 띄우는 것이 개념증명(PoC, Proof of Concept)의 요점이다.

<script type="text/javascript">

<!--

function sendTrace () {

var xmlHttp = new ActiveXObject("Microsoft.XMLHTTP");

xmlHttp.open("TRACE", "http://foo.bar",false);

xmlHttp.send();

xmlDoc=xmlHttp.responseText;

alert(xmlDoc);

}

//-->

</script>

<INPUT TYPE=BUTTON OnClick="sendTrace();" VALUE="Send Trace Request">

실제 공격이라면 위의 PoC에서 사용한 alert() 대신 공격자에게 그 값을 전달하도록 할 것이다.

XST 공격 시나리오

- 공격자가 표적 홈페이지의 XSS 취약점을 찾아낸다.

- 공격자가 XSS 취약점을 바탕으로 공격코드를 작성하여 관리자에게 메일을 보낸다.(게시판을 이용할 수도 있다.)

- 관리자는 -- 로그인한 상태에서 -- 메일에 포함된 공격코드 링크를 클릭한다. (클릭없이 자동으로 실행되게 할수도 있다.)

- 웹 브라우저는 XMLHttpRequest를 통해 서버에 TRACE로 접속하여 그 내용을 읽은 후 공격자에게 전송한다.

- 공격자는 전송받은 데이터에서 세션 쿠키를 추출하여 표적 홈페이지에 접속하면 관리자 권한을 획득한다.

공략가능성: 낮음

현재 많이 사용하는 거의 모든 웹 브라우저는 XHR(XMLHttpRequest)에서 TRACE를 실행하지 못하도록 제한하고 있다. 이 때문에 Jeremiah Grossman이 보여주었던 AJAX를 이용한 TRACE 공략법은 현재 불가능한 것으로 알려져 있다. 다만, 플래쉬(Flash)와 같은 다른 플러그인(Plug-in)에서 XST 취약점을 공략할 수 있는 가능성은 남아있다.

참고할만한 바깥고리

- XST 해설 및 TRACE 메소드 비활성화 방법 소개 (한글)

- Jeremiah Grossman의 Cross-site Tracing 최초 보고서 (영어)

- WebGoat의 TRACE에 의한 XST(Cross-site Tracing) 실습 훈련장 소개 (영어)

- OWASP의 XST(Cross-site Tracing) 소개 문서 (영어)

[처음 작성한 날: 2016.11.11] [마지막으로 고친 날: 2016.11.11]

< 이전 글 : HTTP 세션 탈취와 IP보안 (2016.11.11)

> 다음 글 : 세션쿠키와 HttpOnly (2016.11.10)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문