>> 목록보이기

#웹에디터

#Web Editor

#스마트에디터

#SmartEditor2

#파일업로드 취약점

#웹쉘

#웹쉘업로드

#이미지웹쉘

#PHP 웹쉘

#비ASCII문자 삽입

#취약점해설

#%80

#%FF

#A1-Injection

#A5-Security Misconfiguration

#A9-Using Components with Known Vulnerabilities

스마트에디터 2.0 파일 업로드 취약점 - Non-ASCII 삽입 취약점

네이버에서 공개소프트웨어로 배포하는 웹에디터(Web Editor)인 'SmartEditor2.0 Basic'은

JavaScript로 구현된

웹 기반의 WYSIWYG 편집기이다. 글꼴, 글자 크기, 줄 간격 등을 자유롭게 설정할 수 있으며, 단어 찾기/바꾸기와

같은 편리한 기능을 제공한다. 다음에디터(DaumEditor)와 더불어 국내에서는 매우 많은 누리집에서 사용하고 있다.

그런데 지난 2016년 7월에 이 SmartEditor2.0 Basic에서 웰쉘 파일을 업로드할 수 있는 취약점이 발견되었다

(보안뉴스 바깥고리 참조).

이 파일업로드 취약점은 file_uploader_html5.php에서 발생하는 취약점으로 네이버 스마트에디터를

수정없이 그대로 사용하는 누리집에서는 공격자가 웹쉘(webshell)을 업로드하여 시스템에 침투할 수 있는 구멍을

만들 수 있으므로 주의하여야 한다.

취약한 버전은 SmartEditor 2.0 Basic (2.8.2) 및 이전 버전이다.

이러한 버전을 사용하고 있을 경우에는 최신 버전으로의 판올림을 권고한다.

반드시 교체해야하는 웹서비스 환경

• 스마트에디터2 2.8.2 이전 버전을 사용

• 이미지 업로드 시 서버에 파일이름을 그대로 저장

• PHP 버전이 5.3 이하를 사용 (Null-byte Injection 취약점이 존재하는 PHP 버전)

위의 세 가지 조건을 모두 해당하는 누리집의 관리자라면 스마트 에디터를 반드시 최신 버전으로 재설치해야 한다.

이외에도 ASP, JSP 기반으로 네이버 스마트에디터를 사용하는 관리자라면

이미지 확장자(예: jpg, png, gif, bmp)

이외의 확장자 파일이 올라갈 수 있는 지 반드시 확인해야 한다.

자동화공격(automated exploit)의 가능성

10여년 전부터, 그리고, 아직도 지속적으로 공격이 진행중인 웹에디터가 있다.

바로 FCKeditor이다.

매우 취약했던 이 편집기는 결국 사라지고 CKeditor로 완전히 대체되었지만

여전히 오래된 누리집에서는 FCKeditor를 찾아볼 수 있고 여전히 자동화 공격의 표적이 되고 있다.

SmartEditor2에서 발생한 취약점이 모든 경우에 해당되었다면 국내에서의 파급효과는 FCKeditor와

어깨를 견줄만했을 것으로 예상된다.

하지만, 다행히도, 대다수의 누리집에 적용된 스마트에디터는 파일이름을 내부적으로 변경하여 저장하고 있었다.

또한 널바이트삽입(Null-byte Injection) 취약점이 사라진 PHP 버전(5.3.3 이상)이 점차 확산되고 있는

것도 자동화공격의 대상이 되는 것을 억제하는 데 보탬을 주고 있다.

FCKeditor의 사례에 비해서 이 취약점은 수율이 매우 낮기때문에 자동화 공격의 대상이 되기는 어려울 것으로 보인다. 그러나 수동공격의 표적이 될 수는 있으므로 취약한 버전을 사용하는 개발자나 관리자는 유의해야 한다.

덧붙임 또는 POC(Proof Of Concept)

이 취약점의 가장 근본적인 원인은 PHP 자체의 취약점이라고 할 수 있으나 개발자가

"모든 사용자 입력을 의심하라"는 보안의 기본을 지키지 않은 점에서도 그 원인을 찾을 수 있다.

네이버의 스마트에디터 개발자가 여기서 간과한 사용자 입력은 바로 "파일이름"이다.

만약, 업로드하는 이미지의 파일이름을 서버에서 내부적으로 변경하여 저장하였다면 웹쉘 업로드 취약점이

발생하지는 않았을 것이다.

이 취약점은 공격자가 사용자의 입력을 어떻게 조작하는 지를 매우 잘 보여주는 사례의 하나라고 할 수 있다.

[파일 업로드 취약점 방어]

• 첨부파일의 확장자는 jpg, gif, png, hwp, pdf 등과 같이 허용목록(white-list) 기반으로 지정하여야 한다.

• 이미지 뿐만 아니라 모든 첨부파일의 이름은 서버가 내부적으로 규칙을 정하여 변경한 후 저장해야 한다.

SmartEditor2 Basic 2.8.2 이하의 버전에서도 확장자 검증을 하여 jpg, gif, png, bmp 파일만을 서버에 저장한다. 그런데 업로드한 이미지의 이름을 웹브라우저가 제공하는 이름을 그대로 서버에 저장하기 때문에 - 다만, 취약한 PHP 버전을 사용하는 경우에 한하여 - 악의적인 공격자가 웹쉘을 올릴 수 있는 취약점이 발생한 것이다.

이번에 발견된 스마트에디터의 취약점을 통해 웹쉘을 올리는 과정을 살펴보면 다음과 같다.

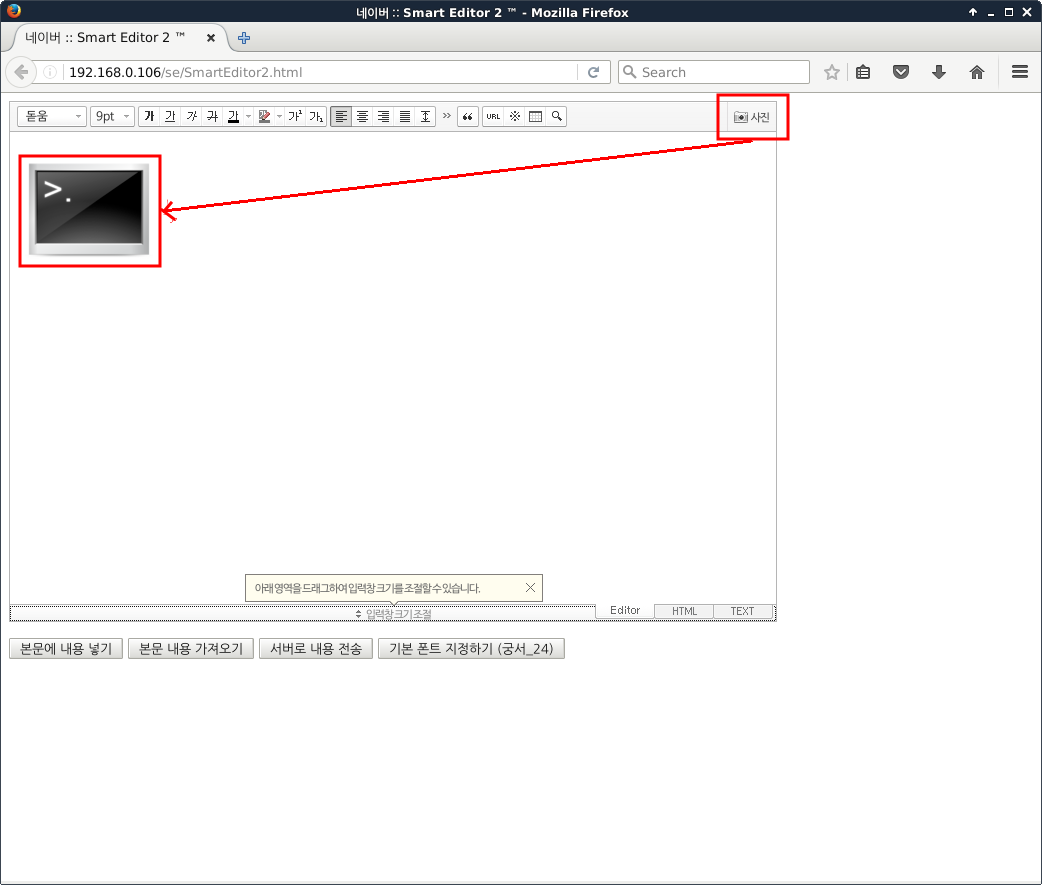

[ ↑ 스마트에디터2의 예제 페이지 접속후 임의의 이미지를 올린 모습 ]

위의 그림은 Smart Editor 2의 예제 페이지(SmartEditor2.html)에 접속하여

"사진" 항목을 클릭하여 정상적으로 이미지 파일(terminal.png)을 올린 모습이다.

서버에 올라간 이 파일은 "http://192.168.0.106/se/upload/terminal.png"에서 접근할 수 있다.

이 과정을 OWASP-ZAP과 같은 HTTP 프록시(Proxy)를 웹브라우저와 연결하여 조작할 수 있었다.

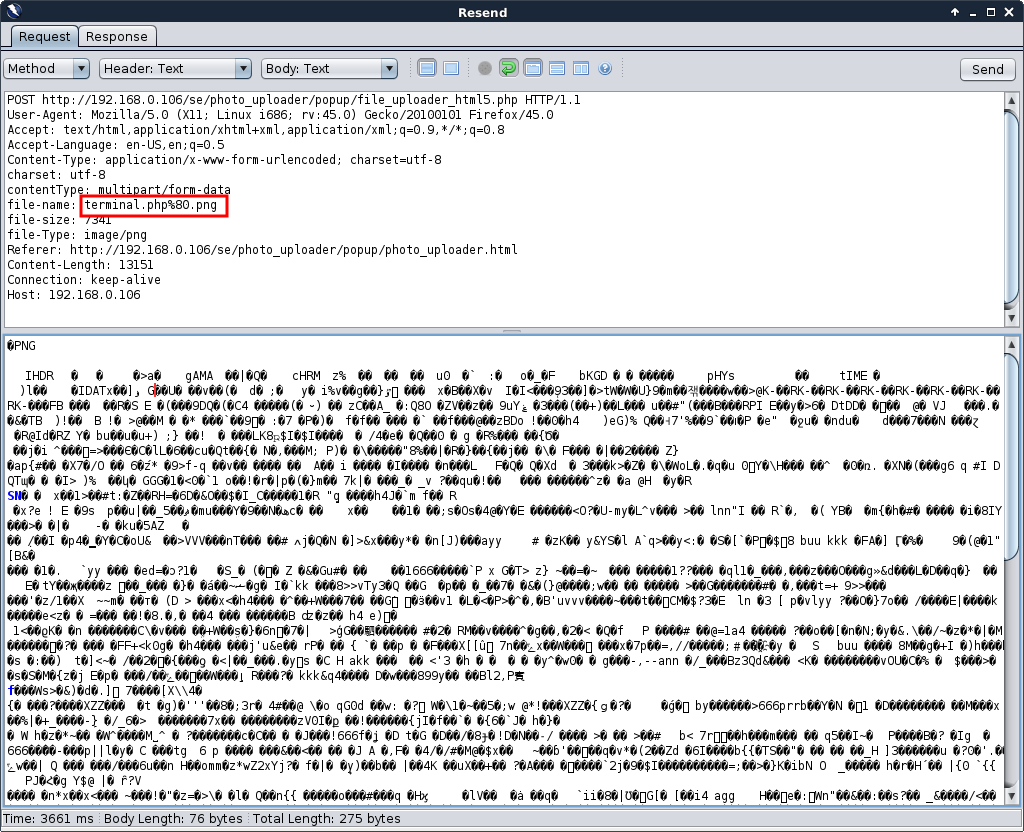

[ ↑ OWASP-ZAP에서 파일이름 입력값을 조작하는 모습 ]

OWASP ZAP에서 제공는 Resend 기능을 이용하여 파일이름을

terminal.php%80.png로 변조하여 파일을 서버로 전송하였다.

이 예에서는 %80을 사용하였으나 비ASCII(Non-ASCII) 값인

%80 ~ %FF 사이의 어느 값을 주어도 동일한 효과를 볼 수 있다.

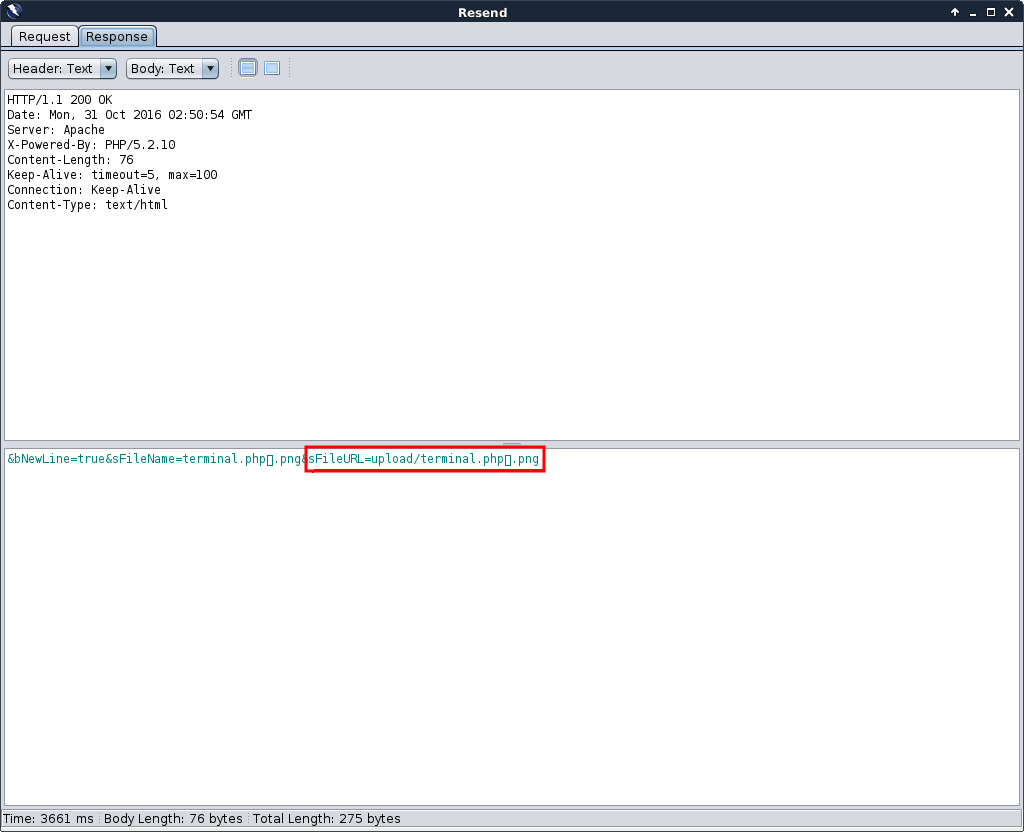

[ ↑ 서버의 반응: 특수문자를 포함한 서버의 이미지 URL 반환 ]

서버는 깨진 문자가 포함된 파일의 URL을 반환하였다(sFileURL=upload/terminal.php[].png).

널바이트 삽입 취약점이 있는 PHP 엔진은 비ASCII 문자를 처리하면서 널문자로 처리하는 것으로 보인다.

이 때문에 결과적으로 사용자가 조작하여 보낸 파일이름 "terminal.php%80.png"에 의해

서버는 이 파일을 "terminal.php"로 저장한다.

X-Powered-By: PHP/5.2.10

위 그림에서 서버의 응답헤더 부분을 살펴보면 PHP 버전이 5.2.10으로 널바이트삽입(Null-byte Injection) 취약점이 있는 PHP 버전임을 알 수 있다. PHP 5.3.3으로 PHP를 설치한 후 동일한 버전의 스마트에디터에서 시험한 결과 웹쉘 업로드 취약점이 발생하지 않았다.

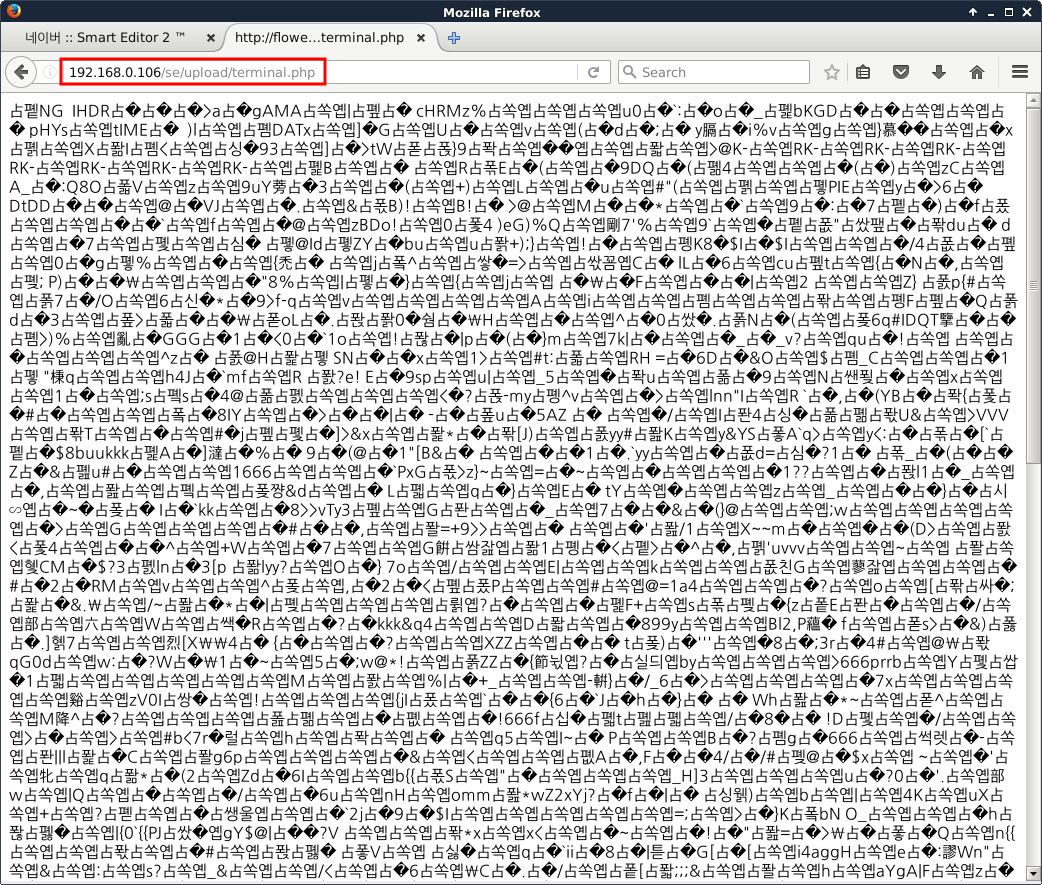

[ ↑ 취약점을 통해 올린 php 파일 접속화면 ]

서버에 올라간 이 파일은 "http://192.168.0.106/se/upload/terminal.php"에서 접근할 수 있다.

이 예에서는 이미지 속에 PHP 실행코드를 삽입하지 않았다.

실제 해킹에서라면 PHP 코드 파일 또는 이미지+PHP코드 파일을 업로드할 수 있다.

php 확장자 파일을 웹에서 접근할 수 있으므로 공격자는 원하는 PHP 코드를 실행하여

추가 공격을 수행할 것이다.

참고할 바깥고리

- 보안뉴스 "스마트에디터 2.0 파일 업로드 취약점... 보안 업데이트 필수" (2016-07-19)

- (중요) SmartEditor2.0 Basic (2.8.2.2) - 보안패치 (2016-07-21)

- 최신 버전의 SmartEditor2.0 Basic 내려받기

[처음 작성한 날: 2016.07.19] [마지막으로 고친 날: 2016.11.11]

< 이전 글 : [웹해킹훈련장] Drunk Admin Web Hacking Challenge 실습 설명서 (2016.10.27)

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

이 저작물은 크리에이티브

커먼즈 저작자표시 4.0 국제 라이선스에 따라 이용할 수 있습니다.

잘못된 내용, 오탈자 및 기타 문의사항은 j1n5uk{at}daum.net으로 연락주시기 바랍니다.

문서의 시작으로 컴퓨터 깨알지식 웹핵 누리집 대문

|

|